Введение

Взоры всего мира обращены на первый глобальный футбольный турнир, который проходит в арабских странах с 20 ноября, и злоумышленники уже вовсю запустили кибератаки на тему Чемпионата Мира. Исследователи безопасности электронной почты из Центра перспективных исследований Trellix обнаружили, что злоумышленники используют приманки на тему FIFA и футбола для атак на организации в арабских странах. Это обычная практика для злоумышленников - использовать популярные события как часть тактики социальной инженерии и атаковать организации, которые связаны с событием и из-за этого являются перспективной жертвой.

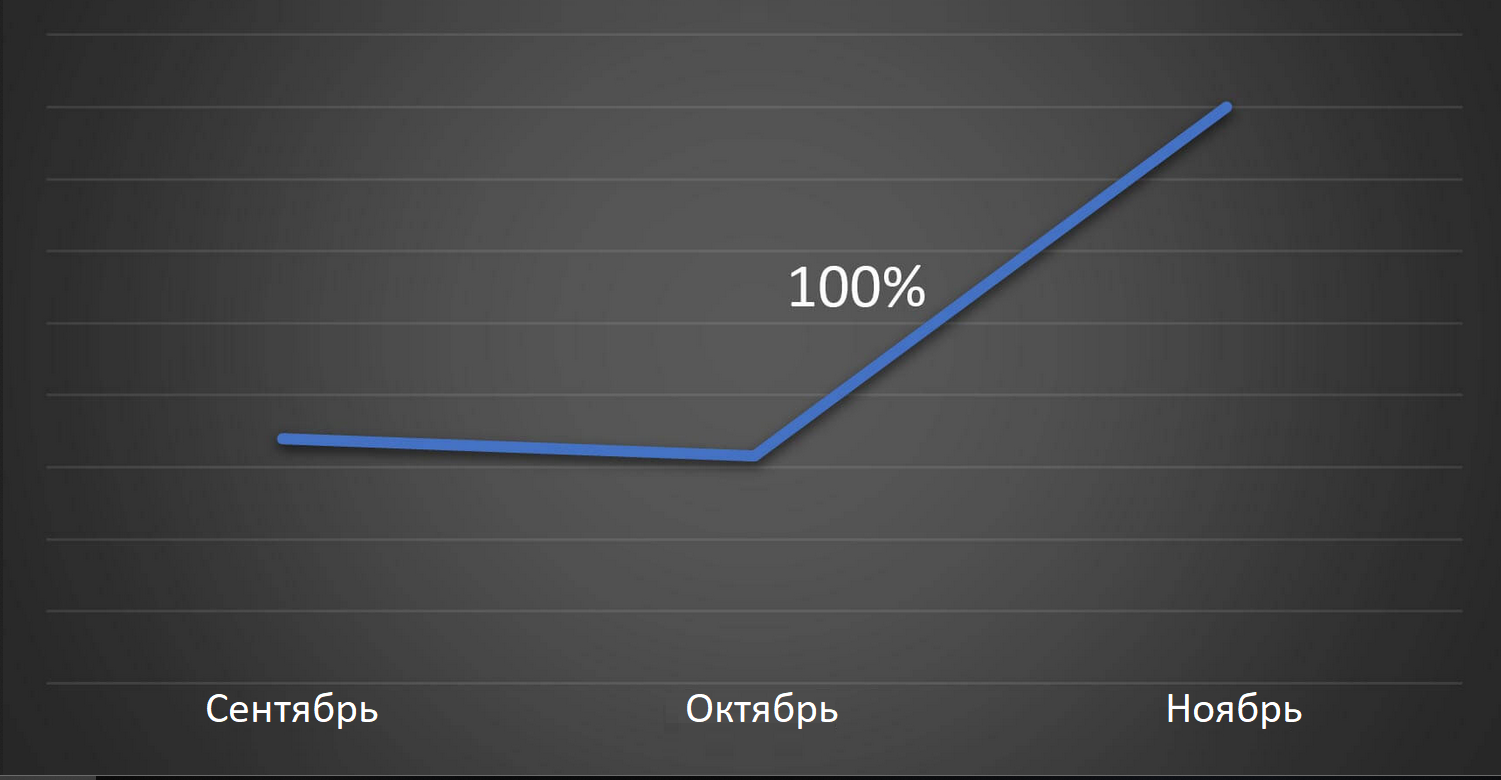

Рис. 1: Количество вредоносных писем в арабских странах.

Как видно из приведенного выше графика, объем вредоносных электронных писем в арабских странах в октябре увеличился на 100%. Поскольку принимающая страна и аффилированные организации готовятся к мероприятию, злоумышленники пользуются плотным графиком работы сотрудников, что увеличивает вероятность человеческой ошибки и взаимодействия жертвы с приманкой. Цель таких атак может быть различной: финансовое мошенничество, сбор учетных данных, утечка данных, слежка или нанесение ущерба репутации страны/организации.

Вредоносные письма

Исследователи Центра перспективных исследований Trellix поймали различные электронные письма, использующие футбольный турнир в качестве начального вектора атаки.

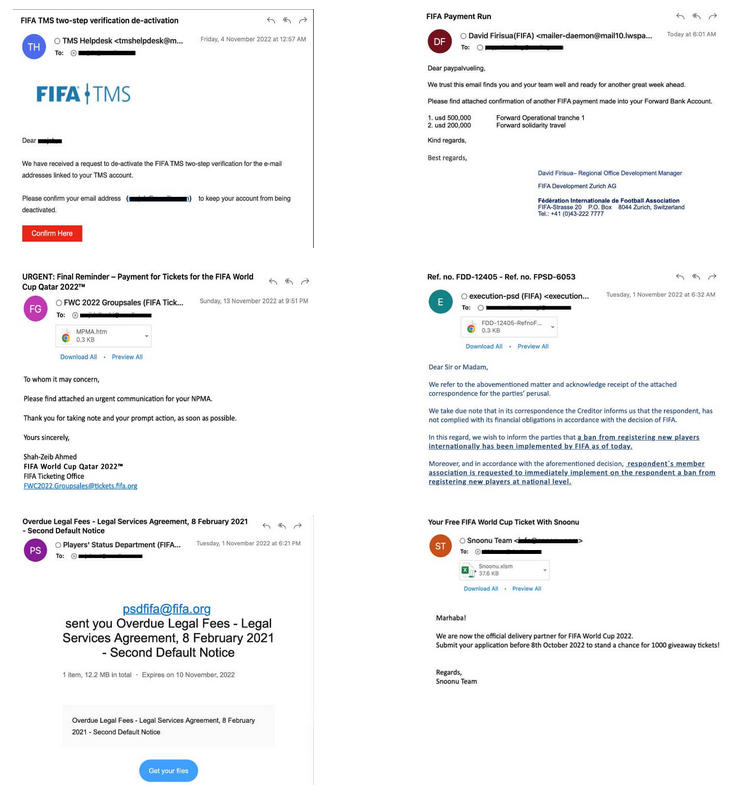

Ниже приведены примеры из реальных кампаний:

- Пример 1: Поддельное письмо от службы поддержки FIFA TMS, в теле письма отображается фальшивое уведомление об отключении двухфакторной аутентификации и содержится гиперссылка, перенаправляющая пользователя на фишинговую страницу.

- Пример 2: Поддельное письмо от Дэвида Фирисуа, менеджера команды Auckland City FC, и просьба подтвердить платеж, произведенный на счет получателя в FIFA. Письмо также содержит гиперссылку на специализированную фишинговую страницу популярного бренда.

- Пример 3: Поддельное письмо от офиса по продаже билетов FIFA и сообщает жертве о проблеме оплаты, которую необходимо срочно решить. Он также содержит html-вложение, перенаправляющее пользователя на специализированную фишинговую страницу.

- Пример 4: Поддельное юридическое уведомление, информирующее получателя о запрете FIFA на регистрацию новых игроков, чтобы создать ощущение срочности. Оно также содержит html-вложение, перенаправляющее пользователя на специализированную фишинговую страницу.

- Пример 5: Поддельное уведомление о файле, установленное в шаблоне WeTransfer. Отправитель пытается выдать себя за Департамент по статусу игроков и отправить жертвам юридическое уведомление о задержке судебных издержек. Оно содержит ссылку, которая перенаправляет пользователя на вредоносный сайт, либо доставляющий вредоносное ПО, либо размещающий фишинговую страницу.

- Пример 6: Поддельное сообщение от Snoonu, официального партнера чемпионата мира по футболу по доставке еды. Предлагает «бесплатные билеты» тем, кто зарегистрируется. Письмо содержит вредоносное вложение формата xlsm. Использование названий таких доверенных организаций и их шаблонов заставляет пользователя легко поддаться на такие атаки.

Это лишь некоторые из обнаруженных нами кампаний. Trellix Email Security смог успешно обнаружить множество кампаний и защитить пользователей от любых нарушений или потерь, связанных с этими кампаниями.

Рис. 2: Вредоносные письма на тему футбола.

Вредоносные ссылки

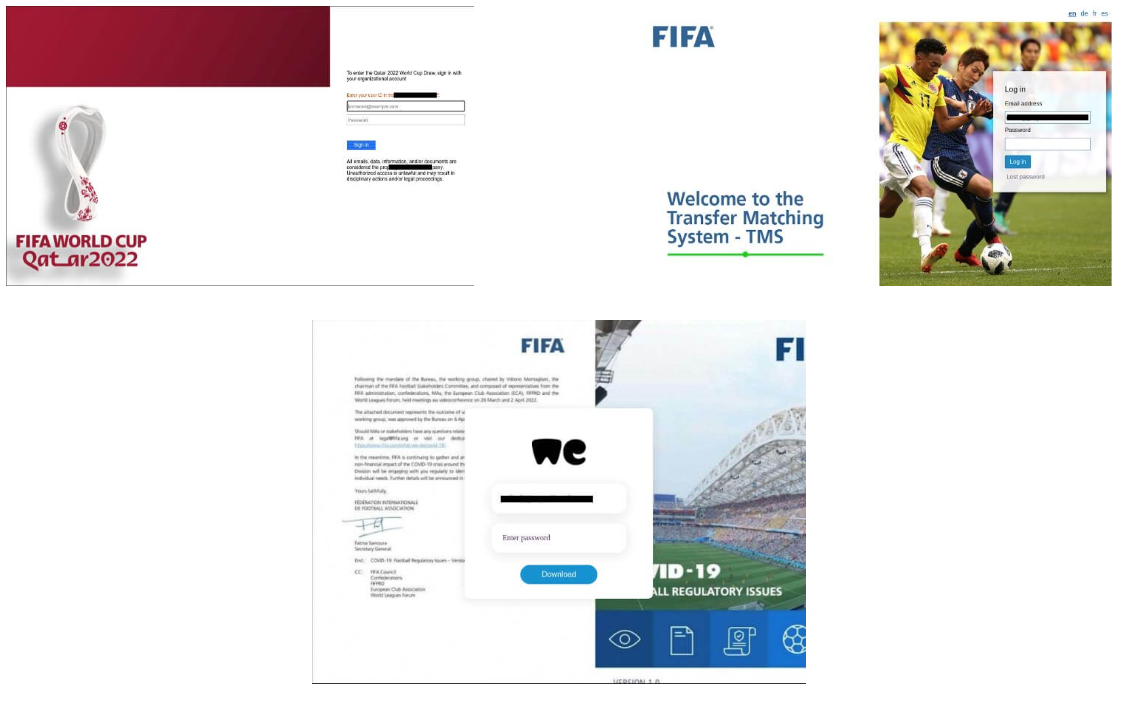

Ниже приведены некоторые из фишинговых страниц, посвященных Чемпионату Мира, которые были обнаружены компанией Trellix Email Security и распространяются при проведении атак:

- Страницы выглядят как настоящие и похожи на легальные, что затрудняет распознавание жертвой любой подозрительной активности.

- Использованы несколько фишинговых наборов, в которых URL-адрес сообщения либо обфусцирован, либо закодирован Base64, либо присутствует в ajax-запросе вместо тегов действия формы.

- Учетные данные размещаются в PHP-скрипте, размещенном на управляемом злоумышленником сервере.

Рис. 3: Вредоносные письма на тему чемпионата мира.

Вредоносное ПО

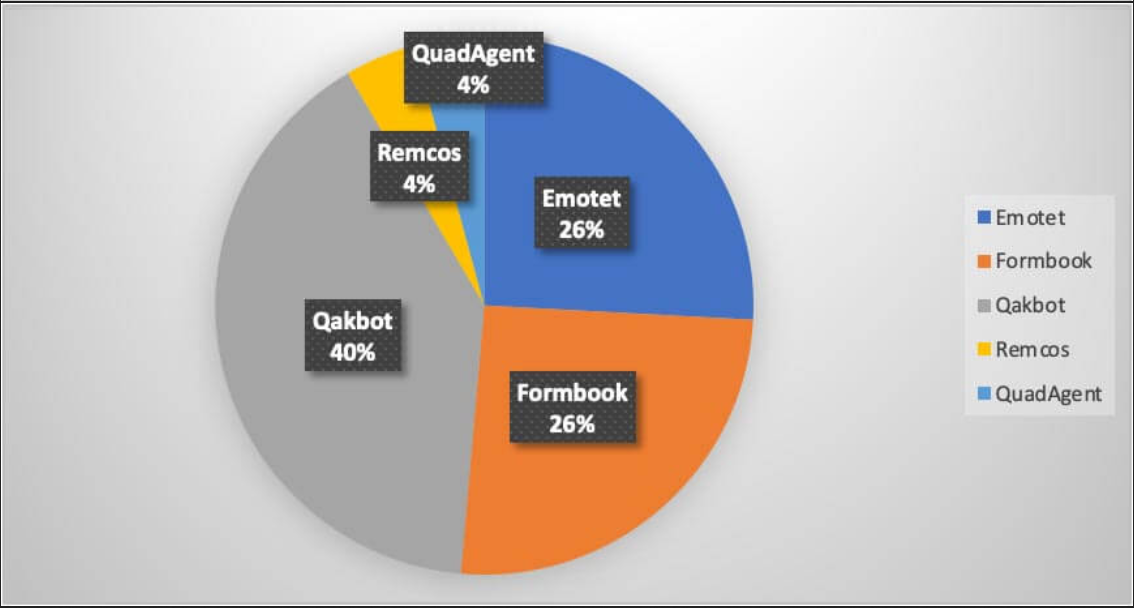

Решения Trellix выявили несколько семейств вредоносных программ, используемых в атаках на арабские страны. В пятерку самых популярных по объему атак входят:

- Qakbot: Похититель информации и банковский троян с функцией бэкдора. Он вставляет поддельные «ответы» в середину существующих разговоров по электронной почте, используя скомпрометированные учетные записи.

- Emotet: Продвинутый троян, распространяющийся в основном через фишинговые вложения электронной почты и ссылки, при нажатии на которые запускается атака. Цель - получение доступа к чужим устройствам и утечка конфиденциальных данных.

- Formbook: Вредоносная программа, которая используется для кражи нескольких типов данных из зараженных систем, включая учетные данные, кэшированные в веб-браузерах, скриншоты и нажатия клавиш. Он также может действовать как загрузчик, позволяя загружать и исполнять дополнительные вредоносные файлы.

- Remcos: Бэкдор, используемый для удаленного управления.

- QuadAgent: PowerShell-бэкдор, очередной используемый группой OilRig для проведения атак на целевые компьютеры инструмент.

Рис. 4: Топ-5 семейств вредоносов, используемых в арабских странах.

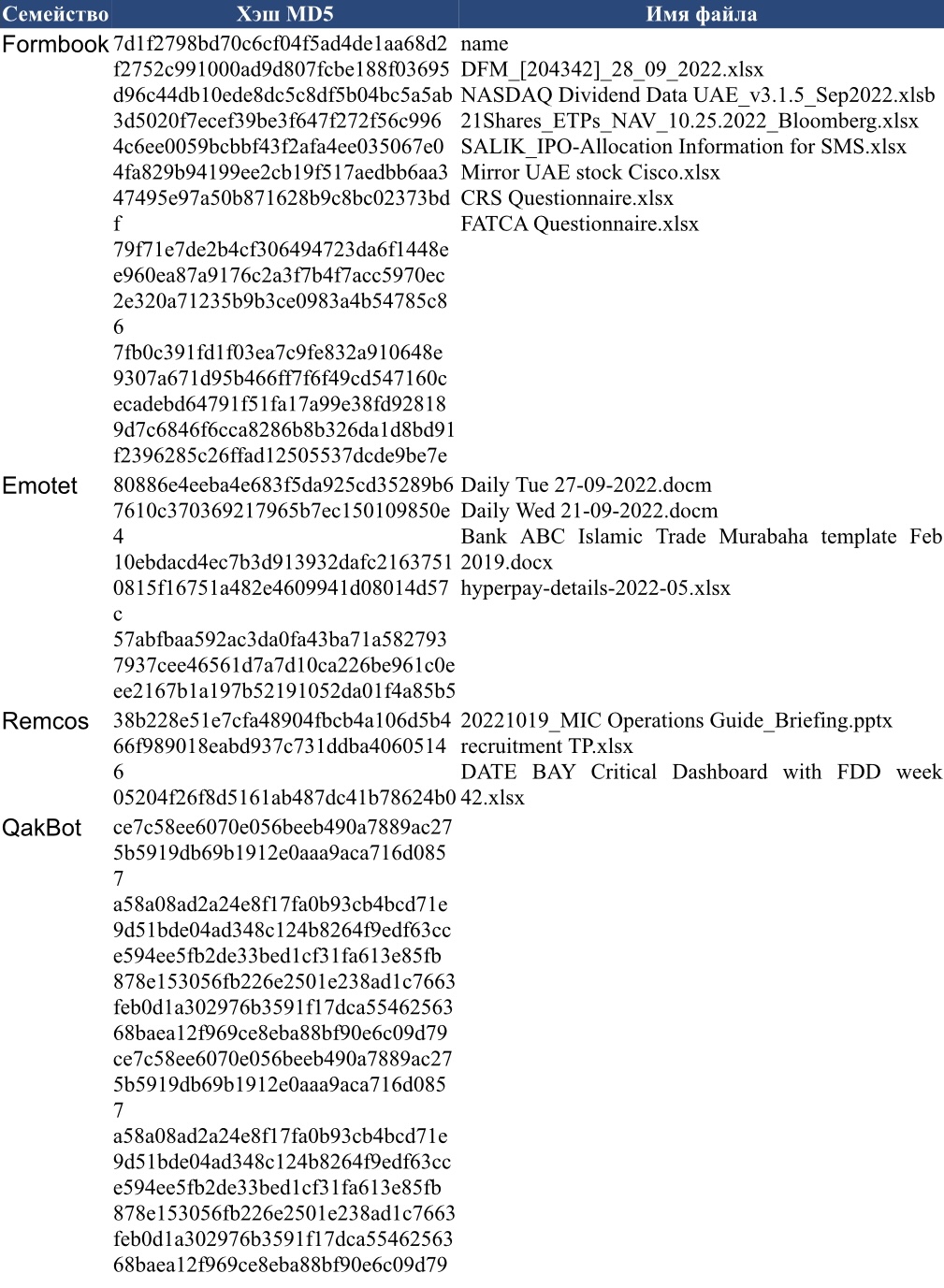

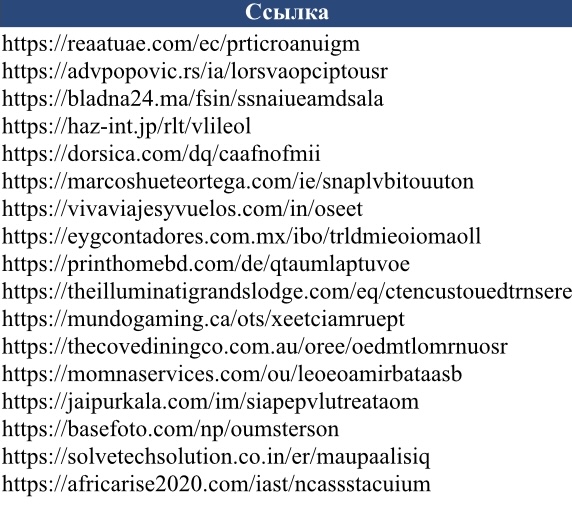

Индикаторы компрометации

Следующие таблицы содержат примеры вредоносных URL-адресов и двоичных файлов, использованных в недавних кампаниях, таргетированных на арабские страны.

Защита от Trellix

Trellix Email Security обеспечивает надежное обнаружение подобных кампаний, предотвращая попадание электронных писем в вашу среду. Кроме того, Trellix обнаруживает атаки на других уровнях, таких как сетевые атаки, URL и двоичные файлы, чтобы обеспечить полную защиту наших клиентов.

Ниже перечислены некоторые из множества правил, разработанных нами для обнаружения таких кампаний:

- FE_Trojan_HTM_Phish_246

- Фишинг_Нулевой_контент_33

- Phishing_Qbot

- Phishing_Qbot_Zip_Expiry

Заключение

По мере проведения долгожданного футбольного турнира киберпреступники будут использовать любую возможность, чтобы воспользоваться новостными трендами, спросом на билеты, ошибками из-за напряженного графика и т.д., чтобы осуществить кибератаки. Мы ожидаем, что атаки будут продолжаться до января 2023 года, и советуем всем оставаться бдительными в отношении любых векторов. Организациям, которые непосредственно связаны с громкими событиями, рекомендуется сохранять повышенную бдительность, так как они будут наиболее перспективными целями для злоумышленников.

Источник: https://www.trellix.com