В службе Microsoft Azure API Management были обнаружены три новых дефекта безопасности, которыми могут воспользоваться злоумышленники для получения доступа к конфиденциальной информации или внутренним службам.

По данным израильской компании Ermetic, занимающейся вопросами безопасности облачных вычислений, это две уязвимости подделки запросов на стороне сервера (SSRF) и один случай неограниченной загрузки файлов на портале разработчиков API Management.

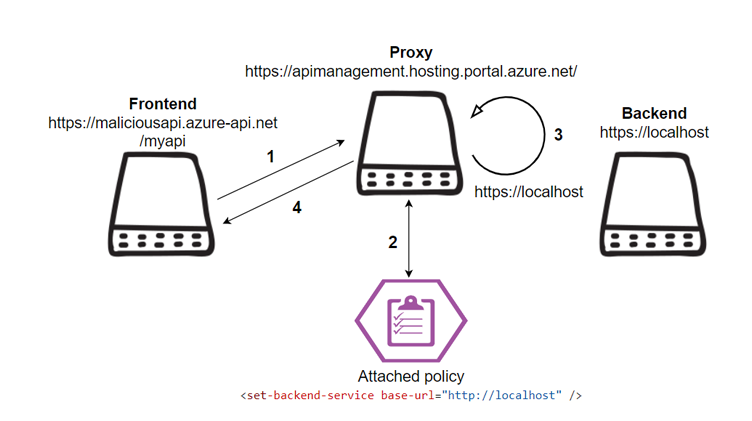

«Используя уязвимости SSRF, злоумышленники могут отправлять запросы с CORS-прокси службы и самого хостинг-прокси, получать доступ к внутренним активам Azure, отказывать в обслуживании и обходить брандмауэры веб-приложений» - сообщил исследователь безопасности Лив Матан в отчете, предоставленном изданию The Hacker News.

«С помощью обхода пути загрузки файлов злоумышленники могут загружать вредоносные файлы на внутреннюю рабочую нагрузку Azure».

Azure API Management - это мультиоблачная платформа управления, которая позволяет организациям безопасно открывать свои API для внешних и внутренних клиентов и обеспечивать широкий спектр подключенных возможностей.

Из двух дефектов SSRF, выявленных Ermetic, один является обходом исправления, введенного Microsoft для устранения аналогичной уязвимости, о которой ранее в этом году сообщила компания Orca. Другая уязвимость находится в прокси-функции API Management.

Эксплуатация недостатков SSRF может привести к потере конфиденциальности и целостности, позволяя атакующему читать внутренние ресурсы Azure и выполнять несанкционированный код.

С другой стороны, недостаток обхода пути, обнаруженный на портале разработчика, связан с отсутствием проверки типа и пути загружаемых файлов.

Аутентифицированный пользователь может воспользоваться этой лазейкой для загрузки вредоносных файлов на сервер портала разработчика и, возможно, даже выполнить произвольный код на базовой системе.

После ответственного раскрытия информации все три недостатка были исправлены компанией Microsoft.

Эти находки появились спустя несколько недель после того, как исследователи из компании Orca подробно описали «недостаток в дизайне» Microsoft Azure, который может быть использован злоумышленниками для получения доступа к учетным записям хранилищ, перемещения в среде и даже удаленного выполнения кода.

Это также последовало за обнаружением другой уязвимости Azure, получившей название EmojiDeploy, которая может позволить злоумышленнику захватить контроль над целевым приложением.

Источник: https://thehackernews.com