Новый вредонос под macOS «MacStealer» является последним примером угрозы, которая использует Telegram в качестве командно-контрольной платформы для извлечения данных. В первую очередь он поражает устройства под управлением macOS версий Catalina и более поздних, работающих на процессорах M1 и M2.

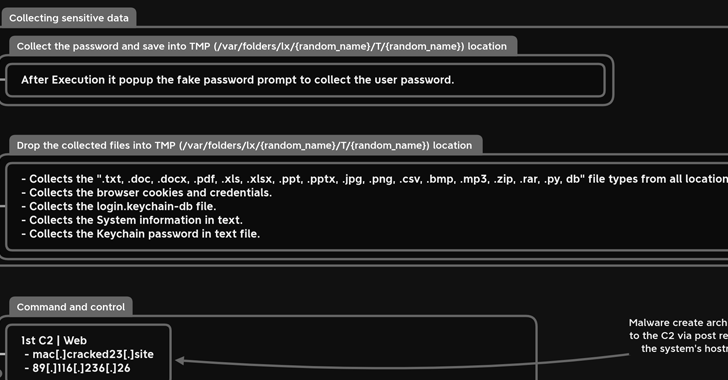

«MacStealer способен похищать документы, куки из браузера жертвы и информацию для входа в систему» - сообщают в новом отчете исследователи Uptycs Шилпеш Триведи и Пратик Джуаре.

Эта программа, впервые появившаяся на хакерских форумах в начале месяца, до сих пор находится в стадии разработки. Авторы вредоносной программы планируют добавить функции для перехвата данных из браузера Safari и приложения Notes от Apple.

В своем нынешнем виде MacStealer предназначен для извлечения данных iCloud Keychain, паролей и информации о кредитных картах из таких браузеров, как Google Chrome, Mozilla Firefox и Brave. Он также поддерживает сбор файлов Microsoft Office, изображений, архивов и скриптов Python.

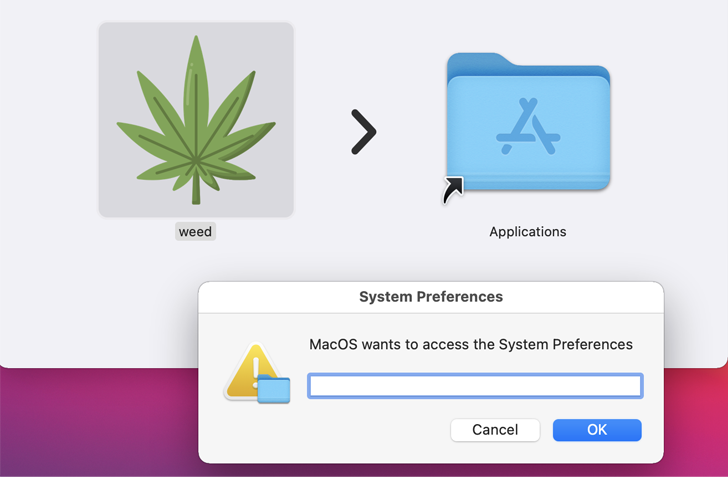

Точный метод доставки вредоносной программы неизвестен, но она распространяется в виде DMG-файла (weed.dmg), который при выполнении открывает поддельный запрос пароля для сбора паролей под видом запроса доступа к приложению «System Settings».

MacStealer является одним из нескольких программ для кражи информации, появившихся за последние несколько месяцев, и пополняет и без того большое количество подобных инструментов, находящихся в настоящее время в дикой природе.

Сюда же относится еще одна новая вредоносная программа на базе C# под названием HookSpoofer, созданная по мотивам StormKitty и оснащенная функциями кейлоггинга и клиппера, а также передающая похищенные данные боту Telegram.

Другой вредоносной программой, похищающей куки браузера, является Ducktail, которая также использует Telegram-бота для утечки данных и вновь появилась в середине февраля 2023 года с улучшенной тактикой для обхода обнаружения.

Это включает в себя «изменение первоначального заражения с архива, содержащего вредоносный исполняемый файл, на архив, содержащий вредоносный LNK-файл, который запускает цепочку заражения» - заявил исследователь Deep Instinct Саймон Кенин в начале этого месяца.

Вредоносное ПО Stealer обычно распространяется по различным каналам, включая вложения электронной почты, загрузку фиктивного программного обеспечения и другие методы социальной инженерии.

Для снижения уровня таких угроз пользователям рекомендуется поддерживать операционную систему и программное обеспечение безопасности в актуальном состоянии, а также избегать загрузки файлов или перехода по ссылкам из неизвестных источников.

«Поскольку компьютеры Mac становятся все более популярными на предприятиях среди руководства и команд разработчиков, тем важнее для злоумышленников хранящиеся на них данные» - заявил на прошлой неделе исследователь SentinelOne Фил Стоукс.

Источник: https://thehackernews.com