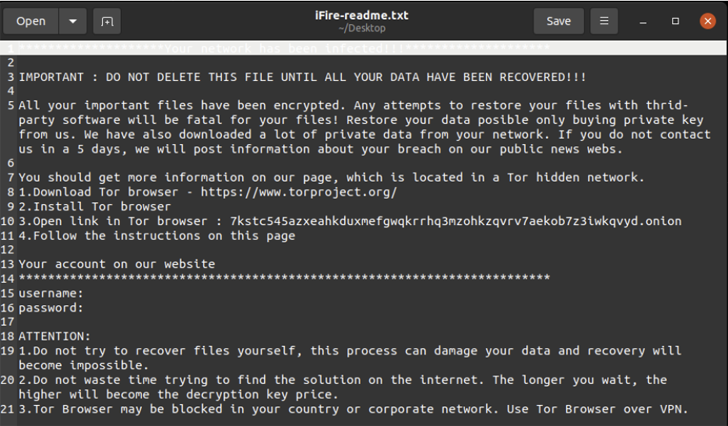

Ранее известный штамм шифровальщика для Windows, известный как IceFire, расширил свою направленность на корпоративные сети Linux, принадлежащие нескольким организациям сектора СМИ и развлечений по всему миру.

По данным компании по кибербезопасности SentinelOne, вторжения связаны с использованием недавно раскрытой уязвимости десериализации в программе обмена файлами IBM Aspera Faspex (CVE-2022-47986, рейтинг CVSS: 9.8).

«Это стратегическое изменение является важным шагом, который объединяет их с другими группами разработчиков шифровальщиков, которые также нацелены на системы Linux» - заявил Алекс Деламотт, старший исследователь угроз в SentinelOne, в отчете, предоставленном The Hacker News.

Большинство атак, отмеченных SentinelOne, были направлены против компаний, расположенных в Турции, Иране, Пакистане и ОАЭ - странах, которые обычно не являются мишенью для организованных групп, занимающихся вымогательством.

IceFire был впервые обнаружен в марте 2022 года командой MalwareHunterTeam, но только в августе 2022 года жертвы были обнародованы через сайт утечки в темной паутине, по данным GuidePoint Security, Malwarebytes, и NCC Group.

Бинарный файл шифровальщика на Linux представляет собой 2,18 МБ 64-битного ELF-файла, который устанавливается на хосты CentOS с уязвимой версией программного обеспечения файлового сервера IBM Aspera Faspex.

Он также способен избегать шифрования определенных путей, чтобы зараженная машина продолжала работать.

«По сравнению с Windows, Linux сложнее использовать для внедрения вымогателя, особенно в крупном масштабе» - сообщает Деламотт. «Многие Linux-системы являются серверами: типичные векторы заражения, такие как фишинг или загрузка с диска, менее эффективны. Чтобы преодолеть это, злоумышленники прибегают к использованию уязвимостей приложений».

Событие произошло после того, как компания Fortinet FortiGuard Labs раскрыла новую кампанию шифровальщика LockBit, использующую продвинутые методы уклонения от обнаружения с помощью контейнеров .IMG, которые обходят защиту Mark of The Web (MotW).

Источник: https://thehackernews.com