Теневая экономика - не просто любопытное явление. Это процветающий бизнес, а также возможности для ИБ-специалистов. В первой из четырех частей серии мы рассмотрим форумы, вовлеченные в киберпреступную деятельность, и то, как они противодействуют внутреннему мошенничеству.

Автор: Мэтт Викси

На криминальных торговых площадках мошенники таятся за каждым углом. Еще в 2009 году компания Microsoft отметила, что подпольная экономика изобилует нечестностью, а в 2017 году компания Digital Shadows сообщила о базе данных «рипперов» (мошенников, обманывающих других преступников), созданной пользователями рынков. В нашем недавнем репортаже о Genesis Market мы отметили как минимум одну мошенническую имитацию Genesis, призванную избавить наивных потенциальных киберпреступников (и, возможно, неопытных исследователей безопасности и журналистов) от их денег.

Но в целом эта тема не привлекла особого внимания. В конце концов, почему бы и нет? Если мошенники нападают на других мошенников, то тем лучше, верно? По крайней мере, они атакуют друг друга, а не организации или широкую общественность.

Мы подумали, что в этом может быть нечто большее, поэтому мы провели несколько недель, изучая мошенников, которые обманывают мошенников на трех известных форумах по киберпреступности - исследование, которое, как нам кажется, не проводилось ранее.

И мы обнаружили пять удивительных вещей.

1. Это крупный бизнес - субэкономика сама по себе. За последние 12 месяцев только на этих трех форумах киберпреступники потеряли более 2,5 миллионов долларов США из-за мошенничества. Фактически, это настолько давняя и заметная проблема, что администраторы форумов создали специальные «арбитражные комнаты» для пользователей, чтобы они могли сообщать о мошенничестве, атаках и рипперах.

2. Деньги - не единственный мотив, и в этом участвуют не только злоумышленники низшего уровня. Личная неприязнь, соперничество, желание разрушить (а иногда и укрепить) репутацию - все это может привести к атаке. И это не просто мелкие мошенники. Мы видели, как видные участники либо обвинялись в мошенничестве, либо сами становились его жертвами.

3. Атаки выходят за рамки обычного «хватай беги». Мы видели мошенничество с рефералами, поддельные утечки данных и инструменты, опечатки, фишинг, аферы с «альт-репом» (использование марионеток для искусственного повышения репутации), фальшивых поручителей, шантаж, выдачу аккаунтов за свои, а также вредоносное ПО с обратным доступом. Мы даже обнаружили случаи, когда злоумышленники мстили, обманывая мошенников, которые обманули их самих.

4. Мы обнаружили примеры долгосрочного, крупномасштабного мошенничества. Один из самых больших сюрпризов произошел, когда мы исследовали поддельный сайт Genesis. Проведя небольшую детективную работу, мы обнаружили девятнадцать других сайтов, созданных одним и тем же человеком или группой, имитирующих криминальные торговые площадки и предназначенных для обмана пользователей с целью заставить их заплатить 100 долларов «за активацию». Мы не знаем наверняка, кто стоит за всеми этими сайтами, но мы обнаружили предварительные ссылки на продавца наркотиков, который работает на нескольких сайтах темной паутины.

Пока все это интересно - но главный вопрос все еще остается: кого это волнует? Почему важно, что преступники нападают друг на друга? Именно здесь все становится по-настоящему интересным.

5. Сообщения о мошенничестве - это богатый и недостаточно изученный источник разведданных. Киберпреступники знают, что криминальные форумы отслеживаются, и поэтому часто используют хорошую оперативную безопасность. Когда же они сами становятся жертвами преступлений - это не так важно. Поскольку правила форума требуют доказательств для подтверждения обвинений в мошенничестве, обиженные злоумышленники часто с радостью публикуют скриншоты частных разговоров и исходного кода, идентификаторы, транзакции, журналы чата и подробные отчеты о переговорах, продажах и устранении неполадок.

Эта скрытая субэкономика - не просто любопытна. Она дает нам представление о культуре форума, о том, как участники покупают и продают нелегальные товары, об их тактических и стратегических приоритетах, об их соперниках и альянсах, о восприимчивости к обману - и конкретные, дискретные разведданные о них.

В течение следующих нескольких недель мы поделимся результатами нашего расширенного расследования этой темы - начиная с обзора форумов, как они борются с мошенничеством, кто кого обманывает и каков размер субэкономики.

Вы также можете ознакомиться с нашим докладом на Black Hat, посвященным этому исследованию.

Добро пожаловать в джунгли

В начале нашего расследования мы изучили мошенничества на двух старейших и наиболее известных русскоязычных киберпреступных форумах - Exploit и XSS. Мы также рассмотрели мошенничество на BreachForums, преемнике RaidForums, который был открыт в апреле 2022 года.

Форумы

Exploit является относительно эксклюзивным и популярным рынком для объявлений о «доступе-как-сервисе» (AaaS), где брокеры первоначального доступа (IAB) продают доступ к взломанным сетям. Но злоумышленники покупают и продают там и много другого незаконного контента - вредоносное ПО, утечки данных, журналы инфопоиска, учетные данные и многое другое. Исторически группы шифровальщиков и их партнеры часто посещали Exploit, хотя это стало менее заметно после атаки Colonial Pipeline в 2021 году, когда и Exploit, и XSS публично запретили обсуждение шифровальщиков, чтобы избежать негативного внимания. В настоящее время на обоих форумах продолжается вербовка партнеров группировками шифровальщиков, хотя, как правило, она проходит под прикрытием эвфемизмов типа «пентестеры».

Форум XSS, ранее известный как DaMaGeLaBs, также хорошо зарекомендовал себя, хотя членство в нем менее эксклюзивное, чем в Exploit. На нем также размещается множество объявлений о продаже AaaS и различный другой контент.

Наконец, BreachForums является преемником RaidForums, торговой площадки, которая просуществовала семь лет, прежде чем была закрыта правоохранительными органами в начале 2022 года. Как и RaidForums, BreachForums - это англоязычный киберпреступный форум и торговая площадка, специализирующаяся на утечках данных, включая персональные данные, кредитные карты, учетные данные и документы, удостоверяющие личность.

Все три сайта имеют специальные арбитражные комнаты - Exploit (с примерно 2500 зарегистрированными случаями мошенничества) и XSS (с примерно 760) имеют их с середины 2000-х годов, а BreachForums - с момента своего создания в апреле 2022 года. Они есть и на других криминальных площадках, таких как Verified.

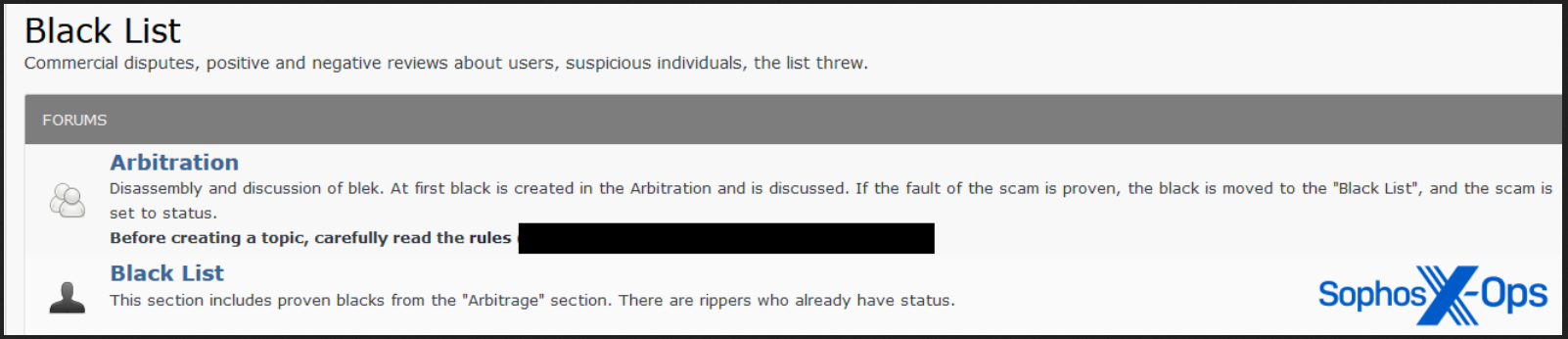

На самом деле, у Exploit есть две комнаты - одна для открытых претензий, а другая, называемая «Черный список», в которой документируются подтвержденные случаи мошенничества.

Рис. 1: Раздел арбитража на форуме Exploit.

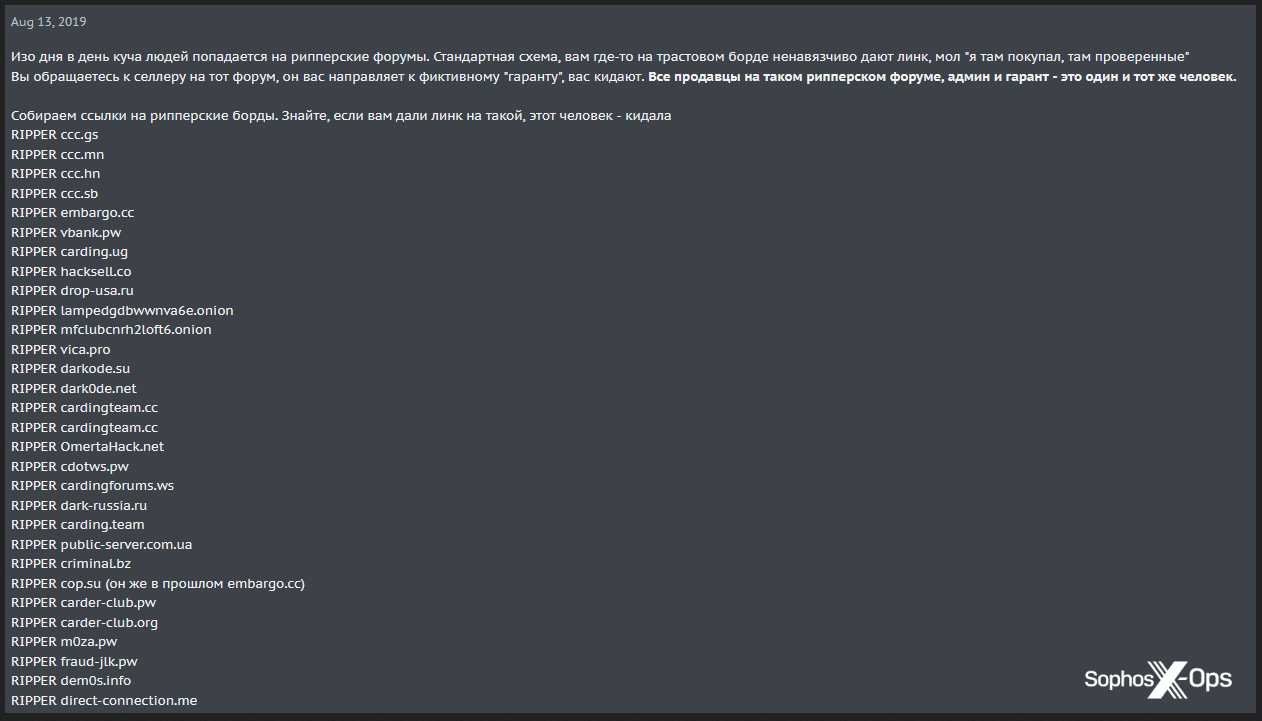

В дополнение к специальной комнате арбитража, XSS также поддерживает длинный «список рипперов», индекс мошеннических сайтов.

Рис. 2: Список так называемых «рипперских сайтов» - поддельных торговых площадок - в сообщении на форуме XSS.

Обзор статистики мошенничества

Мы проанализировали все сообщения о мошенничестве с указанием денежных сумм за последние 12 месяцев. (В случае с BreachForums мы обратились к первому зарегистрированному случаю мошенничества, поскольку форум существует не так давно).

|

|

Exploit (Открытые жалобы) |

Exploit (Черный список) |

XSS |

BreachForums |

|

Число жалоб |

211 |

236 |

120 |

21 |

|

Общая сумма мошенничества |

$1 021 998 |

$863 324 |

$509 901 |

$143 722 |

|

Средняя сумма |

$4 843 |

$3 658 |

$4 249 |

$6 843 |

|

Медианная сумма |

$600 |

$500 |

$500 |

$200 |

|

Диапазон сумм |

$15-$160 000 |

$5-$150 000 |

$10-$160 000 |

$2-$134 000 |

Табл. 1: Сводка сообщений о мошенничестве за 12 месяцев.

Несмотря на то, что это всего лишь краткий обзор, он дает нам некоторые полезные сведения. Во-первых, общая сумма потерь от мошенничества (напоминаем, что речь идет только о тех сообщениях о мошенничестве, в которых упоминаются конкретные суммы - в некоторых сообщениях их нет) составляет $2 538 945. Это значительная сумма, если учесть, что речь идет всего о трех форумах.

Во-вторых, Exploit - самый неблагоприятный для мошенничества, как по количеству сообщений, так и по потерянным мошенниками деньгам. Однако в нем в два раза больше участников, чем в XSS, и он может привлекать больше мошенников из-за своей репутации.

В-третьих, средняя сумма, заявленная как украденная, сопоставима на всех трех форумах, как и диапазон - это говорит о том, что масштабы мошенничества совпадают независимо от форума.

Жертвы подавали заявления о мошенничестве на сумму всего в 2 доллара. Киберпреступники, похоже, так же возмущены тем, что у них украли деньги, как и все остальные, независимо от суммы.

На более высоких уровнях мошенничество на всех трех площадках достигает шестизначных сумм, хотя это исключения. Многие мошенники получают относительно незначительные суммы.

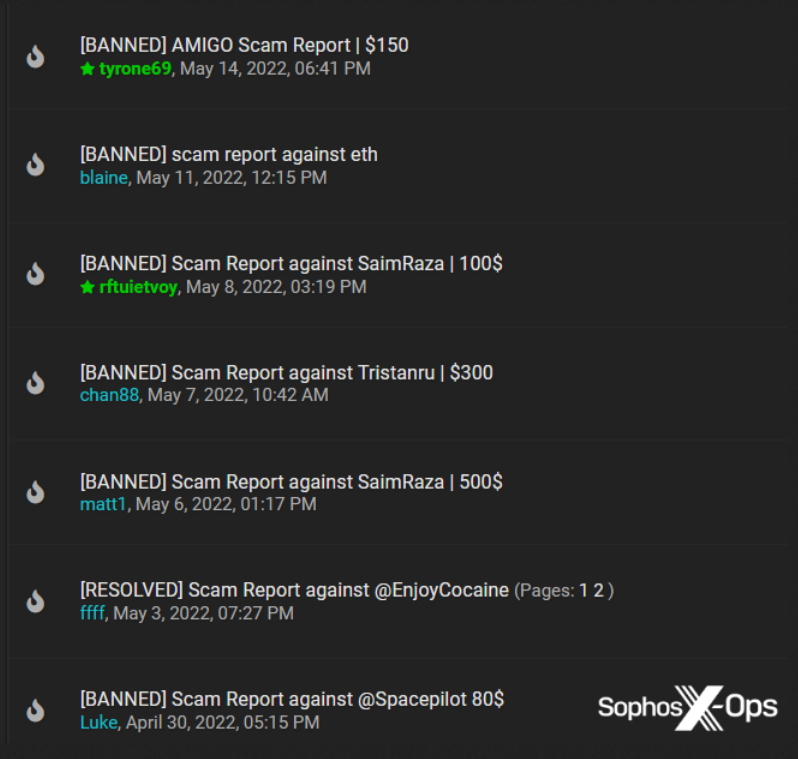

Рис. 3: Низкие суммы претензий в арбитражной комнате XSS.

Рис. 4: Низкие суммы претензий в арбитражной комнате BreachForums.

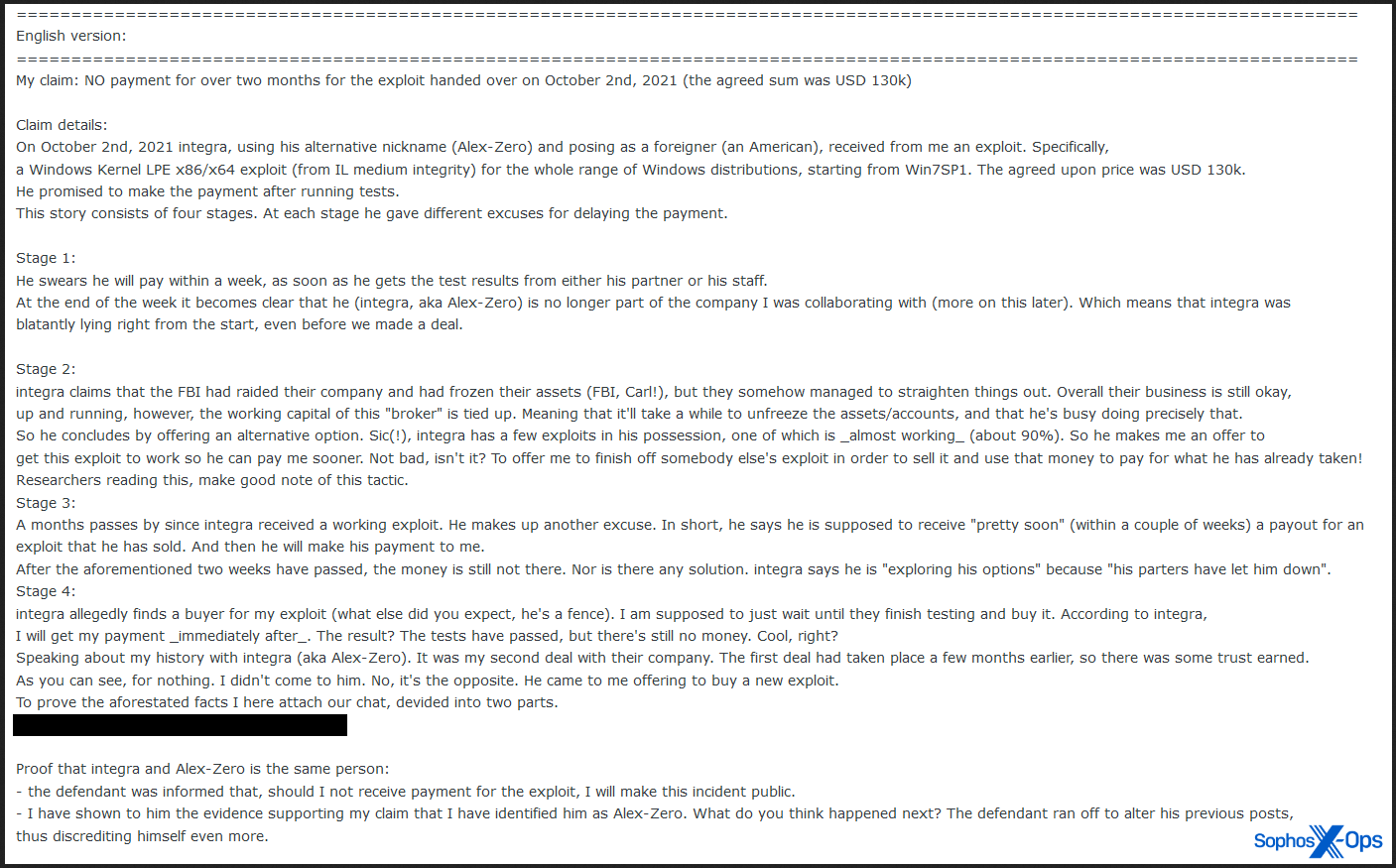

Рис. 5: Пример более крупной жалобы на мошенничество на Exploit (130 000 долларов). Обратите внимание на количество деталей в этом посте, включающем информацию о переговорах и проектах.

Прежде чем мы рассмотрим арбитражный процесс, стоит разобраться, почему мошенничество так распространено. Еще в 2009 году компания Microsoft утверждала, что подпольная киберпреступная экономика - это не «криминальная утопия легких денег», а рынок, на котором присутствие мошенников фактически вводит «налог» на каждую транзакцию.

Хотя времена изменились, и киберпреступность стала более распространенной, чем раньше, криминальные рынки по-прежнему являются идеальной питательной средой для мошенников и рипперов. Здесь нет возможности обратиться в правоохранительные органы; это (полу)анонимная культура, которая подчеркивает конфиденциальность; сайты достаточно эксклюзивны, чтобы существовала хотя бы степень неявного доверия; их населяют преступники, которые вряд ли считают себя потенциальными жертвами и поэтому могут быть менее осторожны; это открытый рынок без какого-либо регулирования или гарантии качества; транзакции осуществляются с помощью криптовалют, которые можно сделать фактически неотслеживаемыми; а такие гарантии, как поручители, являются необязательными (и, как мы увидим в следующей части нашей серии, могут быть использованы в мошеннических целях).

Что делают теневые площадки для борьбы с мошенничеством?

Администраторы криминальных форумов хорошо знают, что мошенничество - это проблема. Помимо арбитражных комнат, большинство торговых площадок имеют наглядные предупреждения о мошенниках и выступают за использование гарантов (иногда называемых «посредниками» или «мидлами») во время продаж - форма условного депонирования.

Рис. 6: Предупреждение о мошенничестве на главной странице BreachForums.

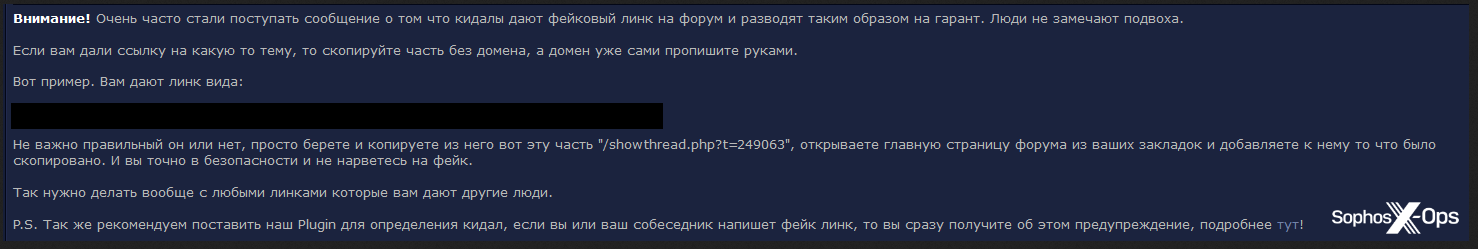

Другие форумы идут дальше. Verified, например, прямо предупреждает пользователей о поддельных ссылках на свой форум и рекомендует использовать плагин для обнаружения таких мошеннических действий:

Рис. 7: Предупреждение Verified о мошенничестве.

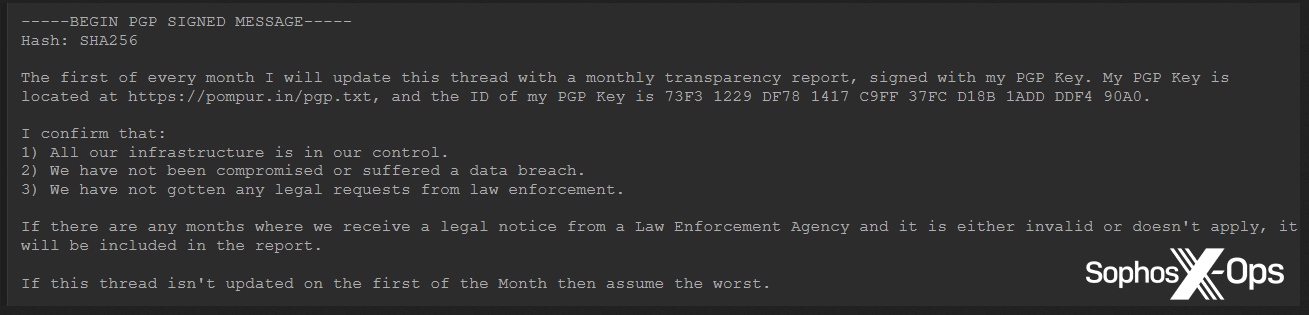

Аналогичным образом, BreachForums публикует список всех своих легитимных доменов, а также ежемесячный «отчет о прозрачности», чтобы подтвердить, что сайт и соответствующая инфраструктура остаются под его контролем и не были взломаны (хотя это, вероятно, также мера предосторожности из-за того, что произошло с RaidForums):

Рис. 8: Подробная информация о ежемесячном отчете о прозрачности BreachForums.

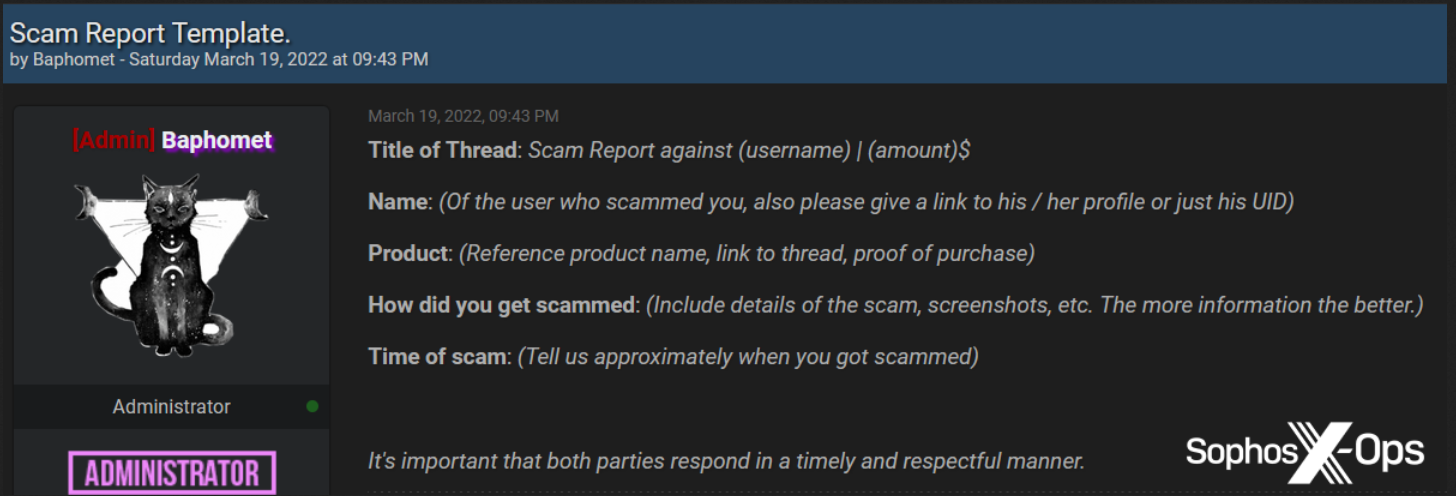

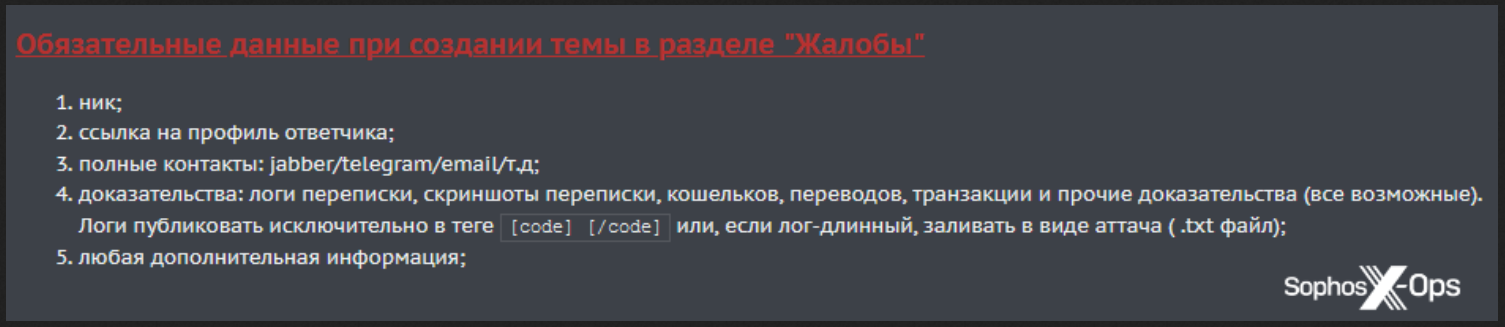

Но арбитражные комнаты - это основной метод борьбы с мошенниками. Процесс относительно прост. Пользователи, желающие сообщить о мошенничестве, должны создать новую тему, назвать пользователя, который предположительно их обманул, и предоставить как можно больше подробностей об инциденте. BreachForums предоставляет для этого шаблон, в то время как XSS просто перечисляет необходимые детали.

Рис. 9: Шаблон сообщения о мошенничестве на BreachForums.

Рис. 10: Данные, необходимые для репорта на XSS: ник, ссылка на профиль, контактные данные, доказательства (логи чата, скриншоты, кошельки, переводы), любая дополнительная информация.

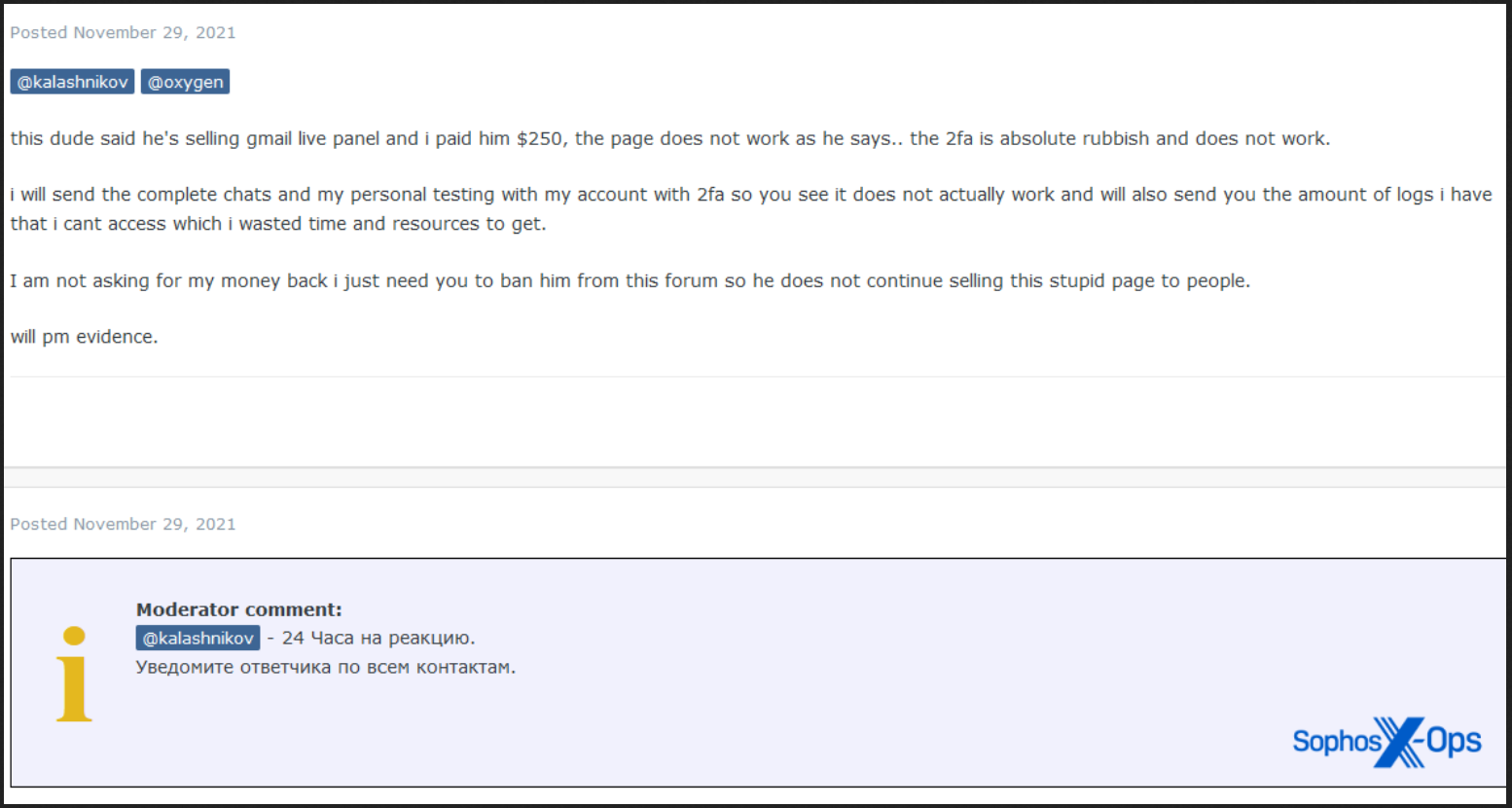

Затем модератор рассматривает сообщение, запрашивает дополнительную информацию, если необходимо, и отмечает обвиняемого, давая ему срок для ответа (обычно 24 часа, но может быть от 12 до 72 часов).

Рис. 11: Модератор Exploit дает обвиняемому 24 часа для ответа на репорт.

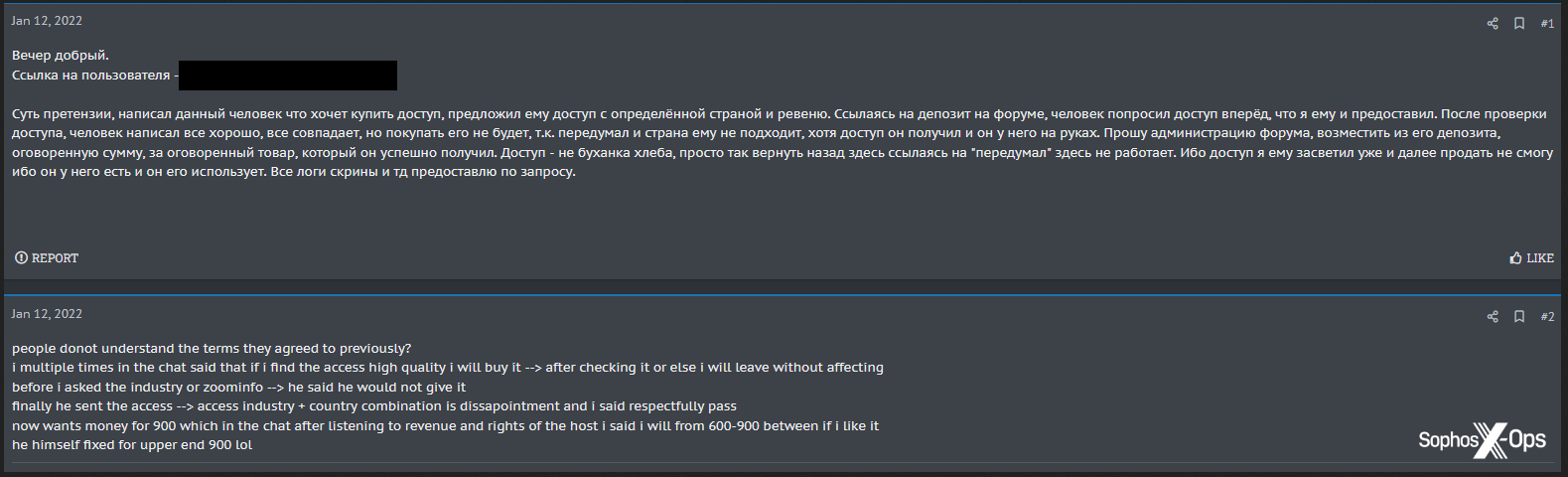

Обвиняемый может принять заявление, в этом случае он возмещает ущерб жертве. Такое случается редко. Чаще всего обвиняемый оспаривает претензию (в этом случае модератор выносит решение) или вообще не отвечает (в этом случае он может быть временно или навсегда забанен на форуме).

Рис. 12: Спорная претензия по XSS, относящаяся к объявлениям AaaS.

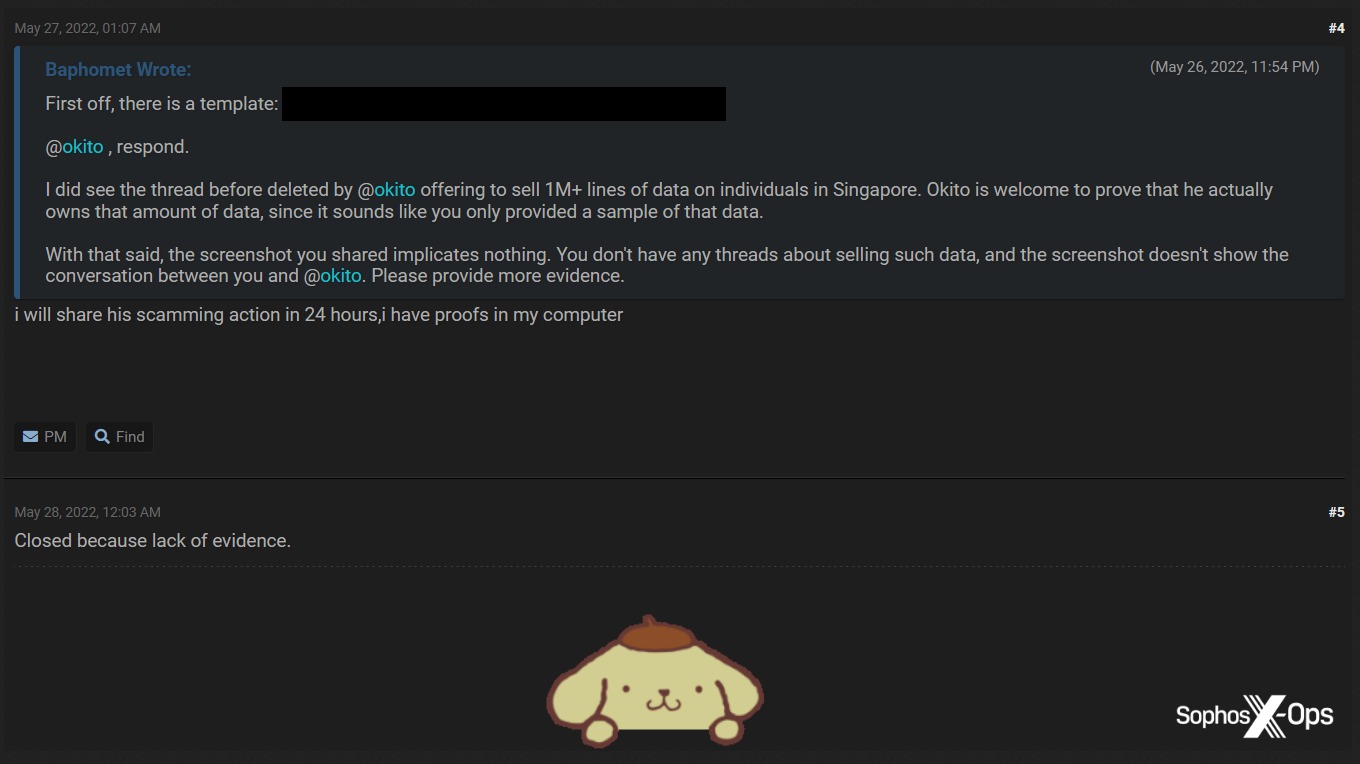

В спорных претензиях модератор может принять решение в пользу одной из сторон, либо решить, что дело не подлежит рассмотрению из-за отсутствия доказательств. В некоторых случаях одна или обе стороны получают предупреждения, временные или постоянные баны.

Рис. 13: Администратор BreachForums закрывает сообщение о мошенничестве из-за отсутствия доказательств.

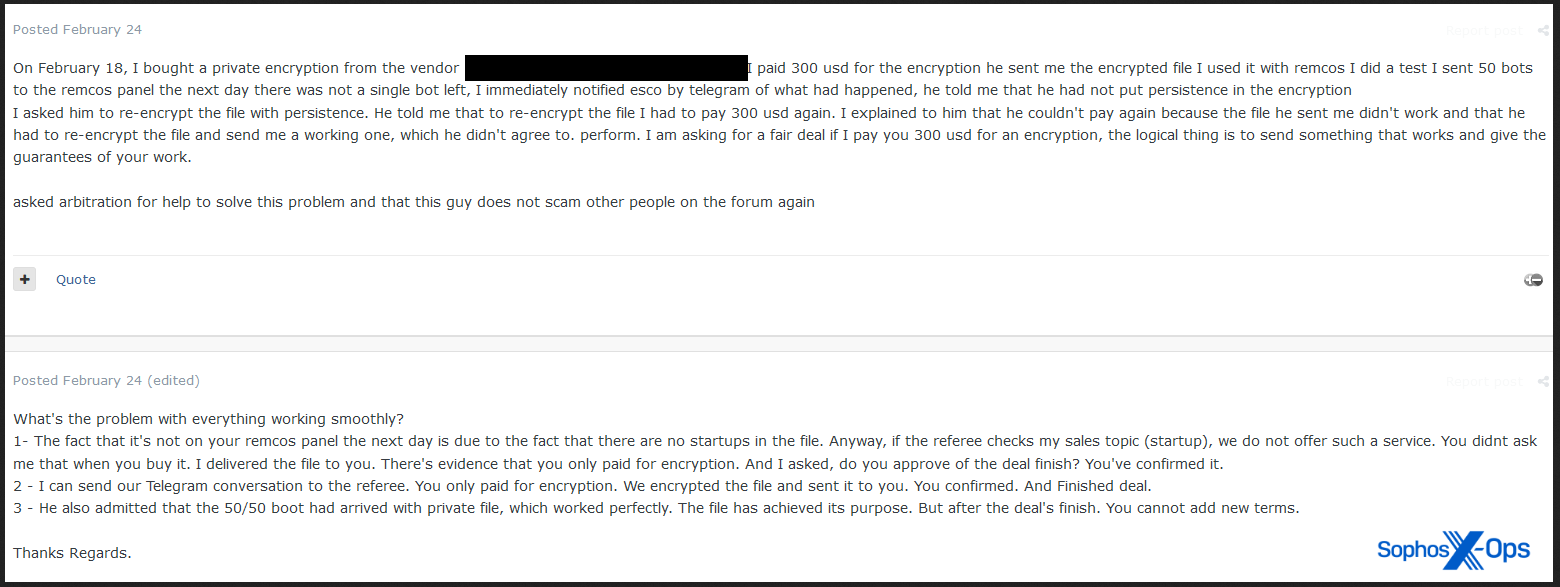

Рис. 14: Спорное заявление на Exploit, касающееся криптера для использования с Remcos.

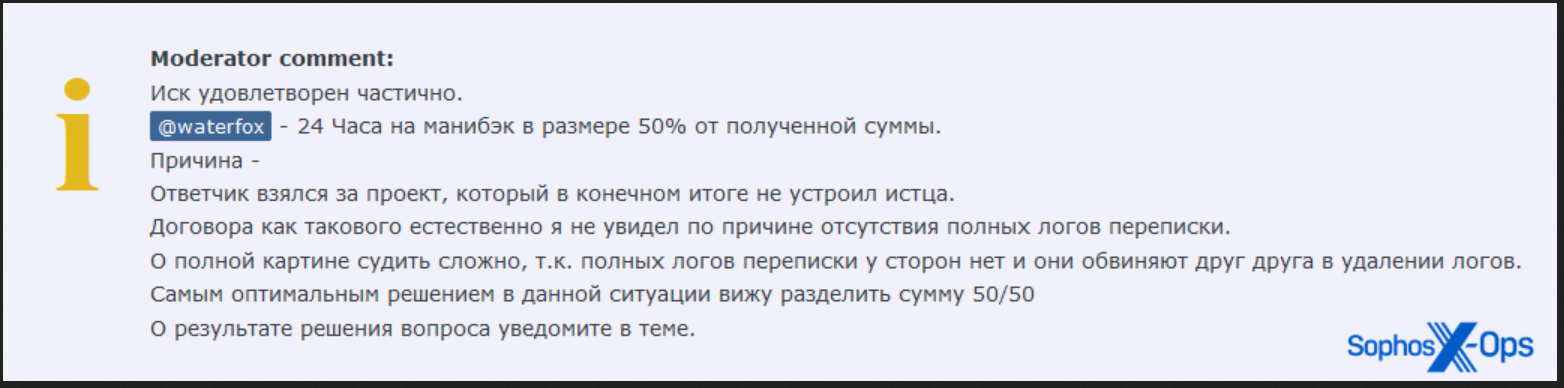

Эти дискуссии иногда бывают цивилизованными и разрешаются полюбовно к удовлетворению обеих сторон. Мы привели пример, когда арбитр постановил, что обвиняемый должен вернуть 50% от заявленной суммы:

Рис. 15: Модератор Exploit дает обвиняемому 24 часа на возврат 50% заявленной суммы.

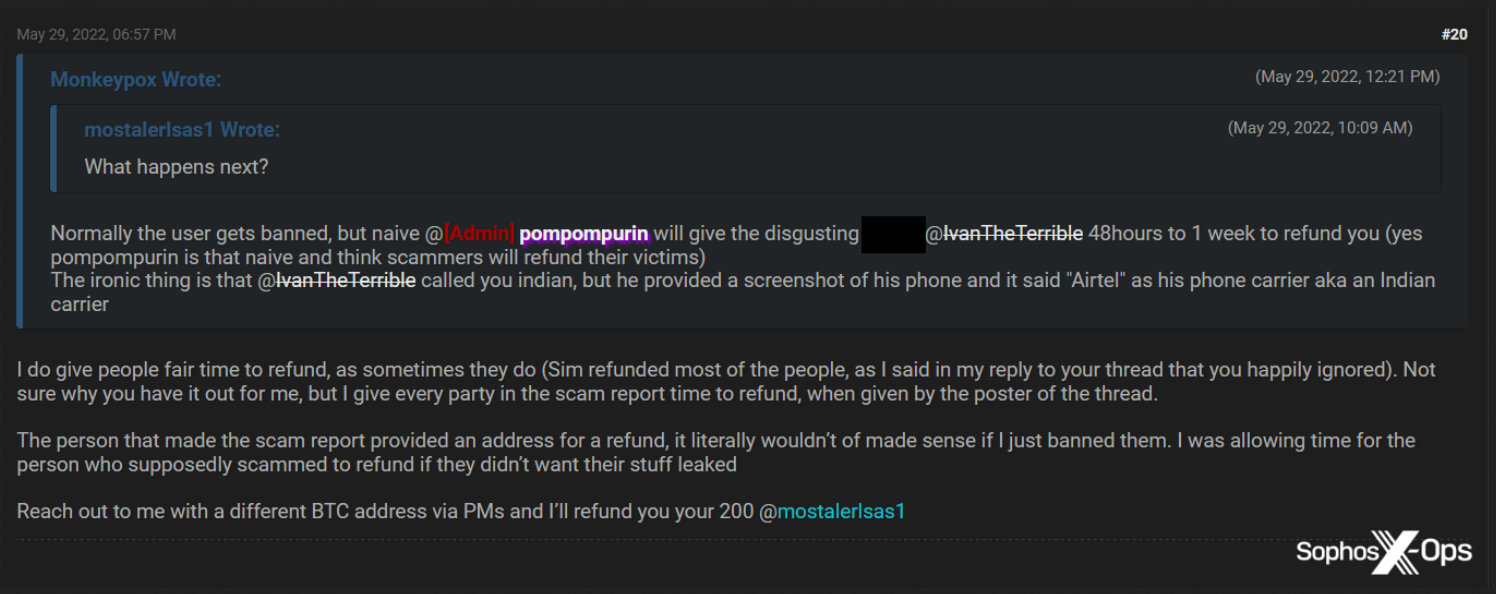

В одном случае администратор BreachForums даже выплатил компенсацию жертве мошенничества из собственного кармана:

Рис. 16: Администратор BreachForums лично выплачивает компенсацию жертве в размере $200.

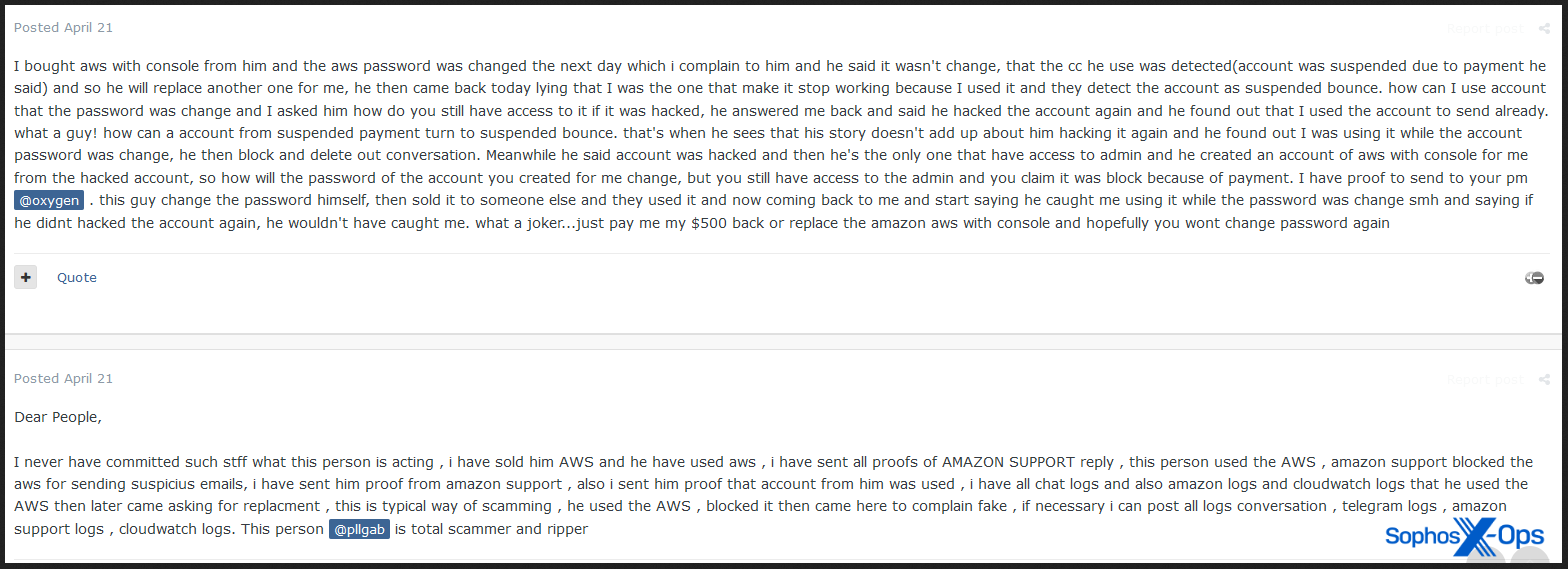

Но чаще всего сообщения о мошенничестве сводятся к оскорблениям и встречным обвинениям. В некоторых случаях предполагаемые жертвы сами были впоследствии забанены за мошенничество.

Рис. 17: Сообщение о мошенничестве на Exploit приводит к тому, что обвиняющий обвиняет обвиняемого в мошенничестве.

Последствия

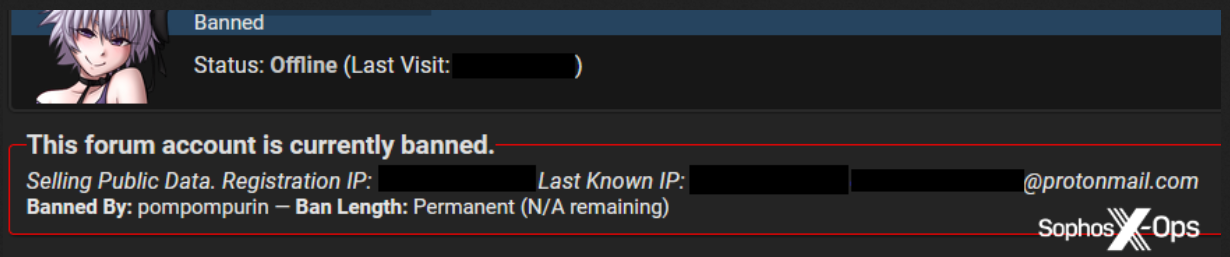

Баны (и, в меньшей степени, предупреждения) кажутся наиболее распространенным результатом арбитражных разбирательств, но BreachForums использует несколько иной подход. Возможно, чтобы отпугнуть будущих мошенников, его модераторы публикуют адреса электронной почты забаненных пользователей, а также адреса регистрации и IP-адреса, которые они видели в последний раз, таким образом, частично демаскируя их:

Рис. 18: Пример забаненного пользователя, с опубликованным адресом электронной почты при регистрации, а также регистрационным и последним известным IP-адресом.

Мы заметили пару случаев с серийными мошенниками, которые после того, как их забанили, просто создавали новый профиль с новым именем, платили новый регистрационный взнос и начинали мошенничать снова.

Не только мелкие мошенники

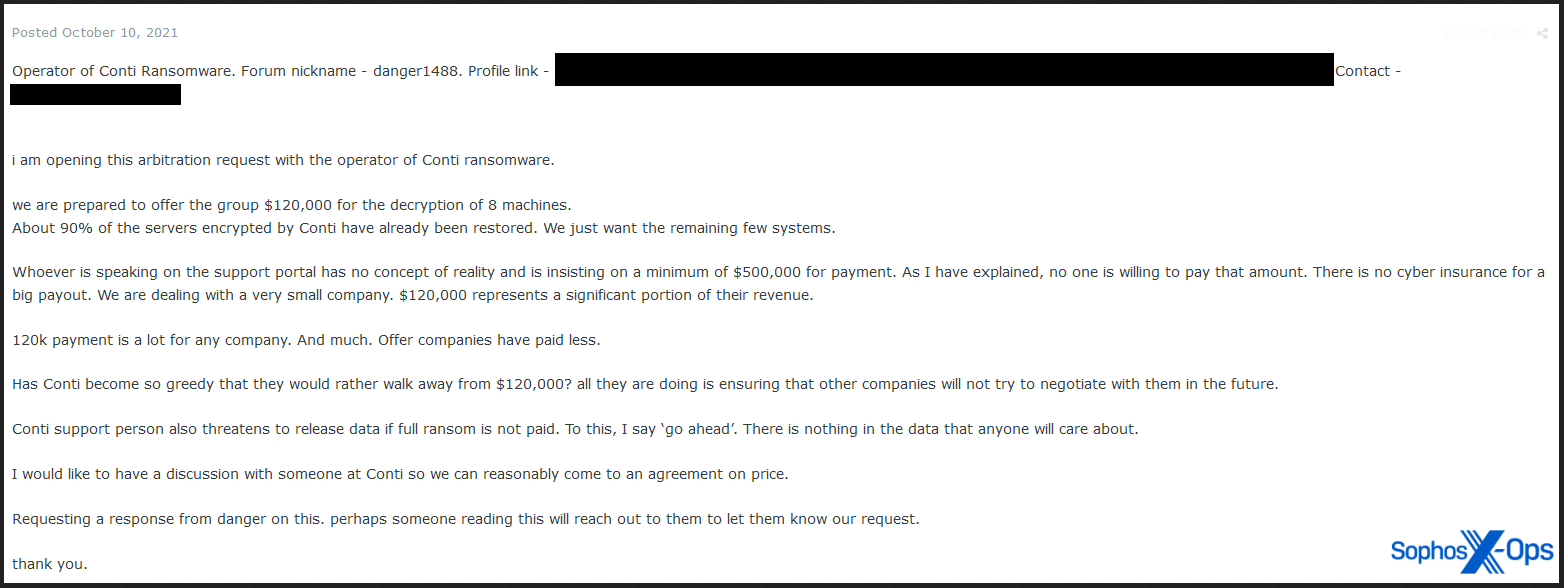

Мы отметили несколько примеров, в которых были замешаны более известные хакерские группы. Например, вот любопытный случай, который не столько был мошенничеством, сколько связан с пользователем, который хотел договориться с группой шифровальщиков Conti от имени жертвы:

Рис. 19: Пользователь открывает арбитраж, чтобы попытаться договориться с группой Conti о расшифровке активов компании.

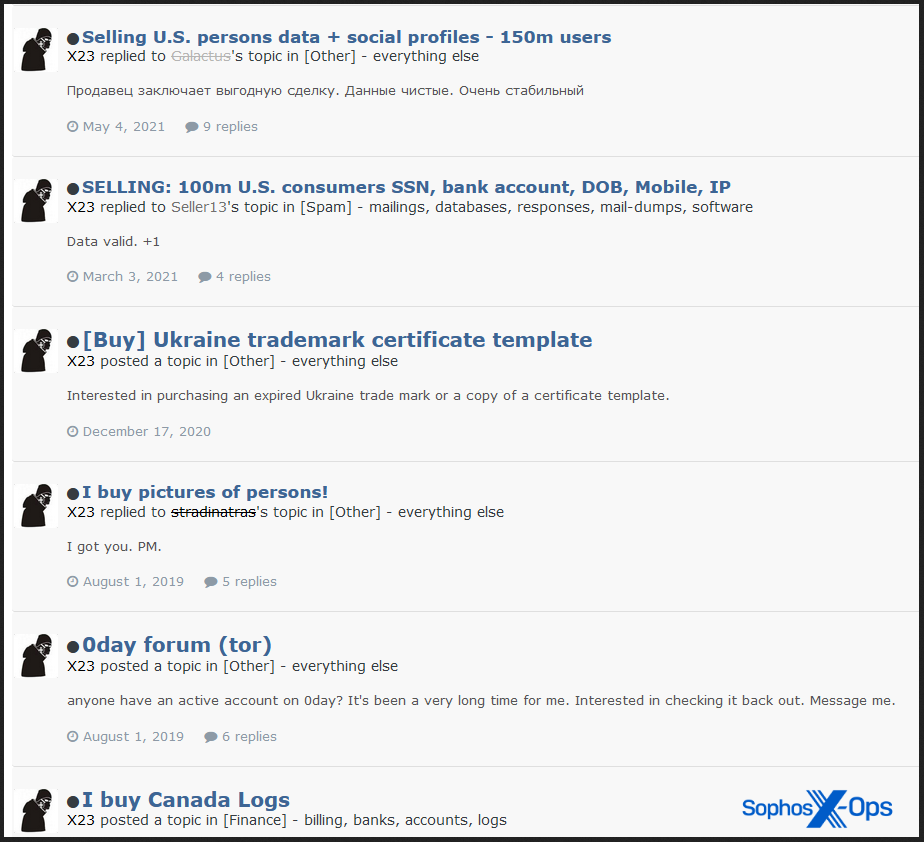

Это сообщение было закрыто модераторами Exploit, поскольку оно касалось шифровальщиков, которые якобы запрещены на этом форуме. Но интересно то, что заявитель, по-видимому, является самостоятельным злоумышленником и присоединился к форуму Exploit более чем за три года до подачи вышеупомянутой жалобы - в многочисленных сообщениях выражался интерес к покупке данных. Их связь с жертвой Conti в данном случае неясна.

Рис. 20: Некоторые из предыдущих сообщений заявителя на форуме Exploit.

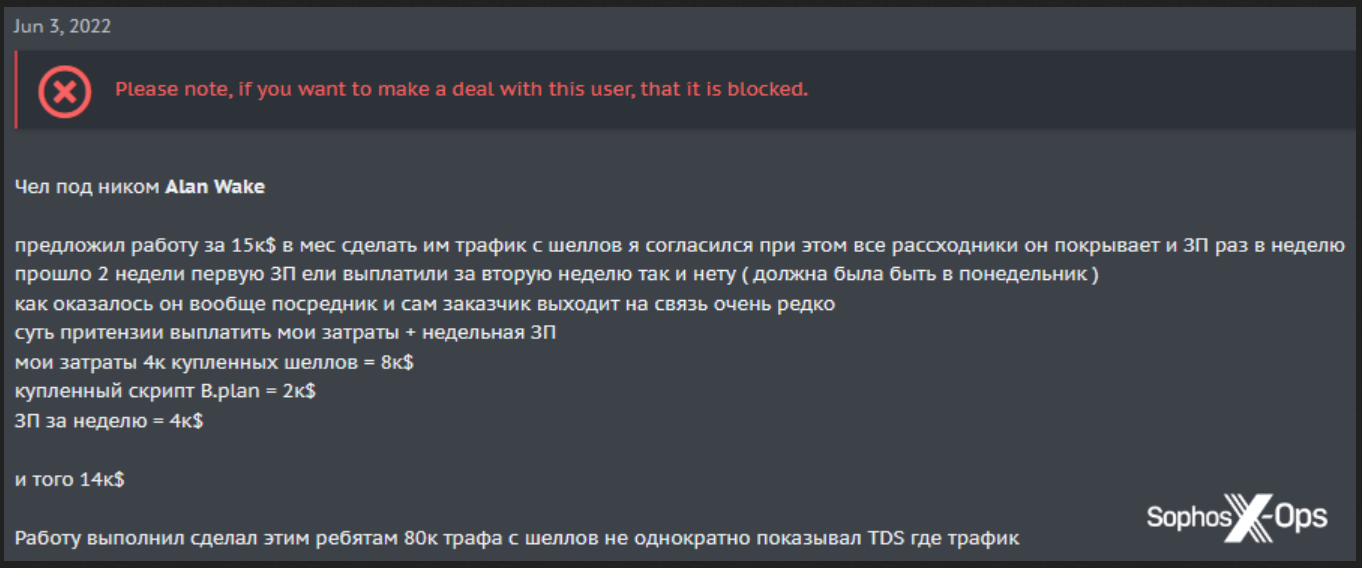

Другой случай связан с «Alan Wake» (имя взято из видеоигры), который спонсировал последний конкурс по XSS, а ранее оператор Lockbit обвинял его в том, что он является лидером групп шифровальщиков Conti и BlackBasta. Один из пользователей обвинил Alan Wake в том, что он не платит зарплату за то, что «делает трафик из шеллов»:

Рис. 21: Сообщение о XSS-мошенничестве против пользователя «Alan Wake».

Alan Wake оспорил обвинение, и дело было закрыто администратором, а заявитель забанен - не за скамминг, а за «оскорбления, нападения, угрозы и т.д.» и «крайне неподобающее поведение».

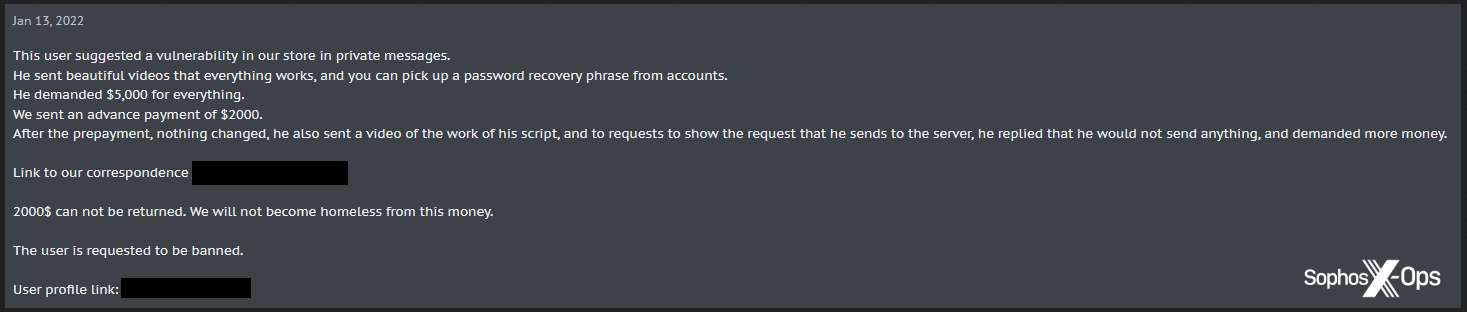

Наконец, All World Cards (также ранее спонсировавшая XSS-конкурсы), известная кардинг-группа, сама стала жертвой мошенничества с поддельной уязвимостью, потеряв 2000 долларов США.

Рис. 22: Группа All World Cards сообщает о мошенничестве, в результате которого они потеряли 2000 долларов США.

Если из всего этого и можно сделать какой-то вывод, то он заключается в том, что ни один пользователь теневых форумов не застрахован; любая торговля на криминальных форумах сопряжена с неизбежным риском мошенничества. Хотя существуют как проактивные (предупреждения, плагины, гаранты), так и реактивные (арбитражные комнаты) меры, мошенники не только распространены, но и - судя по собранным нами данным - часто успешны. Одной из причин их успеха является огромное разнообразие афер, которые они проворачивают.

Во второй части нашего исследования мы расскажем о различных видах мошенничества, которые мы наблюдали. Следите за публикациями нашего блога!

Источник: https://news.sophos.com