Еще 130 000+ установок вредоносных дропперов из официального магазина

Год назад мы обратили внимание на тенденцию появления в магазине Google Play вредоносных дропперов, используемых для распространения банковских троянов. Мы также предсказывали развитие усилий киберпреступников по уменьшению следов работы своих вредоносных программ. Распространение через дропперы в официальных магазинах остается одним из самых эффективных способов для хакеров охватить широкую и ничего не подозревающую аудиторию. Хотя в зависимости от целей, ресурсов и мотивации киберпреступников используются и другие методы распространения, дропперы остаются одним из лучших вариантов по соотношению цена-усилия-качество, конкурируя лишь со СМИшингом (СМС-фишинг).

Рис.1

История конкуренции между авторами вредоносных программ и механизмами обеспечения безопасности знает несколько поворотов при введении новых мер. Дропперы в Google Play прошли путь от эксплуатации AccessibilityService для автоматического разрешения установки из неизвестных источников до использования легитимных источников для управления и хранения вредоносной полезной нагрузки. После обновления «Политики программы для разработчиков» и системных обновлений атакующие немедленно выдумывают новые способы пробраться в официальный магазин, преодолевая ограничения или подстраивая дропперы так, чтобы следовать рекомендациям и не вызывать подозрений. Краткая история этой борьбы представлена на графике ниже.

Рис.2

В этом отчете мы раскрываем дополнительные тактики, используемые злоумышленниками в новых дропперах для Google Play, обнаруженных аналитиками ThreatFabric. Эти дропперы имеют суммарное число установок более 130 000, распространяя банковские трояны Sharkbot и Vultur.

Sharkbot: чем меньше вы видите, тем больше они получают

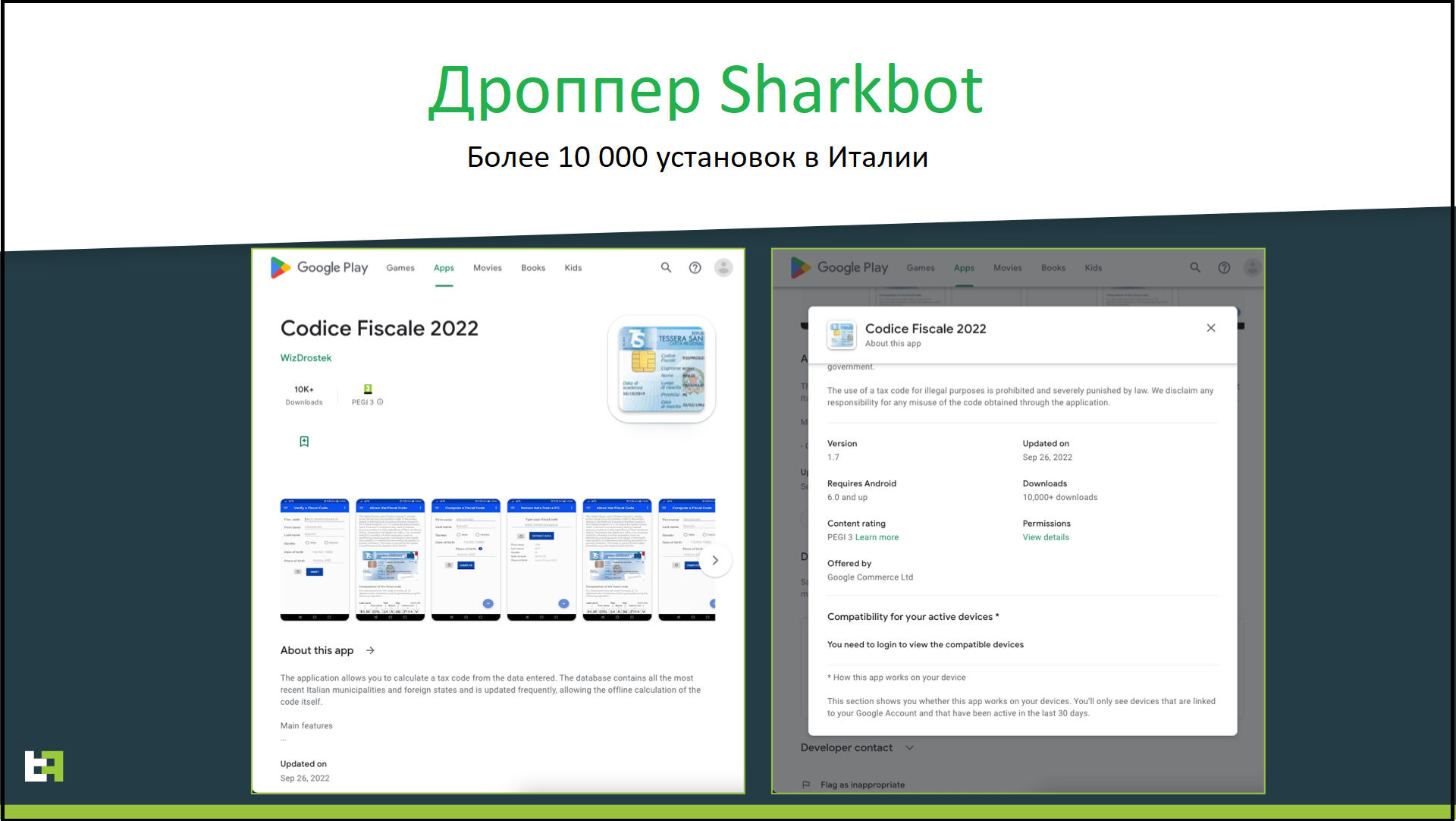

В начале октября 2022 года аналитики ThreatFabric заметили новую кампанию банковского трояна Sharkbot, направленную на итальянских пользователей банковских сервисов. В этой кампании участвовал Sharkbot версий 2.29 - 2.32. Следуя пути исследования, наши аналитики смогли определить приложение-дроппер, размещенное в Google Play с 10 000+ установок и замаскированное под приложение для расчета налогов в Италии («Codice Fiscale»).

Рис.3

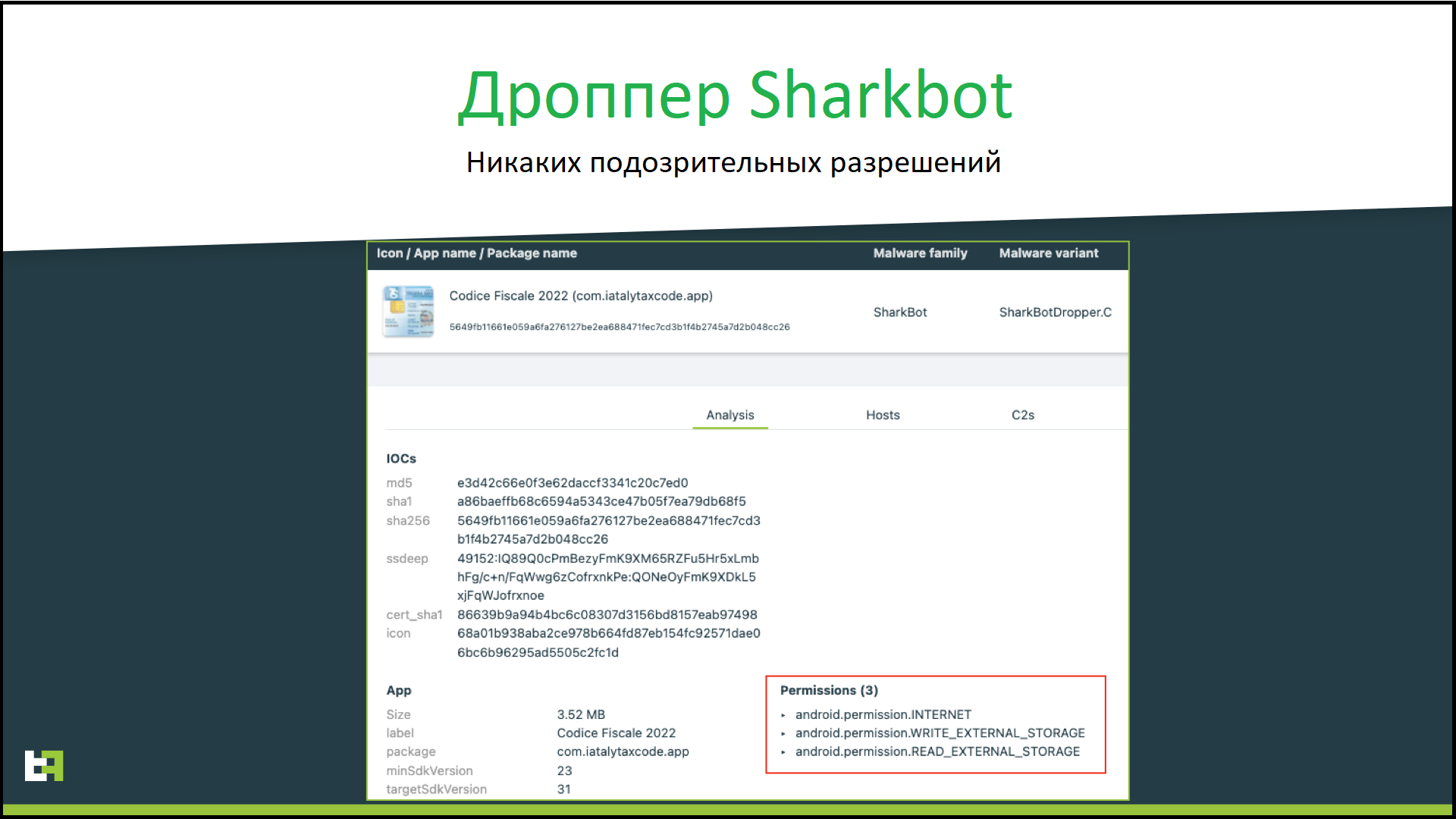

Это не первый случай, когда дроппер Sharkbot пробирается в официальный магазин Google, но на этот раз авторы сделали все возможное, чтобы скрыть вредоносные намерения. Предыдущие версии дропперов Sharkbot, а также другие дропперы (включая те, о которых мы рассказываем ниже) включают возможность загрузки, установки и запуска вредоносной нагрузки. Очевидно, что такое поведение весьма подозрительно и уже заставило Google внести изменения в политику для разработчиков, где использование разрешения REQUEST_INSTALL_PACKAGES было ограничено приложениями, которые имеют его в качестве основной функциональности.

Однако в новой итерации авторы Sharkbot постарались сделать все возможное, чтобы не запрашивать подозрительные разрешения вообще, сохраняя таким образом крайне низкий уровень заметности. Новый дроппер требует только 3 разрешения, которые являются довольно распространенными.

Рис.4

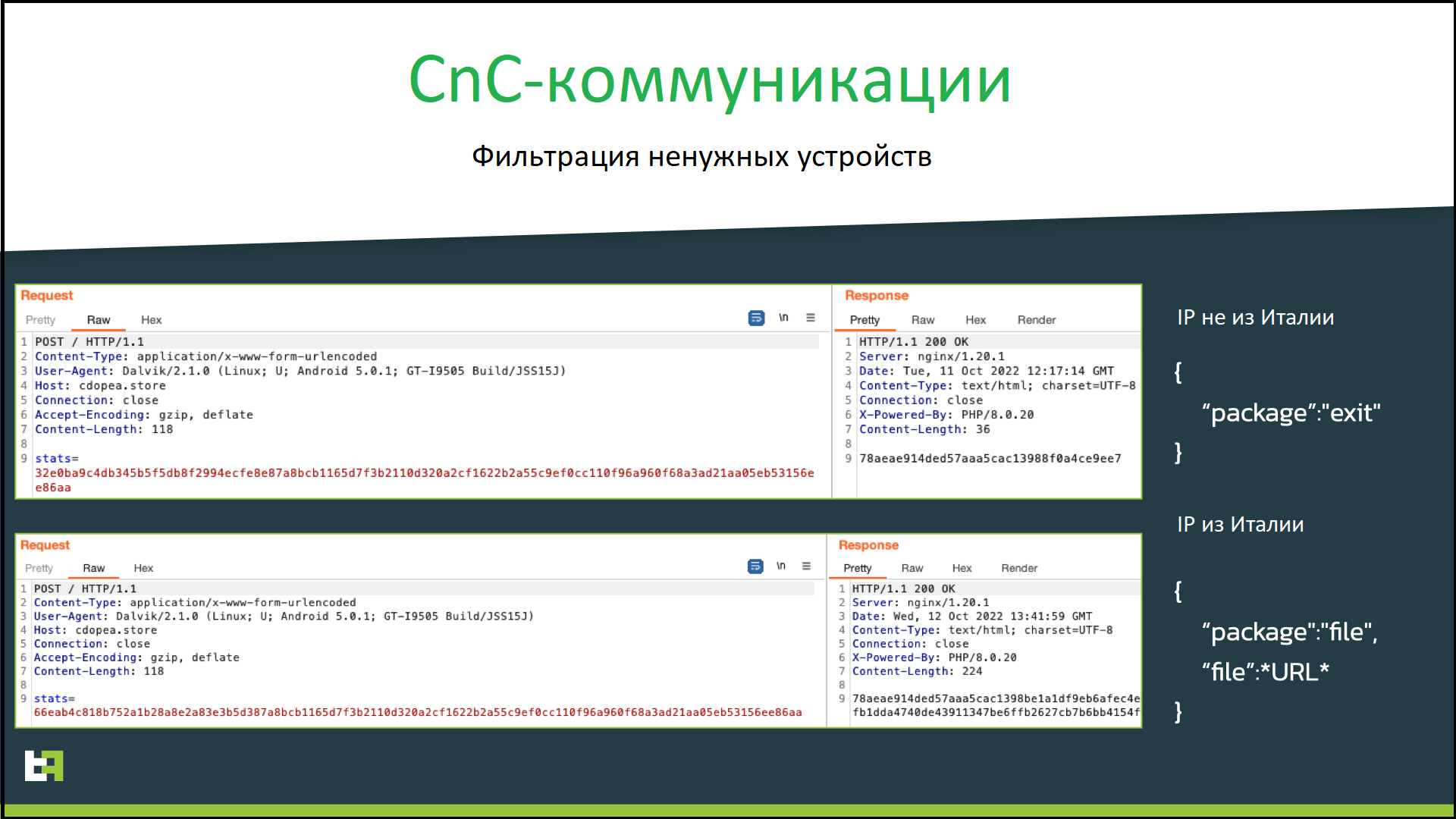

Чтобы убедиться, что дроппер запущен на реальном целевом устройстве, приложение получает данные SIM и сравнивает их с регионом «it» (Италия): если они не совпадают, вредоносная активность не будет выполнена. Кроме того, на стороне CnC-сервера проводятся дополнительные проверки, чтобы убедиться, что дроппер запущен на целевом устройстве: если CnC вызван с неитальянского IP-адреса, сервер ответит стандартным сообщением «exit». В противном случае он получит данные конфигурации с URL-адресом, содержащим вредоносную нагрузку.

Рис.5

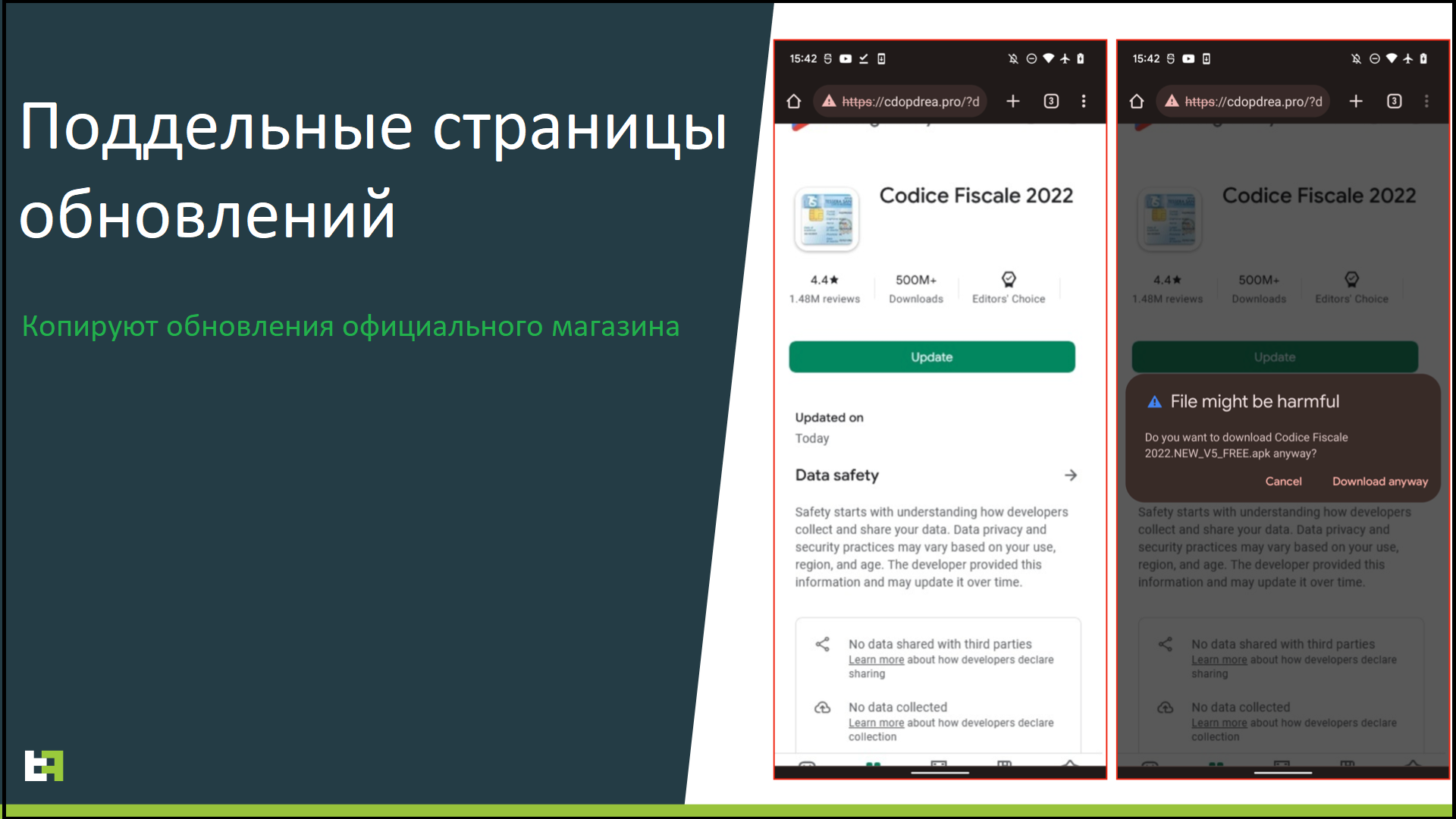

Здесь начинается самое интересное: чтобы избежать использования разрешения REQUEST_INSTALL_PACKAGES, дроппер открывает поддельную страницу магазина Google Play, выдающую себя за страницу приложения Codice Fiscale. Экран содержит фальшивую информацию о количестве установок и отзывов, а также призывает жертву выполнить обновление. Вскоре после открытия страницы начинается автоматическая загрузка. Таким образом, дроппер перепоручает процедуру загрузки и установки браузеру, избегая запроса подозрительных разрешений.

Рис.6

Очевидно, что такой подход требует больше действий от жертвы, так как браузер покажет несколько сообщений о загруженном файле. Однако, поскольку жертвы уверены в происхождении приложения, они, скорее всего, установят и запустят загруженную нагрузку Sharkbot.

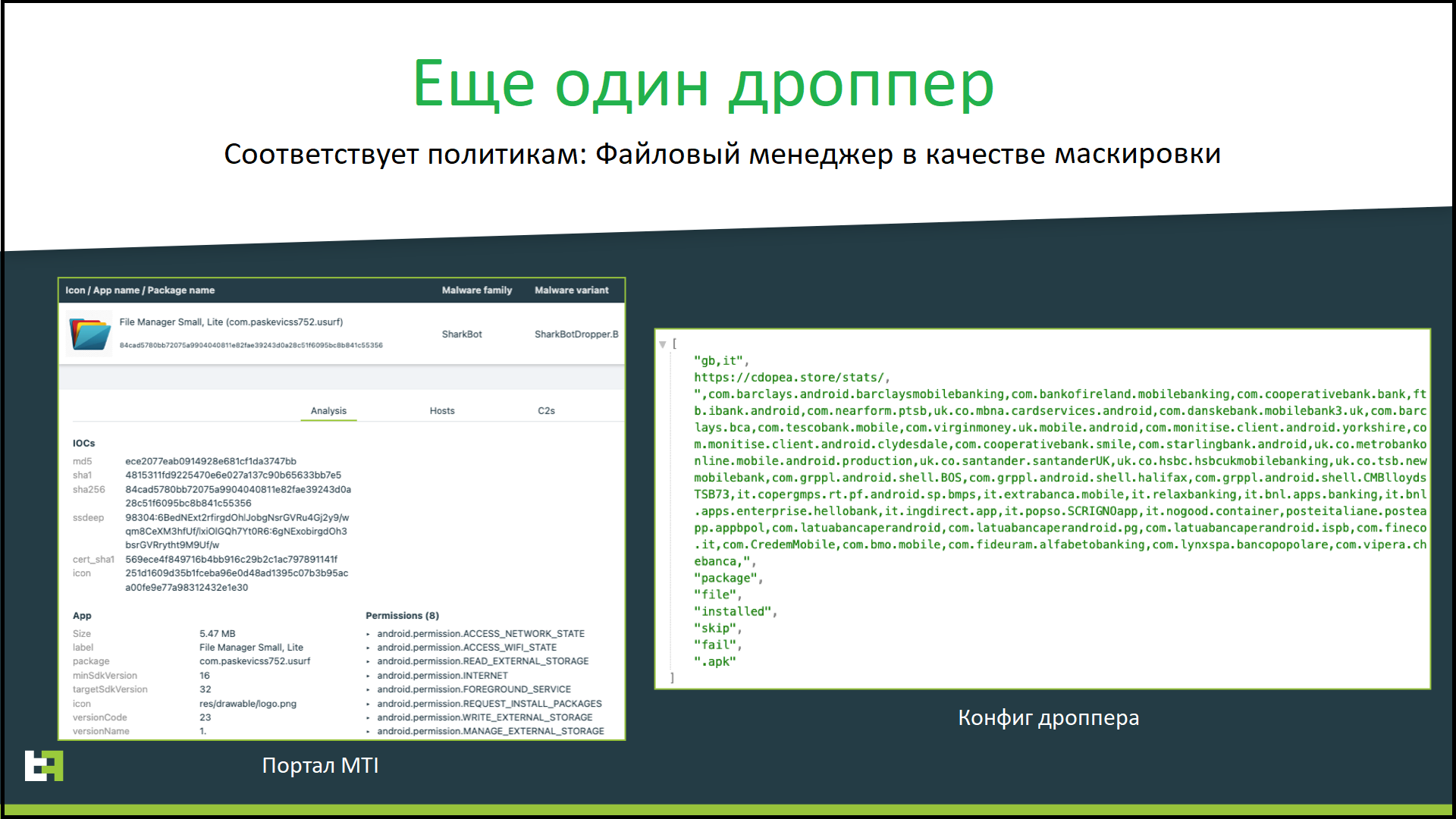

В ходе нашего расследования мы также обнаружили еще один дроппер Sharkbot, доступный в Google Play. На момент обнаружения у него было ноль установок, и он был быстро удален. Интересной деталью этого дроппера было то, что он имел разрешение REQUEST_INSTALL_PACKAGES и работал в соответствии с обычным поведением дроппера. Разработчики также следовали обновленной политике Google, поскольку данный дроппер был замаскирован под файловый менеджер - категорию, которой разрешено иметь такое разрешение, поскольку это является основной функциональностью.

Рис.7

Сходство в коде, CnC-коммуникаций и используемом шифровании наводит нас на мысль, что за старыми версиями дроппера Sharkbot стоит один и тот же автор, пытающийся снизить заметность вредоноса.

Цели.

Новый дроппер «Codice Fiscale» настроен на распространение полезной нагрузки Sharkbot только среди итальянских пользователей, в то время как «File Manager» имеет в своей конфигурации Италию и Великобританию. В то же время, доставленная вредоносная нагрузка по-прежнему содержит в списке целей банки из Италии, Великобритании, Германии, Испании, Польши, Австрии, США и Австралии. Полный список целей приведен в Приложении.

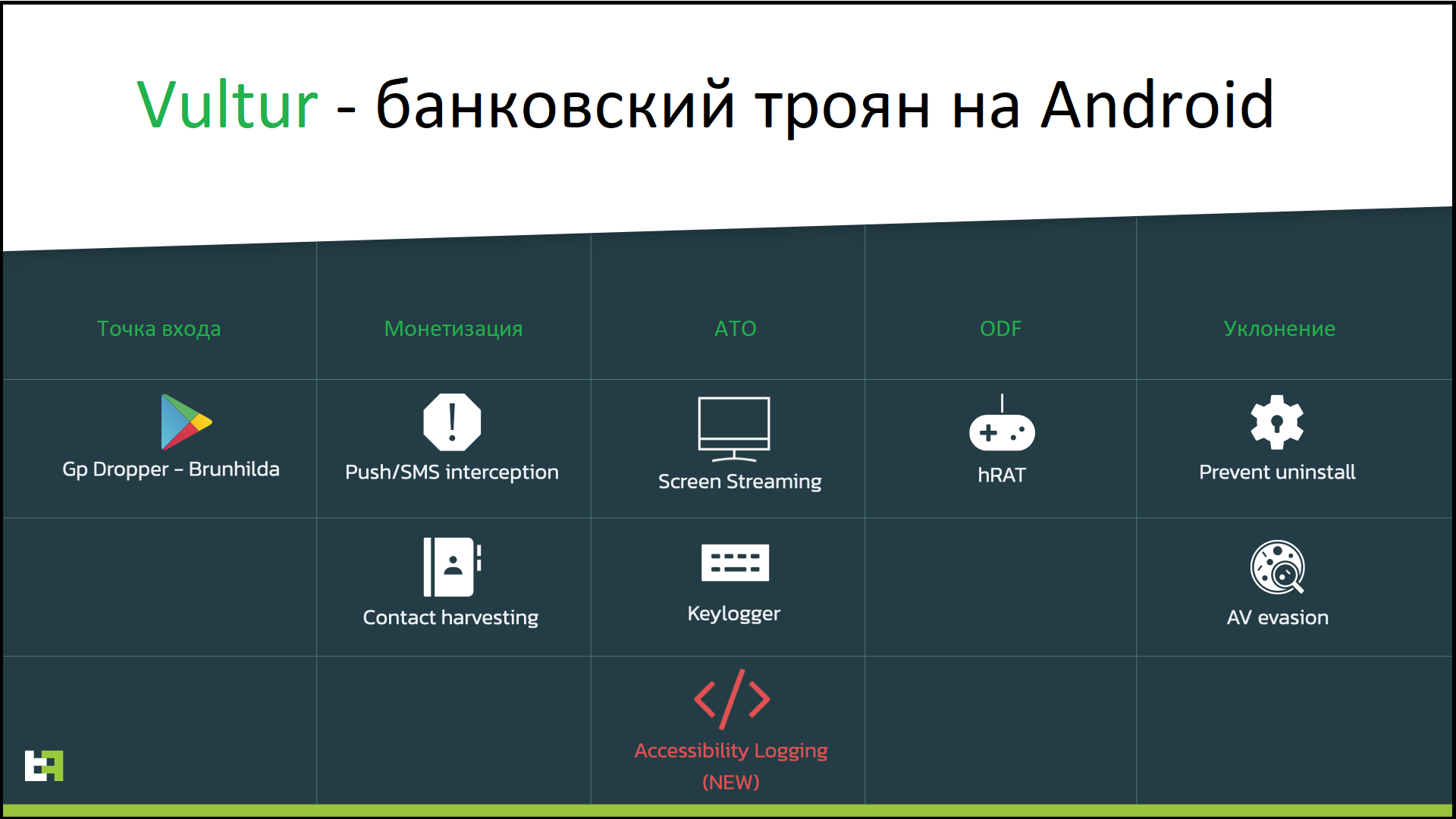

Vultur: «Brunhilda Project» возвращается

Еще одно семейство вредоносных программ, которое было очень активным в прошлом году, - Vultur. Впервые обнаруженный ThreatFabric в июле 2021, Vultur представляет собой банковский Android-троян, который специализируется на краже персональных данных с зараженных устройств с возможностью записи экрана. Он также способен создавать удаленный сеанс на устройстве с помощью технологии VNC для выполнения действий на устройстве жертвы, что эффективно для осуществления мошенничества прямо на пользовательском устройстве (ODF).

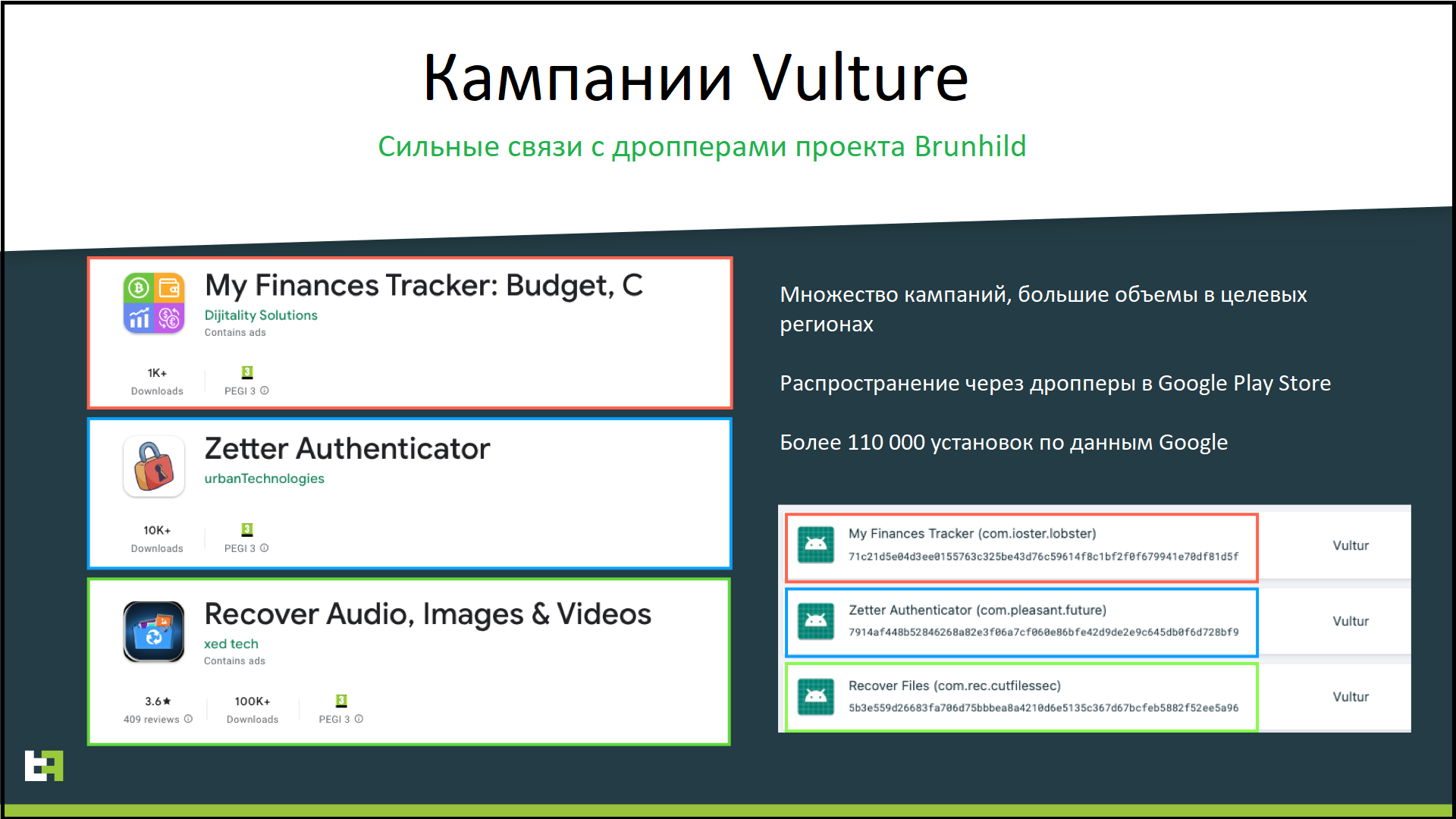

После обнаружения ThreatFabric сообщила о тесной связи между этим семейством вредоносных программ и командой «Brunhilda Project». Этот злоумышленник был известен своей центральной ролью в секторе распространения банковских вредоносных программ на Android благодаря своим приложениям-дропперам, которым часто удавалось пройти проверку безопасности Google и быть одобренными в Google Play Store. Первоначально дропперы Brunhilda устанавливали различные вредоносы, такие как, например, образцы семейства Alien. Однако после первого обнаружения Vultur каждый дроппер, найденный в Google Play Store, устанавливал только образцы, принадлежащие к семейству вредоносных программ Vultur.

Недавно ThreatFabric обнаружила в магазине Google Play 3 новых дроппера, число установок которых варьируется от 1 000 до 100 000. Как и предыдущие кампании 2022 года, эти дропперы выдают себя за приложения типа аутентификаторов безопасности или инструментов восстановления файлов.

Рис.8

Дропперы.

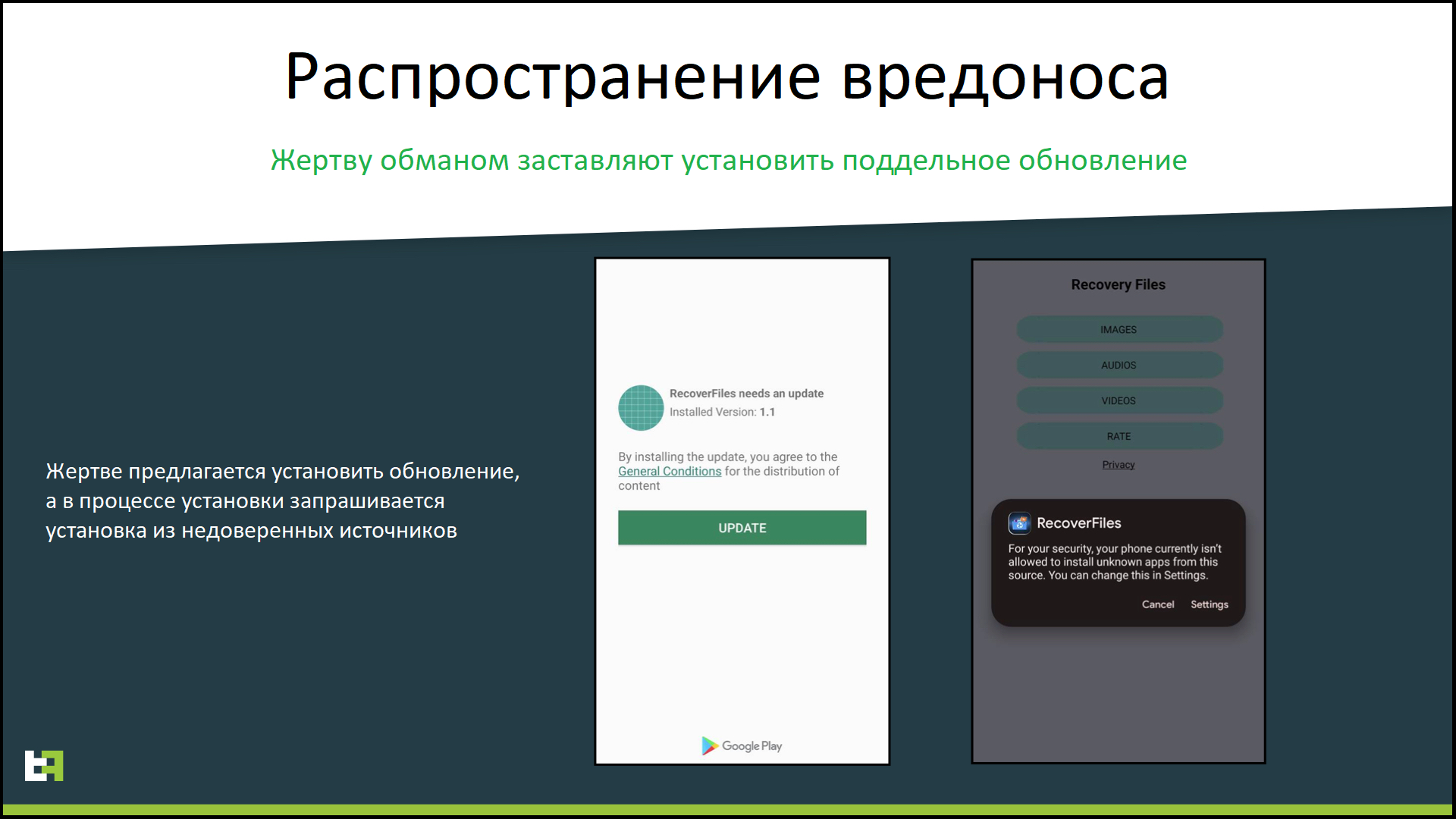

Новые дропперы крайне напоминают Vultur, и их принцип работы не претерпел значительных изменений по сравнению со старыми вариантами. Как обычно, дроппер состоит из троянизированного приложения, которое обеспечивает рекламируемую функциональность, а также скрытый функционал дроппера. Как сообщалось ранее, вредонос сначала отправляет регистрационное сообщение на свой CnC-сервер. В ответ сервер отправляет обратно appToken, который затем используется в следующих запросах для идентификации устройства. На этом этапе дроппер предлагает жертве загрузить обновление для текущего приложения. Если пользователь принимает отображаемый запрос, приложение переходит к установке Vultur.

Рис.9

С точки зрения выполнения установки, реальных обновлений по сравнению с предыдущими версиями Brunhilda нет. Однако в настоящее время дроппер реализует несколько техник обфускации, которых не было в начальных версиях. Во-первых, в новой версии логика установки содержится не в основном, а в дополнительном dex-файле, который загружается динамически. Этот дополнительный шаг может усложнить жизнь исследователям, затрудняя идентификацию кода, ответственного за вредоносную активность.

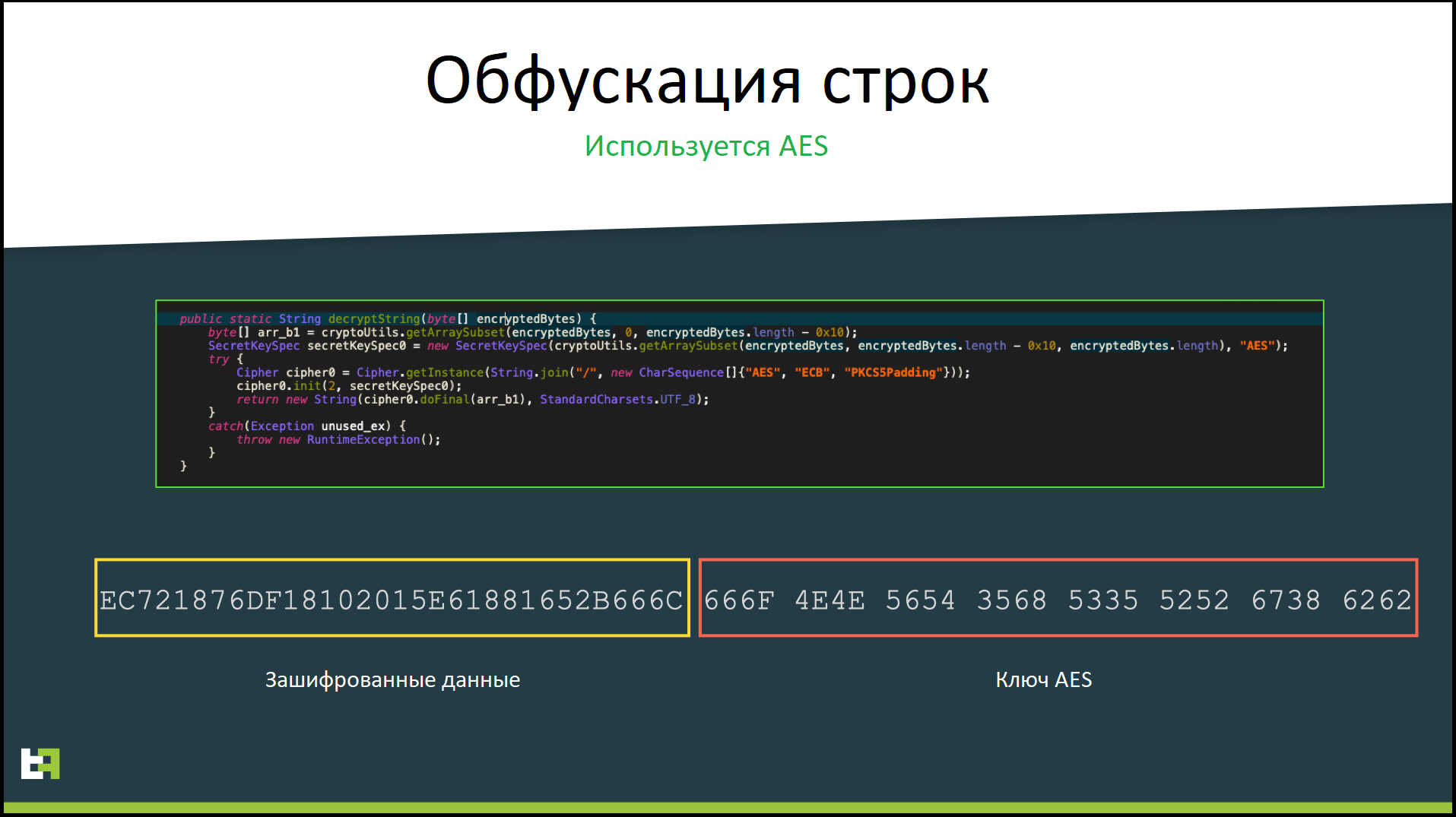

В последней версии Brunhilda также реализован новый уровень обфускации, который шифрует строки с помощью алгоритма AES с изменяющимся ключом, который включается в массив байтов, передаваемый на вход методу расшифровки, как показано на рисунке ниже:

Рис.10

После установки полезной нагрузки дроппер Brunhilda запускает вредоносную программу, а затем продолжает существовать на устройстве, действуя как приложение, за которое себя выдает.

Vultur

Все штаммы Brunhilda развертывают образцы, принадлежащие к новому варианту семейства банковских вредоносных программ Vultur.

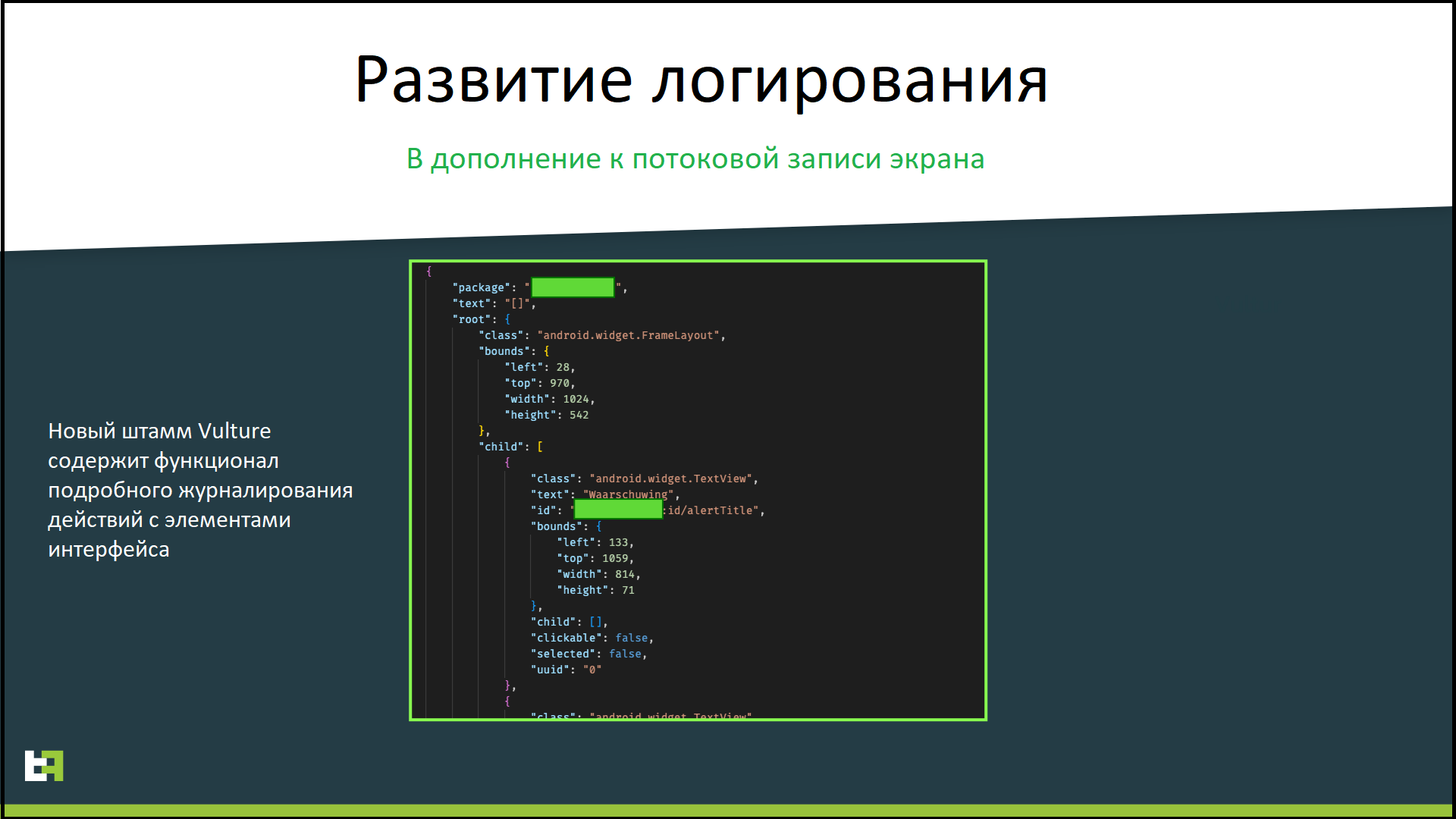

Новые варианты сохраняют модус операнди, характерный для оригинальных образцов 2021 года: после установки вредоносная программа инициирует соединение с командно-контрольной инфраструктурой, а после регистрации получает конфигурацию, содержащую цели. Vultur имеет два отдельных списка целей: один для записи экрана, другой - для перехвата клавиатуры. Как и в предыдущем варианте, целями для кейлоггинга являются социальные приложения и приложения для обмена сообщениями, а целями для захвата экрана - приложения для онлайн-банкинга и обмена криптовалют. Однако в новом штамме второй набор целей также является списком приложений, для которых выполняется подробное логирование доступности.

Рис.11

Под логированием доступности мы подразумеваем обширное протоколирование всех элементов пользовательского интерфейса и всех событий, связанных с ними (например, кликов, жестов и т.д.). Это не новая техника, но мы впервые видим ее применение в Vultur. Это может быть решением проблемы, создаваемой флагом безопасности, часто используемым в этих банковских приложениях: Android предлагает способ пометить содержимое окна как безопасное, используя «FLAG_SECURE», что предотвращает его «появление на скриншотах или просмотр на небезопасных экранах». ThreatFabric проверила это и может подтвердить, что окна с включенным флагом показывают только черный экран во время трансляции. Однако если во время взаимодействия с защищенным приложением будет открыта клавиатура, она будет видна на записи, как и все нажатые жертвой клавиши, что может привести к краже данных. В этом случае можно получить достаточно информации для кражи учетных данных даже при черном экране, когда все события пользовательского интерфейса регистрируются и отправляются на CnC-сервер.

Рис.12

Мы считаем, что Vultur относится к семейству вредоносных программ, которые не только распространяются, но и создаются киберпреступниками, стоящими за проектом Brunhilda. В дополнение к использованию схожего сетевого протокола, новые варианты Vultur используют тот же алгоритм обфускации строк, о котором говорилось в предыдущем разделе о дроппере Brunhilda, что еще больше подтверждает наши предположения о связи между этими двумя семействами вредоносных программ.

Цели

Новые кампании Brunhilda-Vultur очень активны и успешны в последние несколько месяцев, охватив более 100 000 потенциальных жертв. По результатам наших исследований, помимо криптовалют, которые всегда были в списке целей, самая крупная из наблюдаемых нами кампаний была направлена на Великобританию и Нидерланды, а две более мелкие и недавние - на Германию, Францию и Италию. Полный список целей Vultur представлен в Приложении.

Заключение

Еще одна тенденция, предсказанная экспертами ThreatFabric, сбывается и, похоже, остается в силе. Вредоносные приложения-дропперы по-прежнему находят способ пробраться в официальный магазин, несмотря на изменения, внесенные в политику и механизмы безопасности. Распространение через дропперы в Google Play по-прежнему остается наиболее доступным и масштабируемым способом достижения целей для большинства злоумышленников разного уровня. В то время как сложные тактики, такие как телефонно-ориентированная доставка атак, требуют больше ресурсов и трудно масштабируются, дропперы в официальных и сторонних магазинах позволяют охватить широкую ничего не подозревающую аудиторию с разумными затратами. Такой способ распространения банковских троянов на Android очень опасен, так как жертвы могут долгое время оставаться в неведении и не предупредить свой банк о подозрительных транзакциях, совершенных без их ведома. Поэтому очень важно принимать меры со стороны организации для обнаружения таких вредоносных приложений и их полезной нагрузки, а также подозрительного поведения, происходящего на устройстве клиента.

Мы в ThreatFabric всегда сообщаем об обнаруженных нами вредоносных дропперах, чтобы удалить их из официальных магазинов и ограничить их дальнейшее распространение. Финансовые организации могут обращаться к нам: если вы подозреваете, что какое-то приложение вовлечено во вредоносную деятельность, не стесняйтесь связаться с нашей командой Mobile Threat Intelligence, которая предоставит дополнительную информацию и поможет сообщить о вредоносном приложении, если оно будет обнаружено: mti@threatfabric.com.

Fraud Risk Suite

Пакет ThreatFabric Fraud Risk Suite обеспечивает безопасное и беспрепятственное путешествие клиентов по интернету, объединяя ведущие в отрасли данные о мобильных угрозах, поведенческую аналитику, расширенное дактилоскопирование устройств и более 10 000 адаптивных индикаторов мошенничества. Это обеспечит вам и вашим клиентам душевное спокойствие в эпоху постоянно меняющегося мошенничества.

Приложение

Дропперы Sharkbot

|

Приложение |

Пакет |

SHA-256 |

|

Codice Fiscale 2022 |

com.iatalytaxcode.app |

5649fb11661e059a6fa276127be2ea688471fec7cd3b1f4b2745a7d2b048cc26 |

|

File Manager Small, Lite |

com.paskevicss752.usurf |

84cad5780bb72075a9904040811e82fae39243d0a28c51f6095bc8b841c55356 |

Образцы Sharkbot

|

Приложение |

Пакет |

SHA-256 |

|

_Codice Fiscale |

com.hzpwksdljgeibc.gmzjwdule |

0cbd727b7fa8d9938746475e91fb22a46b75cdcca2778db78073e3c3da70ad31 |

|

_Codice Fiscale |

com.gxulzkj.atuqczml |

008338b39c0abf3aa75e92e845c34ac60e049a480eb1e0ab8d3147085a7bb745 |

Дропперы Brunhilda

|

Приложение |

Пакет |

SHA-256 |

|

My Finances Tracker |

com.all.finance.plus |

0626e98f9988c63684e575d7a0df839240f7963aed38f82010e63b1b85a9ef61 |

|

RecoverFiles |

com.umac.recoverallfilepro |

e94a6f7dcdddd4b8c18110993f118f86d3cbfe1faf330f9968aaa7095dd189a4 |

|

Zetter Authenticator |

com.zetter.fastchecking |

54139e2e008ed2ebcb4fc71d8aa2470727a724c8607464d9c3688e9506952529 |

Образцы Vultur

|

Приложение |

Пакет |

SHA-256 |

|

RecoverFiles |

com.accessible.recoverypro |

cae3a48013fcea931f6b84e196f625e27017a1cdc97c1d86c8077db431abd508 |

|

Zetter Authenticator |

com.zforce.setupex |

8584d43067535dc97d12c4565e1636e3a1963421fe811ff6e58b4dbd7e5b947d |

Цели Sharkbot

|

Название пакета |

Название приложения |

|---|---|

|

au.com.nab.mobile |

NAB Mobile Banking |

|

at.erstebank.george |

George Österreich |

|

com.grppl.android.shell.BOS |

Bank of Scotland Mobile Banking: secure on the go |

|

de.number26.android |

N26 — The Mobile Bank |

|

co.bitx.android.wallet |

Luno: Buy Bitcoin, Ethereum and Cryptocurrency |

|

com.fineco.it |

Fineco |

|

com.paypal.android.p2pmobile |

PayPal Mobile Cash: Send and Request Money Fast |

|

es.lacaixa.mobile.android.newwapicon |

CaixaBank |

|

com.targo_prod.bad |

TARGOBANK Mobile Banking |

|

com.grppl.android.shell.halifax |

Halifax: the banking app that gives you extra |

|

pl.pkobp.iko |

IKO |

|

org.stgeorge.bank |

St.George Mobile Banking |

|

it.bnl.apps.banking |

BNL |

|

com.vipera.chebanca |

CheBanca! |

|

uk.co.santander.santanderUK |

Santander Mobile Banking |

|

com.wf.wellsfargomobile |

Wells Fargo Mobile |

|

com.starfinanz.smob.android.* |

Sparkasse |

|

piuk.blockchain.android |

Blockchain Wallet. Bitcoin, Bitcoin Cash, Ethereum |

|

com.commbank.netbank |

CommBank |

|

es.unicajabanco.app |

Unicaja Banco |

|

uk.co.mbna.cardservices.android |

MBNA - Card Services App |

|

de.postbank.finanzassistent |

Postbank Finanzassistent |

|

com.barclays.android.barclaysmobilebanking |

Barclays |

|

com.konylabs.capitalone |

Capital One® Mobile |

|

com.advanzia.mobile |

Advanzia |

|

uk.co.tsb.newmobilebank |

TSB Mobile Banking |

|

com.latuabancaperandroid |

Intesa Sanpaolo Mobile |

|

com.citi.citimobile |

Citi Mobile® |

|

com.virginmoney.uk.mobile.android |

Virgin Money Mobile Banking |

|

com.grppl.android.shell.CMBlloydsTSB73 |

Lloyds Bank Mobile Banking: by your side |

|

posteitaliane.posteapp.appbpol |

BancoPosta |

|

com.lynxspa.bancopopolare |

YouApp |

|

de.commerzbanking.mobil |

Commerzbank Banking - The app at your side |

|

uk.co.hsbc.hsbcukmobilebanking |

HSBC UK Mobile Banking |

|

com.CredemMobile |

Credem |

|

com.starlingbank.android |

Starling Bank - Better Mobile Banking |

|

com.binance.dev |

Binance - Buy & Sell Bitcoin Securely |

|

com.cooperativebank.bank |

The Co-operative Bank |

|

com.transferwise.android |

TransferWise Money Transfer |

|

com.usbank.mobilebanking |

U.S. Bank - Inspired by customers |

Цели Vultur

|

Название пакета |

Название приложения |

|---|---|

|

asia.coins.mobile |

Coins.ph Wallet |

|

be.aion.android.app |

Aion Bank |

|

btc.org.freewallet.app |

Bitcoin Wallet. Buy & Exchange BTC coin-Freewallet |

|

bvm.bvmapp |

Knab Bankieren |

|

cash.klever.blockchain.wallet |

Klever Wallet: Buy Bitcoin, Ethereum, Tron, Crypto |

|

cedacri.mobile.bank.crbolzano |

isi-mobile Cassa di Risparmio |

|

cedacri.mobile.bank.esperia |

Mediobanca Private Banking |

|

co.bitx.android.wallet |

Luno: Buy Bitcoin, Ethereum and Cryptocurrency |

|

co.clabs.valora |

Valora - Crypto Wallet |

|

co.edgesecure.app |

Edge - Bitcoin, Ethereum, Monero, Ripple Wallet |

|

co.mona.android |

Crypto.com - Buy Bitcoin Now |

|

co.uk.Nationwide.Mobile |

Nationwide Banking App |

|

com.CredemMobile |

Credem |

|

com.IngDirectAndroid |

ING France |

|

com.VBSmartPhoneApp |

BankUp Mobile |

|

com.abnamro.nl.mobile.payments |

ABN AMRO Mobiel Bankieren |

|

com.americanexpress.android.acctsvcs.it |

Amex Italia |

|

com.americanexpress.android.acctsvcs.uk |

Amex United Kingdom |

|

com.arkea.android.application.cmb |

Crédit Mutuel de Bretagne |

|

com.bankid.bus |

BankID säkerhetsapp |

|

com.banknorwegian |

Bank Norwegian |

|

com.barclays.android.barclaysmobilebanking |

Barclays |

|

com.barclays.bca |

Barclaycard |

|

com.bbva.italy |

BBVA Italia Banca Online |

|

com.binance.dev |

Binance - Buy & Sell Bitcoin Securely |

|

com.bitcoin.mwallet |

Bitcoin Wallet |

|

com.bitfinex.mobileapp |

Bitfinex |

|

com.bitpanda.bitpanda |

Bitpanda - Buy Bitcoin in minutes |

|

com.bittrex.trade |

Bittrex Global |

|

com.bituniverse.portfolio |

BitUniverse:Crypto Trading Bot |

|

com.boursorama.android.clients |

Boursorama Banque |

|

com.breadwallet |

BRD Bitcoin Wallet. Buy BTC Bitcoin Cash, Ethereum |

|

com.bunq.android |

bunq - bank of The Free |

|

com.bybit.app |

Bybit: Crypto Trading Exchange |

|

com.caisseepargne.android.mobilebanking |

Banque |

|

com.cic_prod.bad |

CIC |

|

com.cm_prod.bad |

Crédit Mutuel |

|

com.coinbase.android |

Coinbase – Buy & Sell Bitcoin. Crypto Wallet |

|

com.coinbase.pro |

Coinbase Pro – Bitcoin & Crypto Trading |

|

com.coinbase.wallite |

Coinbase Wallet Lite |

|

com.coinomi.wallet |

Coinomi Wallet :: Bitcoin Ethereum Altcoins Tokens |

|

com.coinspot.app |

CoinSpot - Buy & Sell Bitcoin |

|

com.comeco.teo |

TEO - Das neue Multibanking |

|

com.cooperativebank.bank |

The Co-operative Bank |

|

com.crypterium |

Crypterium Bitcoin Wallet |

|

com.crypto.multiwallet |

Guarda Crypto Bitcoin Wallet |

|

com.cryptonator.android |

Cryptonator cryptocurrency wallet |

|

com.db.pbc.miabanca |

La Mia Banca |

|

com.db.pwcc.dbmobile |

Deutsche Bank Mobile |

|

com.defi.wallet |

Crypto.com l DeFi Wallet |

|

com.digifinex.app |

DigiFinex - Buy & Sell Bitcoin, Crypto Trading |

|

com.enjin.mobile.wallet |

Enjin: Bitcoin, Ethereum, Blockchain Crypto Wallet |

|

com.etoro.openbook |

eToro - Smart Crypto Trading Made Easy |

|

com.etoro.wallet |

eToro Money |

|

com.fideuram.alfabetobanking |

Alfabeto Banking |

|

com.fidor.fsw |

Fidor Smart Banking |

|

com.fineco.it |

Fineco |

|

com.firstdirect.bankingonthego |

first direct |

|

com.gemini.android.app |

Gemini: Buy Bitcoin Instantly |

|

com.getpenta.app |

Penta – Business Banking App |

|

com.grppl.android.shell.BOS |

Bank of Scotland Mobile Banking: secure on the go |

|

com.grppl.android.shell.CMBlloydsTSB73 |

Lloyds Bank Mobile Banking: by your side |

|

com.grppl.android.shell.halifax |

Halifax: the banking app that gives you extra |

|

com.hanseaticbank.banking |

Hanseatic Bank Mobile |

|

com.hittechsexpertlimited.hitbtc |

HitBTC – Bitcoin Trading and Crypto Exchange |

|

com.ie.capitalone.uk |

Capital One UK |

|

com.ing.mobile |

ING Bankieren |

|

com.kontist |

Kontist Tax Service |

|

com.kraken.invest.app |

Kraken - Buy Bitcoin & Crypto |

|

com.kraken.trade |

Pro: Advanced Bitcoin & Crypto Trading |

|

com.krakenfutures |

Kraken Futures: Bitcoin & Crypto Futures Trading |

|

com.kubi.kucoin |

KuCoin: Bitcoin Exchange & Crypto Wallet |

|

com.latuabancaperandroid |

Intesa Sanpaolo Mobile |

|

com.latuabancaperandroid.pg |

Intesa Sanpaolo Business |

|

com.liberty.jaxx |

Jaxx Liberty: Blockchain Wallet |

|

com.lumiwallet.android |

Lumi Crypto and Bitcoin Wallet |

|

com.lynxspa.bancopopolare |

YouApp |

|

com.mediolanum.android.fullbanca |

Mediolanum |

|

com.mercuryo.app |

Mercuryo Bitcoin Cryptowallet |

|

com.mycelium.wallet |

Mycelium Bitcoin Wallet |

|

com.ocito.cdn.activity.banquesmc |

SMC pour Mobile |

|

com.ocito.cdn.activity.creditdunord |

Crédit du Nord pour Mobile |

|

com.okinc.okex.gp |

OKEx - Bitcoin/Crypto Trading Platform |

|

com.opentecheng.android.webank |

Webank |

|

com.orangebank.android |

Orange Bank |

|

com.paxful.wallet |

Paxful Bitcoin Wallet |

|

com.paysend.app |

Money Transfer App Paysend |

|

com.phemex.app |

Phemex: Buy Crypto & Bitcoin |

|

com.pionex.client |

Pionex - Crypto Trading Bot |

|

com.plunien.poloniex |

Poloniex Crypto Exchange |

|

com.plutus.wallet |

Abra: Bitcoin, XRP, LTC |

|

com.rbs.mobile.android.natwest |

NatWest Mobile Banking |

|

com.rbs.mobile.android.rbs |

Royal Bank of Scotland Mobile Banking |

|

com.rbs.mobile.android.ubn |

Ulster Bank NI Mobile Banking |

|

com.revolut.revolut |

Revolut - Get more from your money |

|

com.robinhood.android |

Robinhood - Investment & Trading, Commission-free |

|

com.satispay.customer |

Satispay |

|

com.scrignosa |

SCRIGNOIdentiTel |

|

com.sella.BancaSella |

Banca Sella |

|

com.sisal.sisalpay |

Mooney App: pagamenti digitali |

|

com.squareup.cash |

Cash App |

|

com.starfinanz.smob.android.bwmobilbanking |

BW-Mobilbanking mit Smartphone und Tablet |

|

com.starfinanz.smob.android.sfinanzstatus |

Sparkasse Ihre mobile Filiale |

|

com.starlingbank.android |

Starling Bank - Better Mobile Banking |

|

com.stoegerit.outbank.android |

Outbank - 360° Banking |

|

com.stormgain.mobile |

StormGain: Bitcoin Wallet & Crypto Exchange App |

|

com.superchain.lbankgoogle |

LBank - Buy Bitcoin & Crypto |

|

com.tabtrader.android |

TabTrader Buy Bitcoin and Ethereum on exchanges |

|

com.targo_prod.bad |

TARGOBANK Mobile Banking |

|

com.tescobank.mobile |

Tesco Bank Mobile Banking |

|

com.transferwise.android |

TransferWise Money Transfer |

|

com.triodos.bankingnl |

Triodos Bankieren NL |

|

com.unicredit |

Mobile Banking UniCredit |

|

com.uphold.wallet |

Uphold - Trade, Invest, Send Money For Zero Fees |

|

com.vipera.chebanca |

CheBanca! |

|

com.virginmoney.uk.mobile.android |

Virgin Money Mobile Banking |

|

com.wallet.crypto.trustapp |

Trust: Crypto & Bitcoin Wallet |

|

com.youhodler.youhodler |

YouHodler - Crypto and Bitcoin Wallet |

|

com.zengo.wallet |

ZenGo Crypto & Bitcoin Wallet: Buy, Earn & Trade |

|

de.bbbank.banking.privat |

BBBank-Banking classic |

|

de.bs.ibanking |

OLB Banking |

|

de.comdirect.app |

comdirect |

|

de.commerzbanking.mobil |

Commerzbank Banking - The app at your side |

|

de.fiducia.smartphone.android.banking.vr |

VR Banking Classic |

|

de.fiduciagad.banking.vr |

VR Banking - einfach sicher |

|

de.ingdiba.bankingapp |

ING Banking to go |

|

de.number26.android |

N26 — The Mobile Bank |

|

de.postbank.bestsign |

Postbank BestSign |

|

de.postbank.finanzassistent |

Postbank Finanzassistent |

|

de.psd.banking.app |

PSD Banking |

|

de.psd.banking.privat |

PSD Banking Classic |

|

de.santander.presentation |

Santander Banking |

|

de.schildbach.wallet |

Bitcoin Wallet |

|

de.sdvrz.ihb.mobile.secureapp.sparda.produktion |

SpardaSecureApp |

|

de.sparda.banking.privat |

SpardaBanking+ |

|

de.spardab.banking.privat |

Sparda Berlin |

|

eth.org.freewallet.app |

Ethereum Wallet. Buy & Exchange ETH — Freewallet |

|

eu.qonto.qonto |

Qonto • Easy Business Banking |

|

eu.unicreditgroup.hvbapptan |

HVB Mobile Banking |

|

exodusmovement.exodus |

Exodus: Crypto Bitcoin Wallet |

|

fr.bnpp.digitalbanking |

Hello bank! par BNP Paribas |

|

fr.creditagricole.androidapp |

Ma Banque |

|

fr.hsbc.hsbcfrance |

HSBC France |

|

fr.lcl.android.customerarea |

Mes Comptes - LCL |

|

fr.mafrenchbank |

Ma French Bank |

|

io.atomicwallet |

Bitcoin Wallet & Ethereum Ripple ZIL DOT |

|

io.bluewallet.bluewallet |

BlueWallet Bitcoin Wallet |

|

io.cex.app.prod |

CEX.IO Cryptocurrency Exchange |

|

io.metamask |

MetaMask - Buy, Send and Swap Crypto |

|

io.safepal.wallet |

SafePal-Crypto wallet BTC NFTs |

|

it.bcc.iccrea.mycartabcc |

myCartaBCC |

|

it.bnl.apps.banking |

BNL |

|

it.bnl.apps.banking.privatebnl |

My Private Banking |

|

it.bper.mobile.mymoney |

Smart My Money |

|

it.caitalia.apphub |

Crédit Agricole Italia |

|

it.carige |

Carige Mobile |

|

it.cedacri.hb2.bpbari |

Mi@ |

|

it.cedacri.hb3.desio.brianza |

D-Mobile |

|

it.copergmps.rt.pf.android.sp.bmps |

Banca MPS |

|

it.creval.bancaperta |

Bancaperta |

|

it.gruppobper.ams.android.bper |

Smart Mobile Banking |

|

it.gruppobper.smartbpercard |

Smart BPER Card |

|

it.gruppocariparma.nowbanking |

Nowbanking |

|

it.hype.app |

Hype |

|

it.icbpi.mobile |

Nexi Pay |

|

it.ingdirect.app |

ING Italia |

|

it.nogood.container |

UBI Banca |

|

it.phoenixspa.inbank |

Inbank |

|

it.popso.SCRIGNOapp |

SCRIGNOapp |

|

it.relaxbanking |

RelaxBanking Mobile |

|

mobi.societegenerale.mobile.lappli |

L’Appli Société Générale |

|

mobi.societegenerale.mobile.lapplipro |

L’Appli Pro Société Générale |

|

mw.org.freewallet.app |

Bitcoin & Crypto Blockchain Wallet: Freewallet |

|

net.bitstamp.app |

Bitstamp – Buy & Sell Bitcoin at Crypto Exchange |

|

net.bnpparibas.mescomptes |

Mes Comptes BNP Paribas |

|

net.safemoon.androidwallet |

SafeMoon |

|

nl.asnbank.asnbankieren |

ASN Mobiel Bankieren |

|

nl.rabomobiel |

Rabo Bankieren |

|

nl.regiobank.regiobankieren |

RegioBank - Mobiel Bankieren |

|

nl.snsbank.snsbankieren |

SNS Mobiel Bankieren |

|

one.tomorrow.app |

Tomorrow: Mobile Banking |

|

org.electrum.electrum |

Electrum Bitcoin Wallet |

|

org.toshi |

Coinbase Wallet — Crypto Wallet & DApp Browser |

|

piuk.blockchain.android |

Blockchain Wallet. Bitcoin, Bitcoin Cash, Ethereum |

|

posteitaliane.posteapp.appbpol |

BancoPosta |

|

se.bankgirot.swish |

Swish payments |

|

uk.co.hsbc.hsbcukmobilebanking |

HSBC UK Mobile Banking |

|

uk.co.mbna.cardservices.android |

MBNA - Card Services App |

|

uk.co.metrobankonline.mobile.android.production |

Metro Bank |

|

uk.co.santander.santanderUK |

Santander Mobile Banking |

|

uk.co.tsb.newmobilebank |

TSB Mobile Banking |