Хакерская группа Keksec связана с ранее не документированным штаммом вредоносного ПО, который был замечен под видом расширения для веб-браузеров на базе Chromium и захватывает зараженные машины в ботнет.

Вредоносное дополнение для браузера, названное исследователями безопасности из компании Zimperium «Cloud9», обладает широким набором функций, которые позволяют ему перехватывать куки, регистрировать нажатия клавиш, внедрять произвольный код JavaScript, майнить криптовалюты и даже привлекать хост для проведения DDoS-атак.

Расширение «не только крадет информацию, доступную во время сессии браузера, но и может установить вредоносное ПО на устройство пользователя и впоследствии взять под контроль все устройство» - заявил в новом отчете исследователь Zimperium Нипун Гупта.

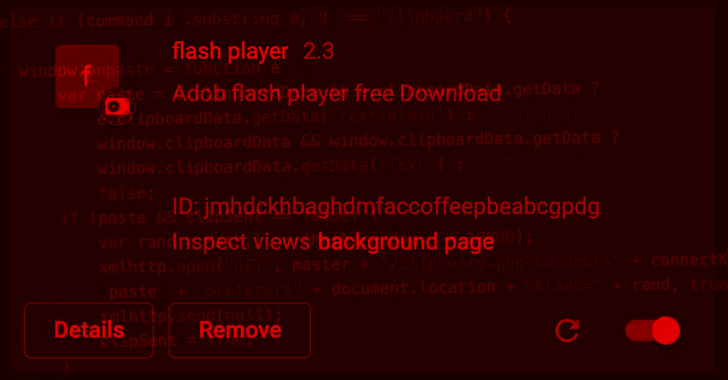

Ботнет распространяется не через Chrome Web Store или дополнения для Microsoft Edge, а через поддельные исполняемые файлы и мошеннические веб-сайты и замаскирован под обновления Adobe Flash Player.

После установки расширение внедряет файл JavaScript под названием «campaign.js» на все страницы, что означает, что вредонос может также работать как отдельный кусок кода на любом сайте, легитимном или ином, что потенциально может привести к атакам типа «watering hole».

Код JavaScript берет на себя ответственность за операции криптоджекинга, используя вычислительные ресурсы жертвы для незаконной добычи криптовалют, а также внедряет второй скрипт под названием "cthulhu.js".

Цепочка атак, в свою очередь, использует уязвимости веб-браузеров Mozilla Firefox (CVE-2019-11708, CVE-2019-9810), Internet Explorer (CVE-2014-6332, CVE-2016-0189) и Edge (CVE-2016-7200), чтобы выйти из песочницы браузера и развернуть вредоносное ПО в системе.

Далее скрипт действует как кейлоггер и канал для запуска дополнительных команд, полученных с удаленного сервера, что позволяет ему красть данные буфера обмена, куки браузера и организовывать DDoS-атаки 7-го уровня на любой домен.

Zimperium приписывает вредоносную программу хакерской группировке, отслеживаемой как Keksec (она же Kek Security, Necro и FreakOut), которая имеет историю разработки широкого спектра вредоносных программ для ботнетов, включая EnemyBot, для майнинга криптовалют и DDoS-атак.

Связь с Keksec прослеживается благодаря совпадению доменов, которые ранее были идентифицированы как используемые этой группой.

Тот факт, что Cloud9 основан на JavaScript и предлагается бесплатно или за небольшую плату на хакерских форумах, позволяет менее квалифицированным киберпреступникам получить легкий доступ к недорогим вариантам запуска атак, нацеленных на различные браузеры и операционные системы.

Публикация данных произошла более трех месяцев спустя после того, как компания Zimperium обнаружила вредоносное дополнение для браузера под названием ABCsoup, которое выдавало себя за инструмент Google Translate и было нацелено на российских пользователей браузеров Google Chrome, Opera и Mozilla Firefox.

«Пользователи должны быть проинструктированы о рисках, связанных с расширениями браузеров вне официальных репозиториев, а предприятиям следует подумать о том, какие средства контроля безопасности они применяют для защиты от таких рисков» - заявил Гупта.

Источник: https://thehackernews.com