Операторы вредоносной программы Gootkit access-as-a-service (AaaS) прибегли к обновленным тактикам компрометации ничего не подозревающих жертв.

«В прошлом Gootkit использовал бесплатные программы установки для маскировки вредоносных файлов; теперь он использует юридические документы, чтобы обманом заставить пользователей загрузить эти файлы» - сообщили исследователи Trend Micro Бадди Тансио и Джед Вальдерама в своем отчете.

Эти выводы основываются на предыдущем отчете компании eSentire, которая в январе сообщила о широком распространении атак на работников бухгалтерских и юридических фирм с целью распространения вредоносного ПО на зараженные системы.

Gootkit является частью распространяющейся подпольной экосистемы брокеров доступа, которые, как известно, предоставляют другим злоумышленникам путь в корпоративные сети за определенную плату, прокладывая путь для атак, наносящих реальный ущерб, таких как шифровальщики.

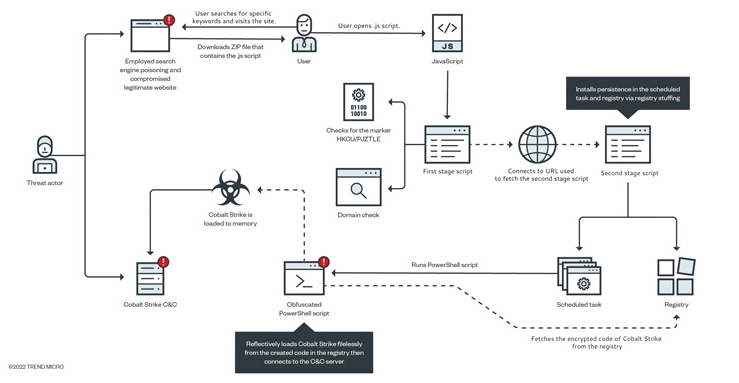

Загрузчик использует поддельные результаты вывода поисковых систем, что называется SEO poisoning, чтобы заманить ничего не подозревающих пользователей на взломанные веб-сайты, где размещены зараженные вредоносным ПО ZIP-пакеты, якобы относящиеся к соглашениям о раскрытии информации при сделках с недвижимостью.

«Сочетание SEO-poisoning и взлома легитимных веб-сайтов может скрыть признаки вредоносной активности, которые обычно заставляют пользователей быть начеку» - отмечают исследователи.

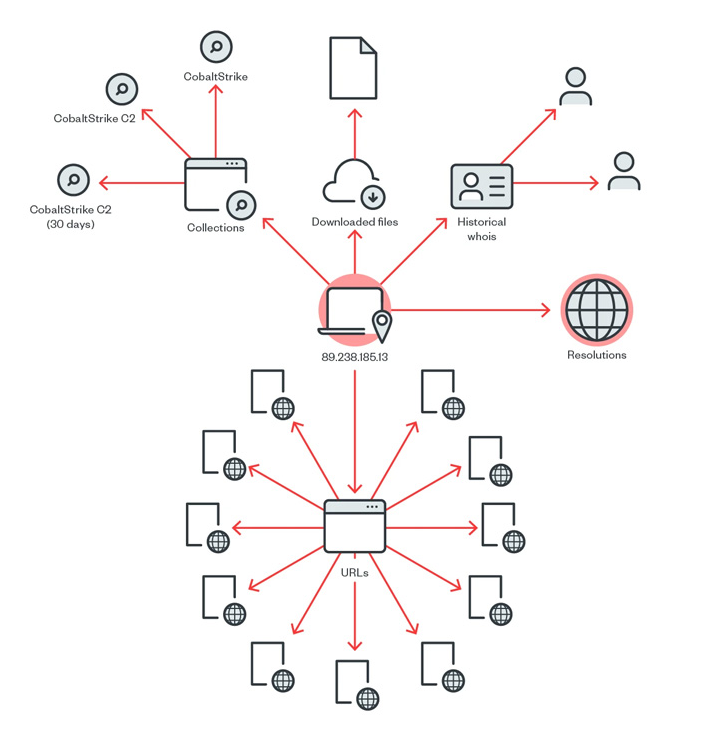

ZIP-файл, в свою очередь, включает файл JavaScript, который загружает бинарный файл Cobalt Strike - инструмент, используемый для пост-эксплуатационной активности, который запускается непосредственно в памяти без использования файлов.

«Gootkit по-прежнему активен и совершенствует свои методы» - заявили исследователи. «Это подразумевает, что данная кампания доказала свою эффективность, поскольку многие хакеры продолжают ее распространять».

Источник: https://thehackernews.com