Международная операция правоохранительных органов 11 стран завершилась уничтожением известного мобильного вредоносного ПО под названием FluBot.

«Эта вредоносная программа под Android агрессивно распространялась через SMS, похищая пароли, банковские данные и другую конфиденциальную информацию с зараженных смартфонов по всему миру» - сообщается в заявлении Европола.

В «сложном расследовании» участвовали власти Австралии, Бельгии, Финляндии, Венгрии, Ирландии, Румынии, Испании, Швеции, Швейцарии, Нидерландов и США.

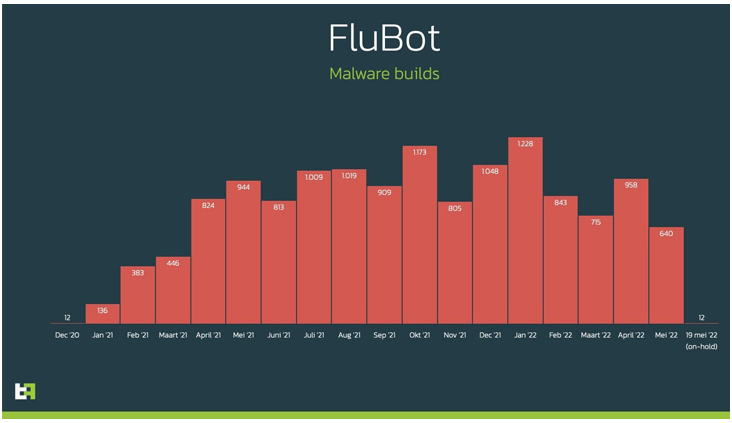

FluBot, также известный как Cabassous, появился в природе в декабре 2020 года, маскируясь под видом, казалось бы, безобидных приложений для отслеживания посылок, таких как FedEx, DHL и Correos.

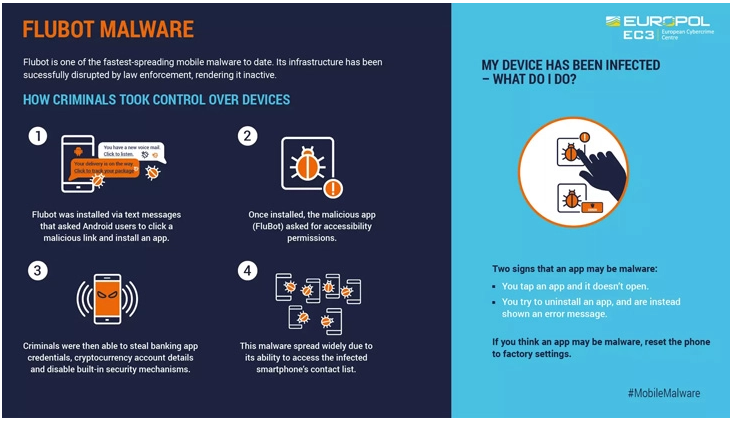

Он распространяется в основном через фишинговые SMS-сообщения, которые заставляют ничего не подозревающих получателей нажать на ссылку для загрузки зараженного вредоносным ПО приложения.

После запуска приложение запрашивало доступ к Android Accessibility Service и незаметно перехватывало учетные данные банковских счетов и другую конфиденциальную информацию, хранящуюся в криптовалютных приложениях.

Что еще хуже, FluBot использовал доступ к контактам, хранящимся на зараженном устройстве, для дальнейшего распространения путем отправки сообщений, содержащих вредоносные ссылки.

Кампании FluBot - хотя в первую очередь это вредоносная программа под Android - в последние месяцы также стали нацеливаться на пользователей iOS, при этом пользователи, пытающиеся перейти по зараженным ссылкам, перенаправляются на фишинговые сайты и мошеннические подписки.

«Инфраструктура FluBot теперь находится под контролем правоохранительных органов, что позволяет остановить разрушительную спираль кибератак» - отметило агентство, добавив, что полиция Нидерландов провела операцию в прошлом месяце.

Согласно отчету ThreatFabric о ландшафте мобильных угроз за первое полугодие 2022 года, FluBot был вторым по активности банковским трояном после Hydra, на его долю пришлось 20,9% образцов, обнаруженных в период с января по май.

«Компания ThreatFabric тесно сотрудничала с правоохранительными органами по этому делу» - заявил основатель и генеральный директор Хан Сахин изданию The Hacker News.

«Это большая победа, учитывая, что FluBot имеет или имел одну из самых устойчивых стратегий, когда речь идет о распространении и размещении их бэкендов с DNS-туннелированием через публичные DNS-over-HTTPS сервисы. Такая устойчивость бэкенда в CnC-хостинге и фронтинге делает усилия голландского подразделения по борьбе с цифровыми преступлениями очень впечатляющими".

Голландская компания по кибербезопасности также отметила, что уникальные образцы вредоносного ПО, разработанные операторами FluBot, перестали появляться после 19 мая, что совпало с операцией правоохранителей.

«Общее влияние ликвидации FluBot на ландшафт мобильных угроз ограничено, поскольку это не самый активный банковский троян под Android» - добавил Сахин. «Exo, Anatsa, Gustuff - реальные проблемы для любого пользователя. Сила FluBot всегда заключалась в основном в количестве заражений».

Источник: https://thehackernews.com