Злоумышленники распространяют вредоносные приложения под видом безобидных на первый взгляд программ для покупок среди клиентов восьми малазийских банков по меньшей мере с ноября 2021 года.

В ходе атак создавались выглядящие абсолютно легальными фишинговые веб-сайты, чтобы обманом заставить пользователей загрузить приложения - сообщила словацкая компания ESET, специализирующаяся на кибербезопасности, в отчете, предоставленном изданию The Hacker News.

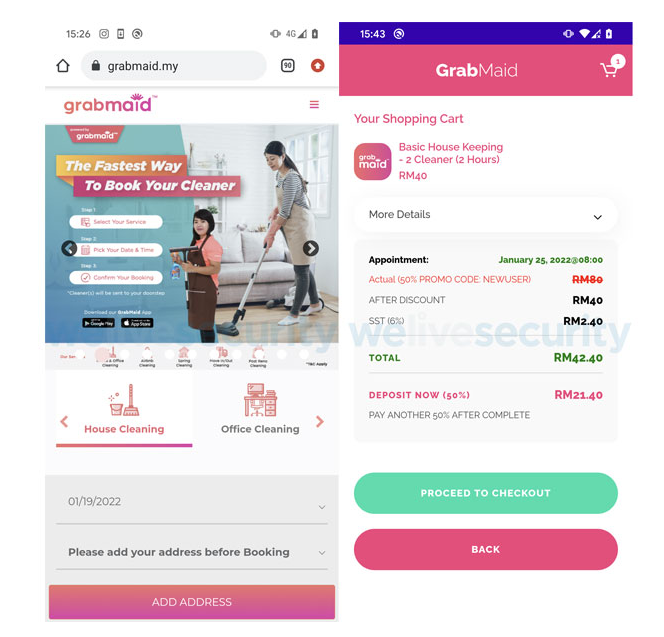

Сайты-подражатели выдавали себя за такие службы, как Maid4u, Grabmaid, Maria's Cleaning, YourMaid, Maideasy и MaidACall, а также за зоомагазин PetsMore, ориентированный на пользователей в Малайзии.

«Мошенники используют поддельные приложения интернет-магазинов, чтобы выманивать банковские реквизиты» - сообщает ESET. «Приложения также пересылают все SMS-сообщения, полученные жертвой, операторам вредоносного ПО в случае, если они содержат присланные банком МФА-коды.»

Среди банков, на которые направлены атаки, Maybank, Affin Bank, Public Bank Berhad, CIMB bank, BSN, RHB, Bank Islam Malaysia и Hong Leong Bank.

Фишинговые сайты, распространяемые через рекламу в Facebook, призывают посетителей загрузить Android-приложения, которые, по уверениям мошенников, доступны в Google Play Store. На самом деле сайты перенаправляют жертву на подконтрольные злоумышленникам серверы.

Здесь стоит отметить, что для успеха атаки необходимо, чтобы потенциальные жертвы включили на своих устройствах опцию «Разрешить неизвестные приложения», не предусмотренную по умолчанию. Более того, пять из злоупотребляемых сервисов даже не имеют приложения в Google Play.

После запуска приложения предлагают пользователям войти в свои учетные записи, что позволяет размещать поддельные заказы, после чего предлагаются варианты завершения процесса оформления заказа путем перевода средств с банковских счетов.

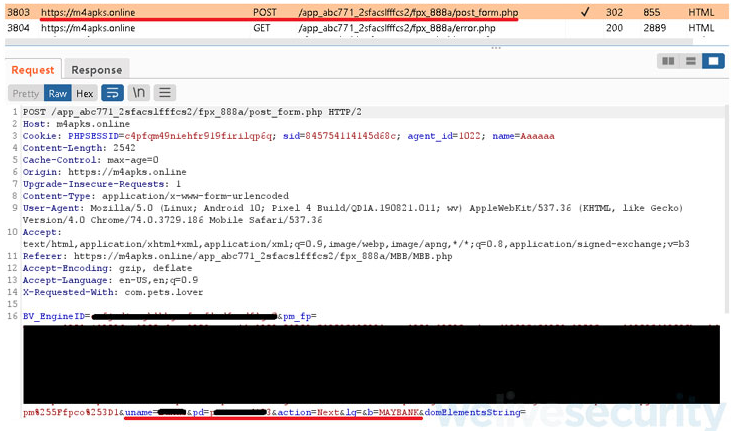

«После выбора варианта прямого перевода средств жертвам открывается поддельная страница оплаты FPX, где их просят выбрать банк из восьми предложенных малазийских банков, а затем ввести свои учетные данные» - сообщил исследователь вредоносного ПО компании ESET Лукаш Штефанко.

Конечная цель кампании - кража банковских реквизитов, введенных пользователем, и передача их на контролируемый злоумышленниками сервер, при этом выдавая сообщение об ошибке «введенный идентификатор пользователя или пароль недействителен».

Кроме того, фишинговые приложения разработаны таким образом, чтобы получить доступ и передать все SMS-сообщения, полученные пользователями, на удаленный сервер в случае, если банковские счета защищены двухфакторной аутентификацией.

«Пока кампания нацелена исключительно на Малайзию, но позже она может распространиться на другие страны и банки» - заявил Штефанко. «На данный момент злоумышленникам нужны банковские учетные данные, но в будущем они также могут позволить кражу информации о кредитных картах».

Источник: https://thehackernews.com