Нелегальная Darknet-торговля

Оборот теневой торговли в Darknet, несмотря на снижение общего числа сделок, достиг исторического максимума по выручке и превысил $2 млрд

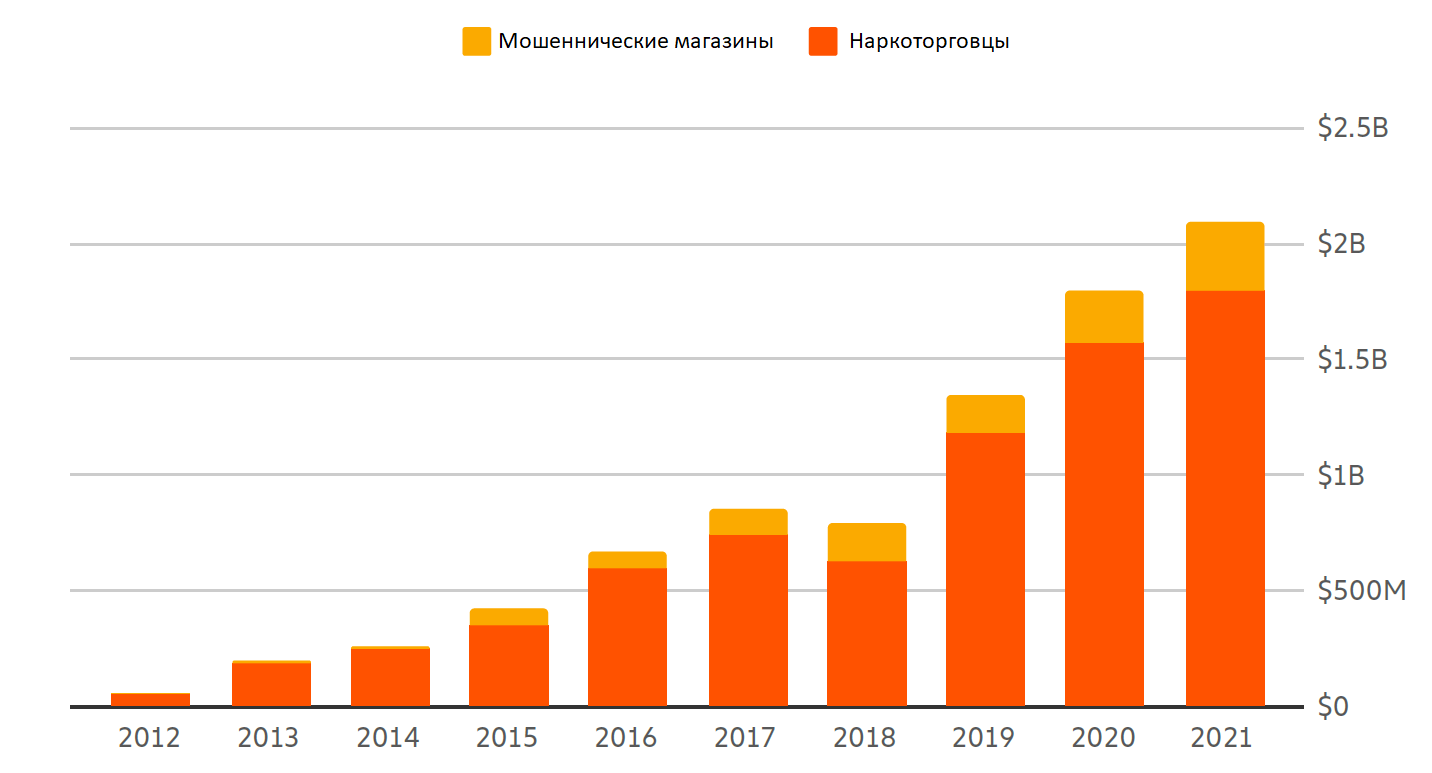

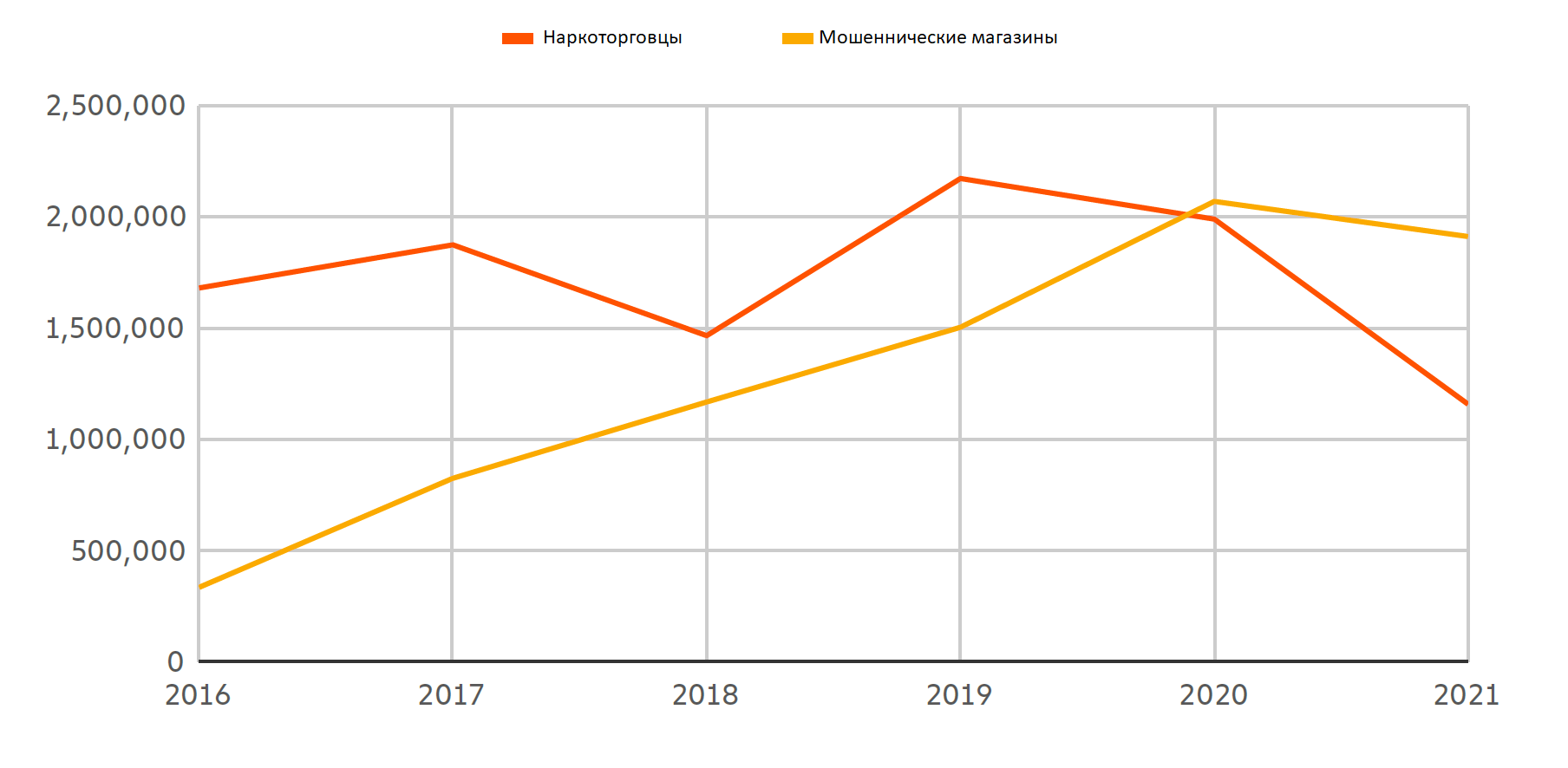

В 2021 году криминальная торговля в Darknet установила новый рекорд по доходности, которая в общей сложности составила $2,1 млрд. в криптовалюте. Примерно $300 млн. из этой суммы принесли мошеннические магазины, которые занимались продажей краденых логинов, кредитных карт и наборов эксплойтов. Остальная сумма - более $1,8 млрд. - была получена на торговых площадках, ориентированных на наркотики.

Рис.83.Доход теневых торговых площадок по категориям 2012-2021.

Мы также выявили еще $112 млн. (не включенные в график выше) в доходах этих категорий от прямых продаж от покупателя к продавцу, то есть продаж, которые не использовали Darknet-рынки в качестве посредника. Мы обсудим данную тенденцию более подробно далее в этом разделе.

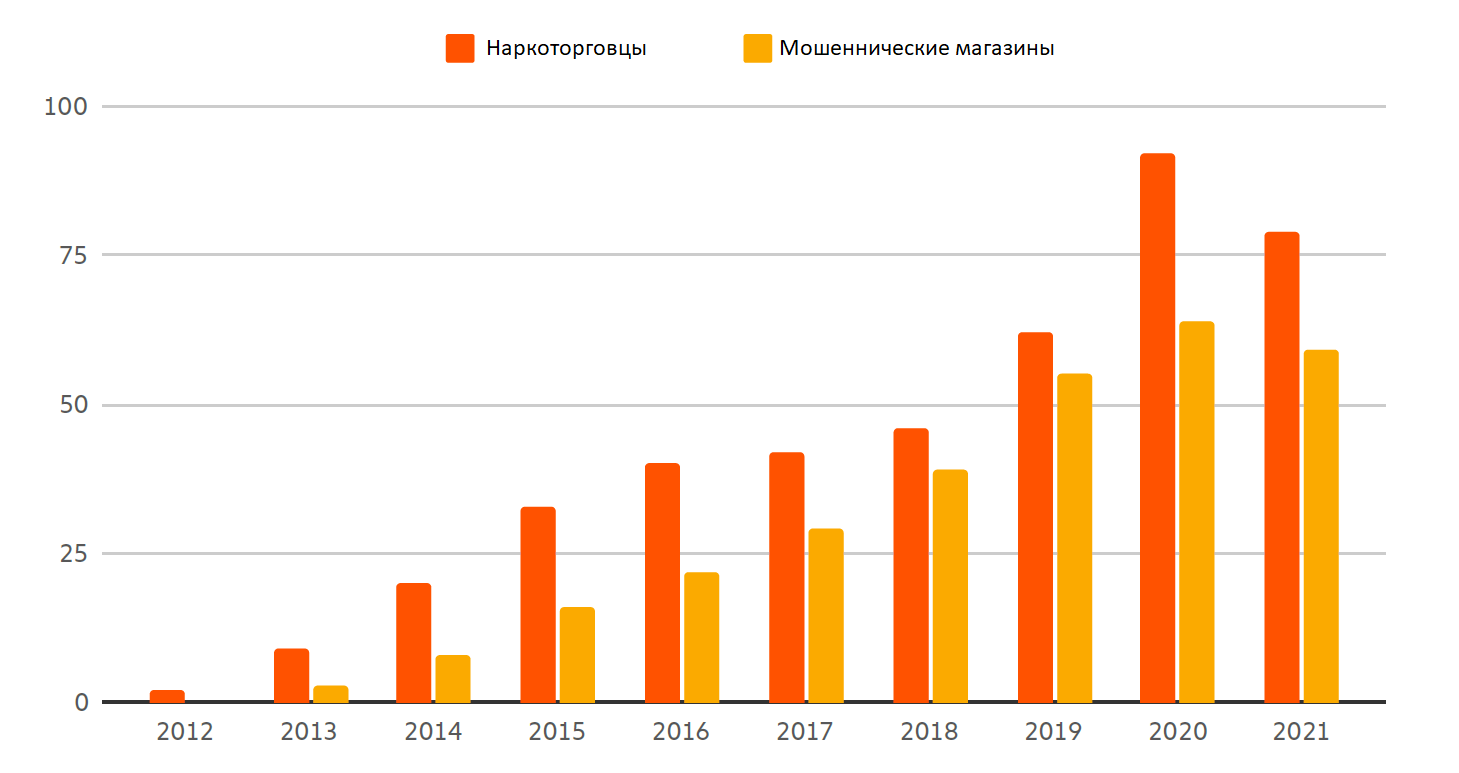

Несмотря на продолжающийся рост доходов незаконной торговли, количество активных площадок в этом году сократилось. К концу 2021 года было на пять мошеннических магазинов и на 13 рынков, ориентированных на наркотики, меньше, чем в конце 2020 года.

Рис.84.Количество действующих наркорынков и мошеннических магазинов 2012-2021.

Интересно, что закрытие многих торговых площадок в 2021 году было плановым и администраторы заранее давали пользователям возможность снять свои средства. Это необычно: в прошлом администраторы часто сбегали с деньгами пользователей в так называемых «аферах на выходе». Но в последнее время - возможно, чтобы избежать нежелательного расследования со стороны расстроенных пользователей - основной административный подход изменился.

Как это обычно бывает, расследования правоохранительных органов также способствовали или стали непосредственной причиной закрытия многих Darknet-рынков. Например - менее чем за месяц до того, как Joker's Stash объявил о прекращении работы ФБР и Интерпол конфисковали четыре его блокчейн-домена - .bazar, .lib, .emc и .coin. Позже, в июне, в результате межгосударственной операции была уничтожена инфраструктура Slil_PP, одного из крупнейших мошеннических магазинов по торговле краденными учетными записями. А в октябре минюст США объявил о результатах операции Dark HunTor, в результате которой были арестованы 150 наркоторговцев и закрыты два наркорынка. Другие Darknet-рынки - такие как DarkMarket, Monopoly и CanadianHeadquarters - закрылись после того, как попали в аналогичные опасные ситуации в этом году.

На оставшихся торговых площадках конкуренция жестка как никогда, и конкуренты не боятся играть грязно. По словам старшего директора по исследованиям компании Flashpoint Яна Грея, утечки данных и DDoS-атаки - обычное явление в этой сфере. Например, вскоре после перезапуска AlphaBay в августе 2021 года на биржу была совершена DDoS-атака - предположительно человеком под псевдонимом «mr_white» - администратором закрывшегося с тех пор White House Market. Еще одна DDoS-атака, не имеющая отношения к делу, вывела Cannazon - площадку, ориентированную на продажу марихуаны - из строя. Третье действие - предполагаемая атака администраторов рынка Hydra - была описана на домене hydra[.]expert в феврале.

Эти конкурентные угрозы, наряду с другими барьерами для входа, такими как поиск хостинг-провайдера и удержание поставщиков, сделали открытие и работу Darknet-рынка слишком сложным для многих потенциальных администраторов – вот и еще одно объяснение спада активности.

Hydra в России продолжает доминировать по общему объему доходов но и другие торговые площадки за пределами Восточной Европы также процветают.

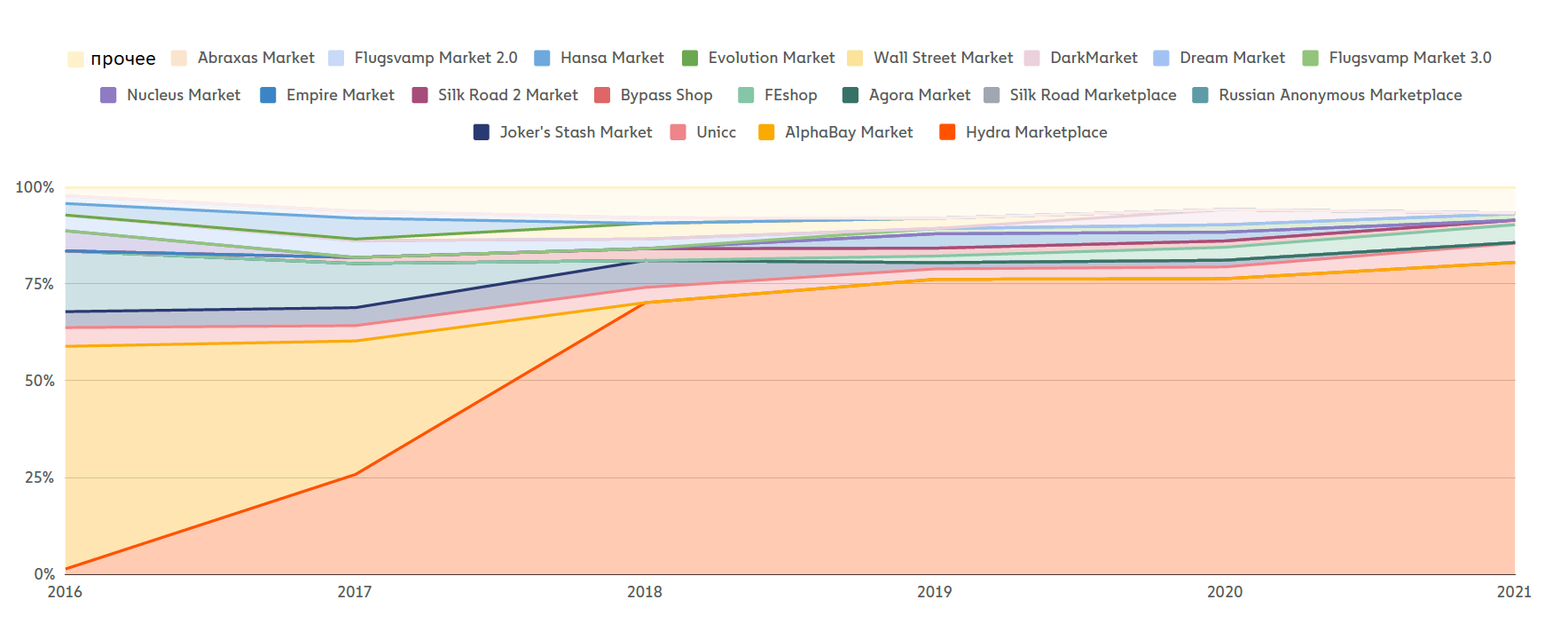

Hydra, торговая площадка, обслуживающая только русскоязычные страны, остается крупнейшим Darknet-рынком. В 2021 году на Hydra приходилось 80% от всех мировых доходов криминальной Darknet-торговли

Рис.85.Darknet-рынки по доле в общем объеме рынка 2016-2021.

Hydra отличается своими размерами, русскоязычной направленностью и разнообразием предложения: пользователи Hydra могут приобрести на сайте как наркотики, так и товары и услуги, связанные с мошенничеством, хотя большая часть продаж приходится на наркотики. Однако Hydra настолько велика, что может помешать нашим визуализациям данных показать важную роль других, более глобальных рынков.

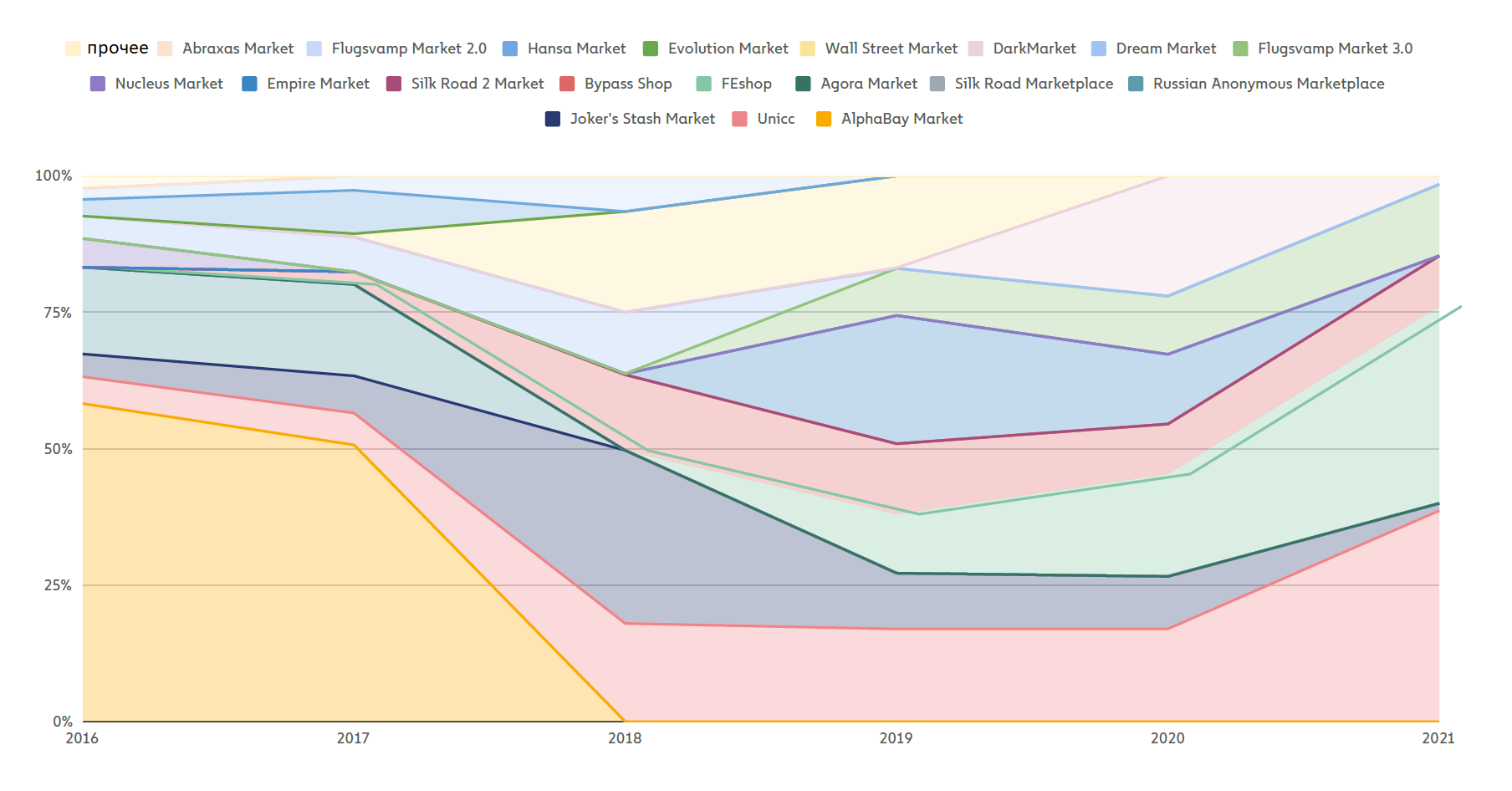

Ниже мы исключили деятельность Hydra и обнаружили, что остальные рынки находятся в гораздо более тесной конкуренции.

Рис.86.Торговые площадки в Darknet по доле в общем объеме рынка (без учета Hydra) 2016-2021.

В этом году пять крупнейших рынков, не считая Hydra, в порядке убывания доходов были следующие: UniCC, FEshop, Flugsvamp Market, Bypass Shop и DarkMarket. Три из этих пяти - мошеннические магазины (UniCC, FEshop, Bypass Shop), два ориентированы на наркоторговлю (Flugsvamp Market, DarkMarket). UniCC и DarkMarket были закрыты правоохранительными органами. Все эти были закрыты правоохранительными органами рговые площадки обслуживают клиентов по всему миру, за исключением Flugsvamp, который работает только для шведских пользователей.

Растущие размеры платежей наркоторговцам с лихвой компенсируют потерю количества клиентов

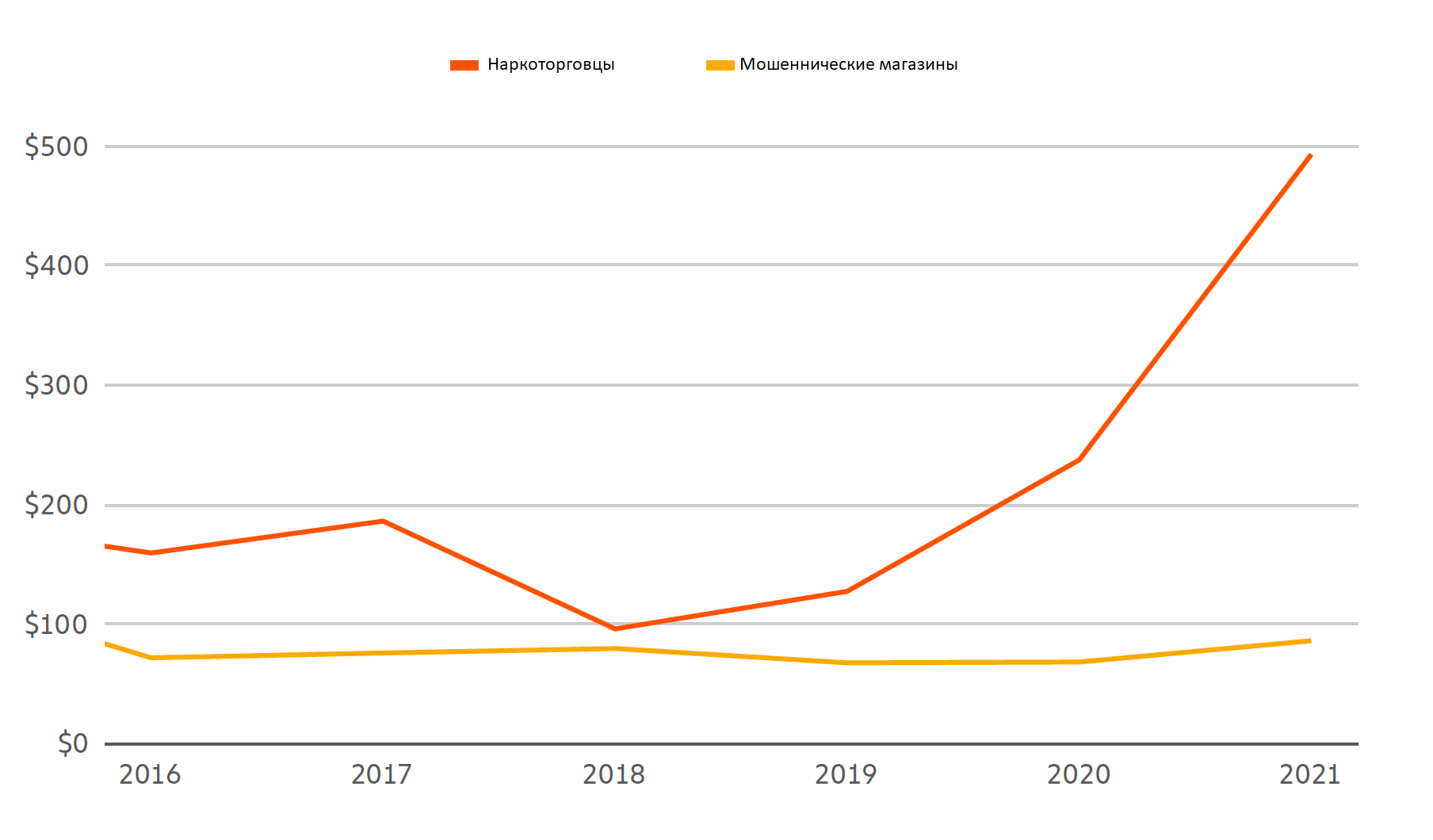

Любопытно, что за последние пять лет количество транзакций на наркорынки значительно сократилось: с 11,7 миллиона в 2016 году до всего 3,7 миллиона в этом году.

Рис.87.Число переводов наркоторговцам и в мошеннические магазины 2016-2021.

Под "активным пользователем" понимается любой кошелек, который отправил или получил криптовалюту на сумму более $5 на/из Darknet-рынки в течение года

Число активных пользователей на наркорынках также сократилось с почти 1,7 млн в 2016 году до 1,2 млн в 2021 году.

Рис.88.Число активных клиентов наркорынков и мошеннических магазинов 2016-2021 гг.

При таком падении оборота можно было бы ожидать, что общий доход наркорынков упадет, но на самом деле все произошло наоборот. С 2016 по 2021 год рост доходов наркорынков в среднем составлял 35,7 процента в год. Итак, если рост числа потребителей и трансфертов не является причиной такого роста, то что же тогда? Наш вывод - более крупные платежи. С 2016 по 2021 год средний размер платежа подскочил с $160 до $493 в криптовалюте.

Рис.89.Средний размер транзакции на наркорынках и в мошеннических магазинах.

Интересно, что данная тенденция проявилась только в отношении торговых площадок, ориентированных на наркотики, поскольку средняя цена покупки в мошеннических магазинах осталась неизменной. Однако существует несколько возможных объяснений роста размера платежа на наркорынках. Возможно, дело в том, что продавцы наркотиков теперь продают больше дистрибьюторам, чем отдельным потребителям, или что некоторые потребители, которые раньше покупали небольшие партии, теперь покупают гораздо больше. Также это может объясняться и ростом цен на единицу продукции - трудно сказать наверняка, поскольку мы не можем точно сказать, что именно заказывают потребители и сколько и в каком количестве.

Каким бы ни было объяснение, очевидно, что природа торговых площадок в Darknet меняется. Прямые продажи от покупателя к продавцу, использование анонимных почтовых сервисов и ориентированных на приватность криптовалют примеры этому.

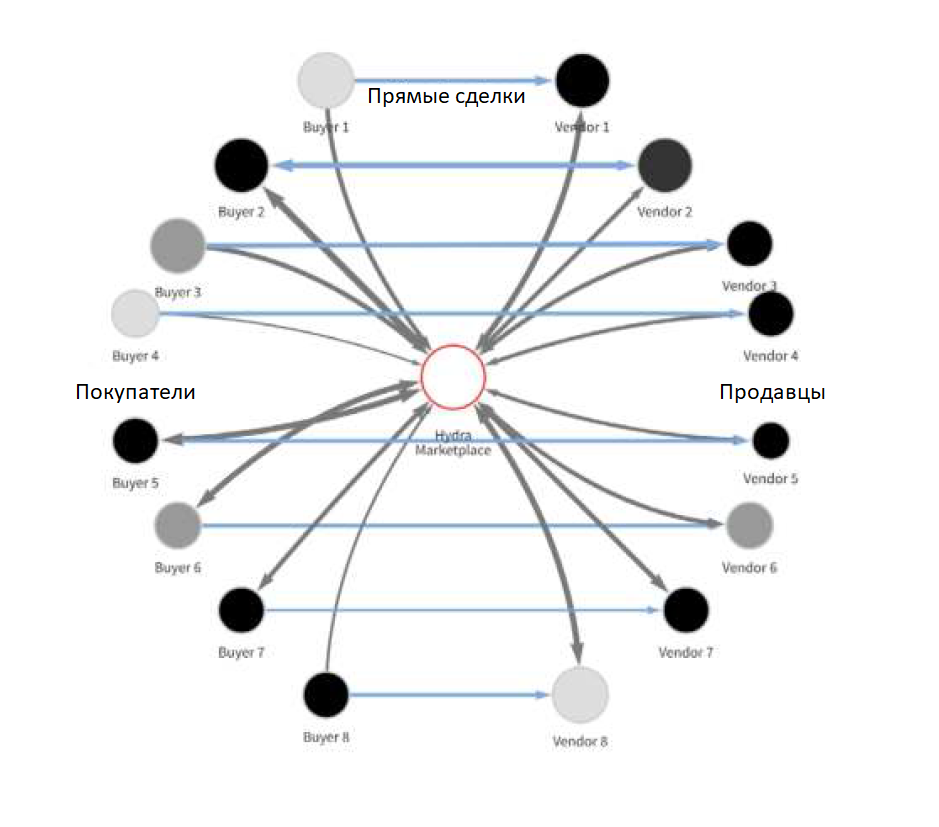

Прямые сделки в Darknet происходят чаще, чем когда-либо

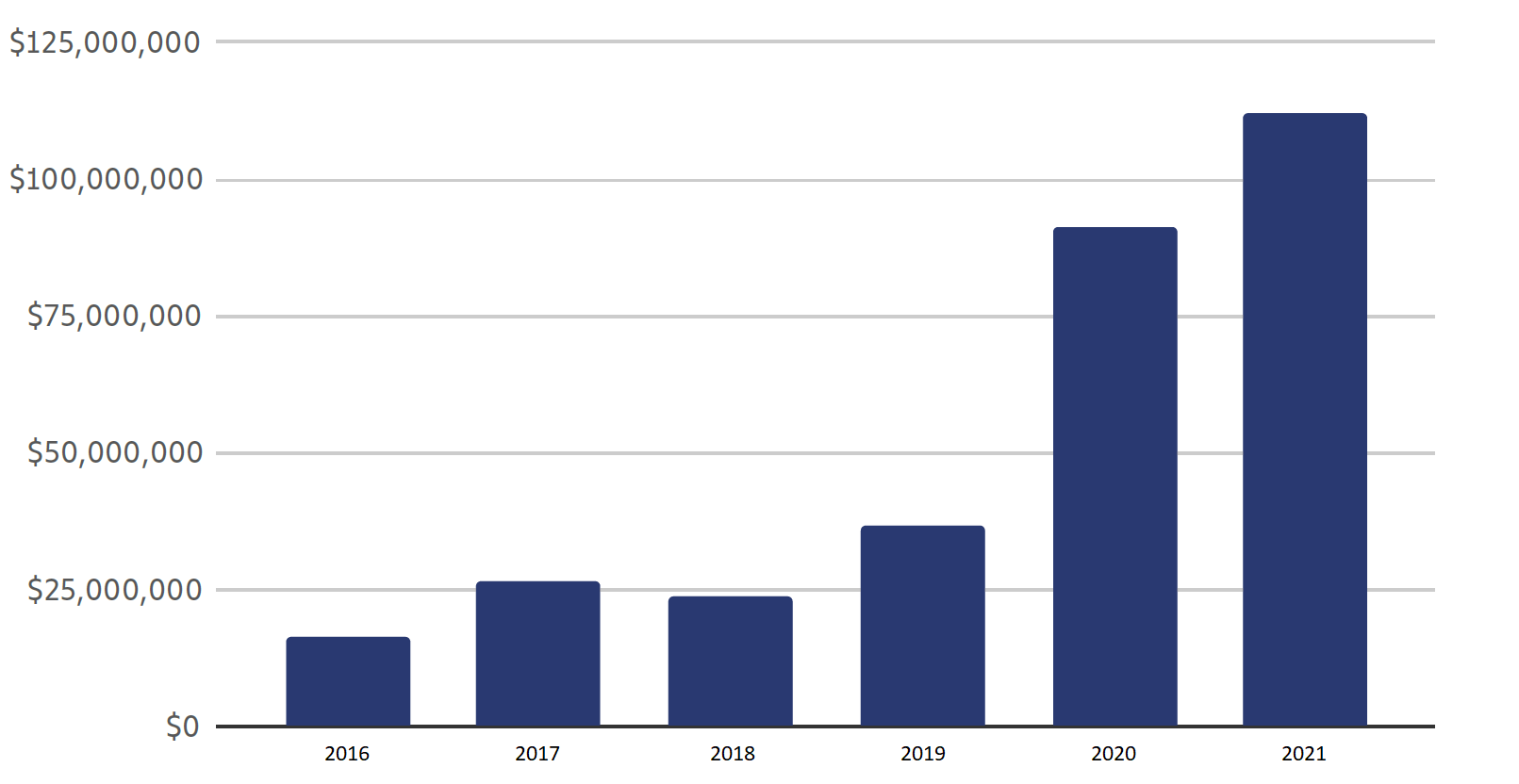

Прямые продажи - сделки, которые осуществляются без участия торговой площадки - растут с 2019 года. Мы подозреваем, что многие из этих отношений изначально были установлены на Darknet-рынках, но после ряда успешных покупок покупатели и продавцы договорились о дальнейших сделках вне торговой площадки.

В 2021 году объем продаж такого рода достиг 112 миллионов долларов, что составляет примерно 5% от общего дохода Darknet-рынков.

Рис.90.Объем переводов напрямую от покупателей к продавцам Darknet-рынков 2016-2021.

Пользователь считается продавцом, если он получил более $5 000 в криптовалюте от Darknet-рынков и является чистым получателем средств от торговой площадки. Пользователь считается покупателем, если он отправил более $100 в криптовалюте на торговую площадку.

Рост объема прямых продаж можно объяснить углублением доверия между давними покупателями и продавцами, растущим недоверием к Darknet-рынкам, желанием избежать комиссии, желанием не быть связанным с известным незаконной деятельностью сервисом или каким-либо сочетанием этих факторов.

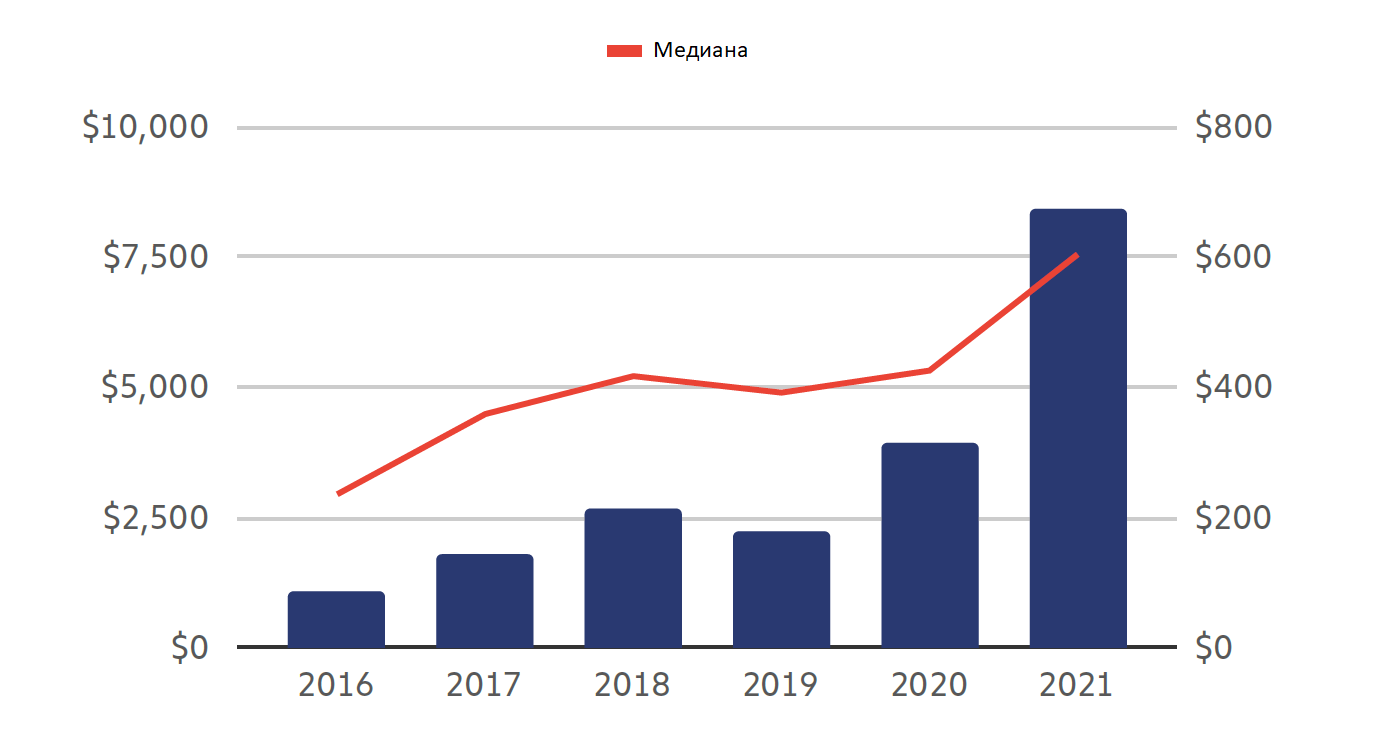

В среднем объемы прямых продаж значительны в долларовом выражении: в 2021 году средний покупатель отправил своему продавцу криптовалюту на общую сумму 8 441 доллар. Такие значительные суммы могут свидетельствовать о масштабной незаконной деятельности, будь то торговля наркотиками или продажа финансовых данных, полученных в результате мошенничества. Однако медианный показатель составил всего 603 доллара.

Рис.91.Средняя и медианная сумма, отправленная каждым покупателем продавцу в год 2016-2021 гг.

Это говорит о том, что, хотя на массовые прямые продажи приходится большая часть общего объема торговли, они существуют при любой торговой деятельности. Фактически, более половины всех отношений между покупателями и продавцами, вероятно, происходят на розничном уровне, когда покупатель отправляет продавцу криптовалюту на сумму менее $603 в течение года.

Стоит обратить внимание на пиковые показатели: ниже мы приводим восемь самых крупных финансовых отношений между покупателями и продавцами по общей сумме отправленной криптовалюты в 2021 году.

Рис.92.Граф связей «продавец-покупатель».

Каждый из этих крупнейших покупателей и продавцов, работающих напрямую, ранее заключал сделки через Hydra, предположительно друг с другом (хотя мы не можем знать наверняка), как показано серыми линиями. Синие линии, с другой стороны, показывают прямые сделки между этими двумя компаниями без посредничества Hydra. В среднем каждый покупатель отправил продавцу криптовалюты на сумму более 3,1 миллиона долларов в 2021 году. Это согласуется с нашей гипотезой о том, что самые крупные прямые продажи связаны с масштабной незаконной деятельностью.

Мы можем проанализировать историю транзакций таких продавцов, чтобы лучше понять их стратегию отмывания денег, основанную на типах серивсов, на которые они отправляют средства.

Рис.93.Назначение транзакций с кошельков Darknet-продавцов 2016-2021.

Наиболее распространенным местом назначения средств являются централизованные биржи, значительную долю средств также получают высокорисковые биржи и микшеры.

Конечно, не все средства, отправленные от продавцов Darknet-рынков, свидетельствуют об отмывании денег. Продавцы часто используют криптовалюту для покупки товаров и услуг, необходимых для их деятельности. Почтовые товары - марки, коробки, транспортные этикетки и тому подобное - являются прекрасным примером, поскольку продавцы наркотиков обычно отправляют свою продукцию покупателям по почте. Chainalysis отслеживает несколько поставщиков почтовых услуг, принимающих платежи в криптовалюте, и выявил несколько продавцов в Darknet, отправляющих этим поставщикам значительные суммы.

Рис.94.Топ Darknet-продавцов по суммам, отправленным почтовым сервисам 2021.

Самый активный из этих продавцов приобрел в этом году почтовых услуг на сумму более 17 000 долларов США, причем все платежи были в криптовалюте. Десять других продавцов потратили более $4 000 каждый. В общей сложности 322 продавца в этом году отправили на эти сервисы криптовалюту на общую сумму 207 000 долларов, что подчеркивает важную роль, которую играет, казалось бы, нишевый сервис в криптовалютной преступности.

Monero становится все более популярным платежным средством на теневом рынке

В этом году Monero получает все большее распространение в Darknet-торговле, причем число поддерживающих его площадок выросло с 45% в прошлом году до 67% в 2021 году. Более того, несколько рынков - а именно Archetyp, обновленный Alphabay и закрывшийся White House Market - поддерживают исключительно Monero. Однако Bitcoin по-прежнему доминирует: его поддерживают 93% всех торговых площадок.

Консолидация, конкуренция и осторожность - будущее Darknet-торговли в 2021 году

Несмотря на то, что спрос на наркотики и краденые учетные данные продолжает расти в сети, кибератаки конкурентов и действия правоохранительных органов привели к тому, что многие торговые площадки ушли в офлайн. Излишняя осторожность привела к тому, что несколько рынков даже закрылись добровольно, а открывшиеся на их месте сервисы приняли дизайн с повышенным уровнем конфиденциальности. Между тем, продавцы предпринимают больше шагов, чем когда-либо, для повышения анонимности поставок, а покупатели начинают заключать сделки с этими продавцами напрямую. Все тенденции указывают на то, что отрасль криминальной Darknet-торговли быстро развивается.

Для раскрытия дел, связанных с Darknet-торговлей, следователи должны знать о тенденциях и иметь доступ к соответствующим инструментам для принятия решений. Обширные возможности Chainalysis Reactor по атрибуции, построению графиков, а также команды следователей могут обеспечить именно это: опыт и инструменты, необходимые для превращения данных блокчейна в действенные зацепки.

Санкции и высокорисковые юрисдикции

Северная Корея. У северокорейских хакеров выдающийся год: общее количество незаблокированных криптовалютных активов достигло исторического максимума

В 2021 году по меньшей мере семь атак на криптовалютные платформы привели к выводу цифровых активов на сумму около 400 миллионов долларов на счета, предположительно связанные с Северной Кореей. Эти атаки были направлены в основном на инвестиционные компании и централизованные биржи, и использовали фишинговые кампании, уязвимости кода, вредоносное ПО и продвинутую социальную инженерию для выкачивания средств из подключенных к интернету «горячих» кошельков организаций на адреса. После того как Северная Корея получала средства, начинался тщательный процесс отмывания, чтобы скрыть их происхождение и произвести обналичивание.

Эти сложные тактики и методы заставили многих исследователей безопасности охарактеризовать хакеров из Корейской Народно-Демократической Республики (КНДР) как передовую постоянную угрозу (APT). Это особенно верно для APT 38, также известной как «Lazarus Group», которая предположительно ведет свои корни от главного разведывательного агентства КНДР, находящегося под санкциями США и ООН. Хотя в целом мы будем называть злоумышленников «хакерами, предположительно связанными с Северной Кореей», многие из упомянутых атак были осуществлены именно «Lazarus Group».

Lazarus Group впервые получила известность благодаря кибератакам на Sony Pictures и WannaCry, но с тех пор группа сосредоточила свои усилия на криптовалютных преступлениях, которые оказались чрезвычайно прибыльными. С 2018 года группа ежегодно похищала и отмывала огромные суммы виртуальных валют, обычно превышающие $200 млн. в год. Наиболее успешные взломы – сервиса KuCoin и неназванной криптовалютной биржи - принесли более $250 млн. По данным совета безопасности ООН, доходы от этих взломов идут на поддержку оборонных программ Северной Кореи.

В 2021 году активность северокорейских хакеров снова возросла: с 2020 по 2021 год количество взломов подскочило с четырех до семи, а сумма, извлеченные при атаках, выросла на 40%.

Рис.95.Взломы, предположительно связанные с Северной Кореей, и общая стоимость похищенной криптовалюты 2017-2021.

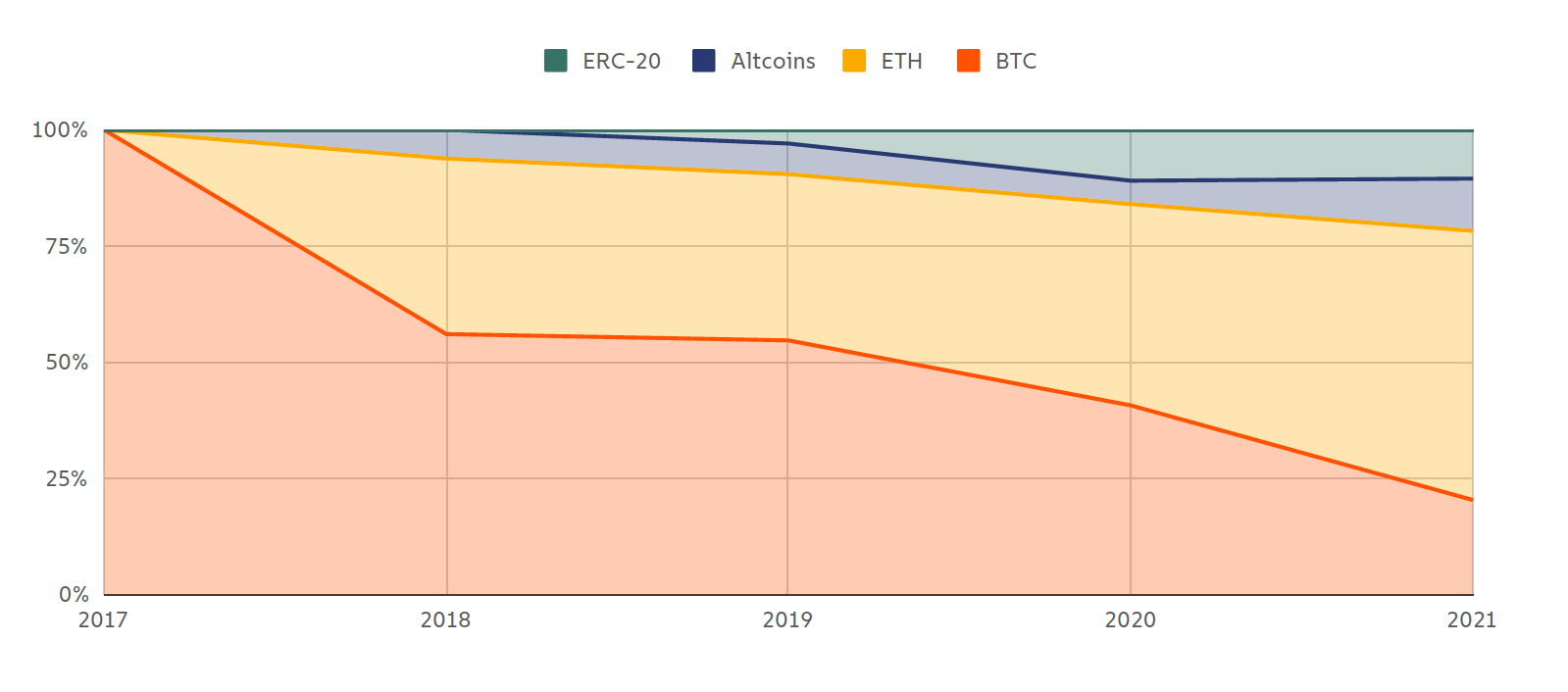

Интересно, что в долларовом выражении Bitcoin сейчас составляет менее четверти похищенных криптовалют. В 2021 году только 20% украденных средств составлял Bitcoin, в то время как 22% были токенами ERC-20 или альткоинами. И впервые в истории на долю Ether пришлось большинство похищенных средств - 58%.

Рис.96.Кражи в разбивке по типам валют 2017-2021.

Растущее разнообразие похищаемых криптовалют неизбежно повышает сложность операций по отмыванию: сегодня типичный процесс отмывания выглядит следующим образом:

- Токены ERC-20 и альткоины обмениваются на Ether через децентрализованную биржу (DEX).

- Ether смешивается.

- Смешанный Ether обменивается на Bitcoin через DEX.

- смешивается.

- Смешанный Bitcoin консолидируется в новые кошельки.

- отправляется на депозитные счета крипто-фиатных бирж, расположенных в Азии - потенциальные точки обналичивания.

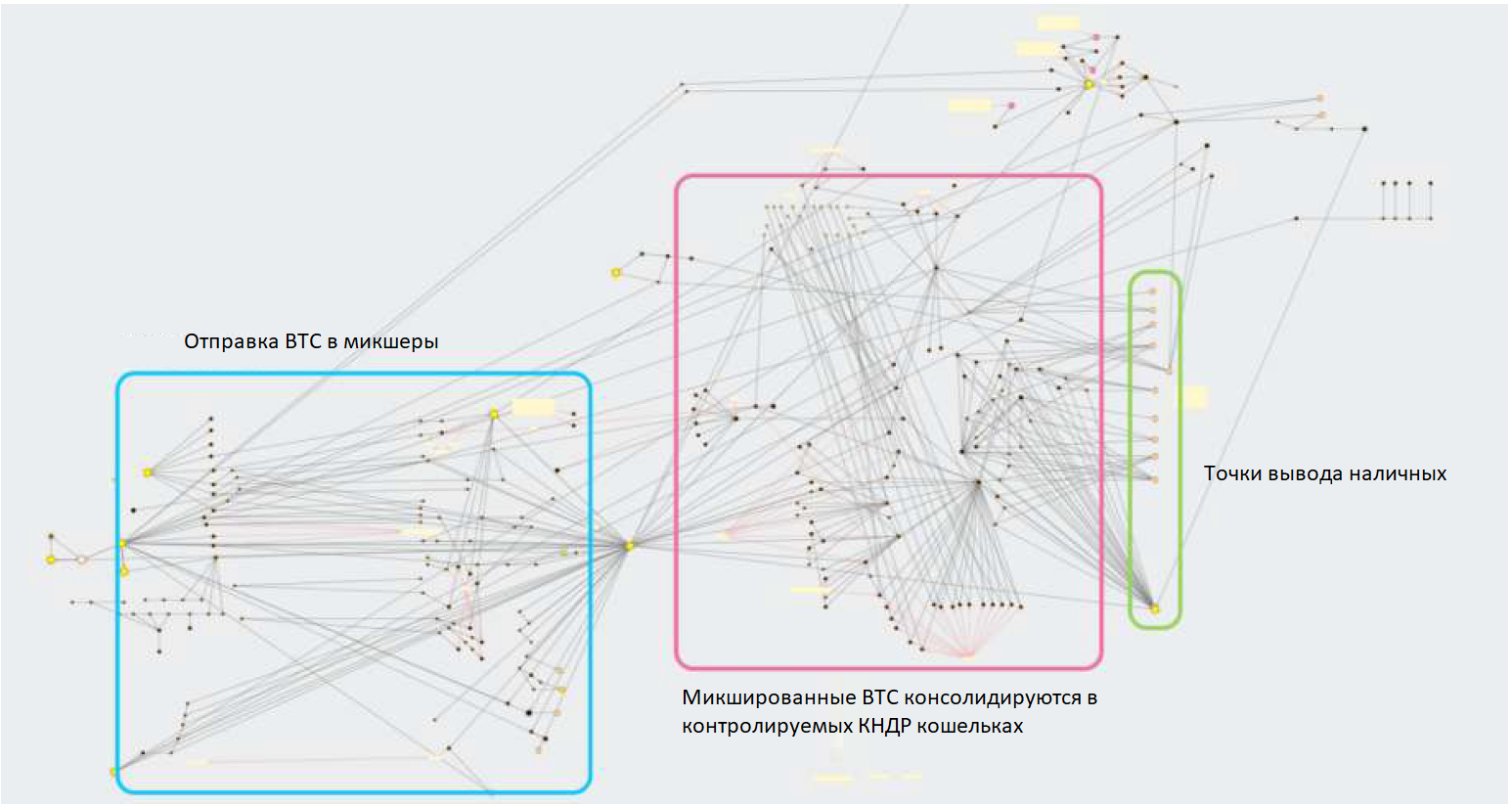

На самом деле, мы наблюдали массовое увеличение использования микшеров среди связанных с КНДР субъектов в 2021 году.

Рис.97.Используемые КНДР механизмы отмывания средств 2017-2021.

В этом году более 65% похищенных средств было отмыто с помощью микшеров, по сравнению с 42% в 2020 году и 21% в 2019 году, что говорит о том, что с каждым годом злоумышленники применяют более осторожный подход.

Зачем нужны микшеры? Отмывание денег – системный процесс, и использование многочисленных микшеров - программных инструментов, которые объединяют и шифруют криптовалюты с тысяч адресов - является расчетливой попыткой скрыть происхождение незаконно нажитых криптовалют, при переводе в фиат.

Почему DeFi? Платформы DeFi обеспечивают ликвидность для широкого спектра токенов ERC-20 и альткоинов, которые иначе не могут быть конвертированы в наличные. Когда происходит обмен на ETH или BTC, они становятся гораздо более ликвидными, и появляется возможность использовать большее количество микшеров и бирж. Более того, платформы DeFi не принимают на хранение средства пользователей, а многие из них не собирают информацию о клиентах, что означает, что киберпреступники могут использовать эти платформы, не замораживая активы и не раскрывая своей личности.

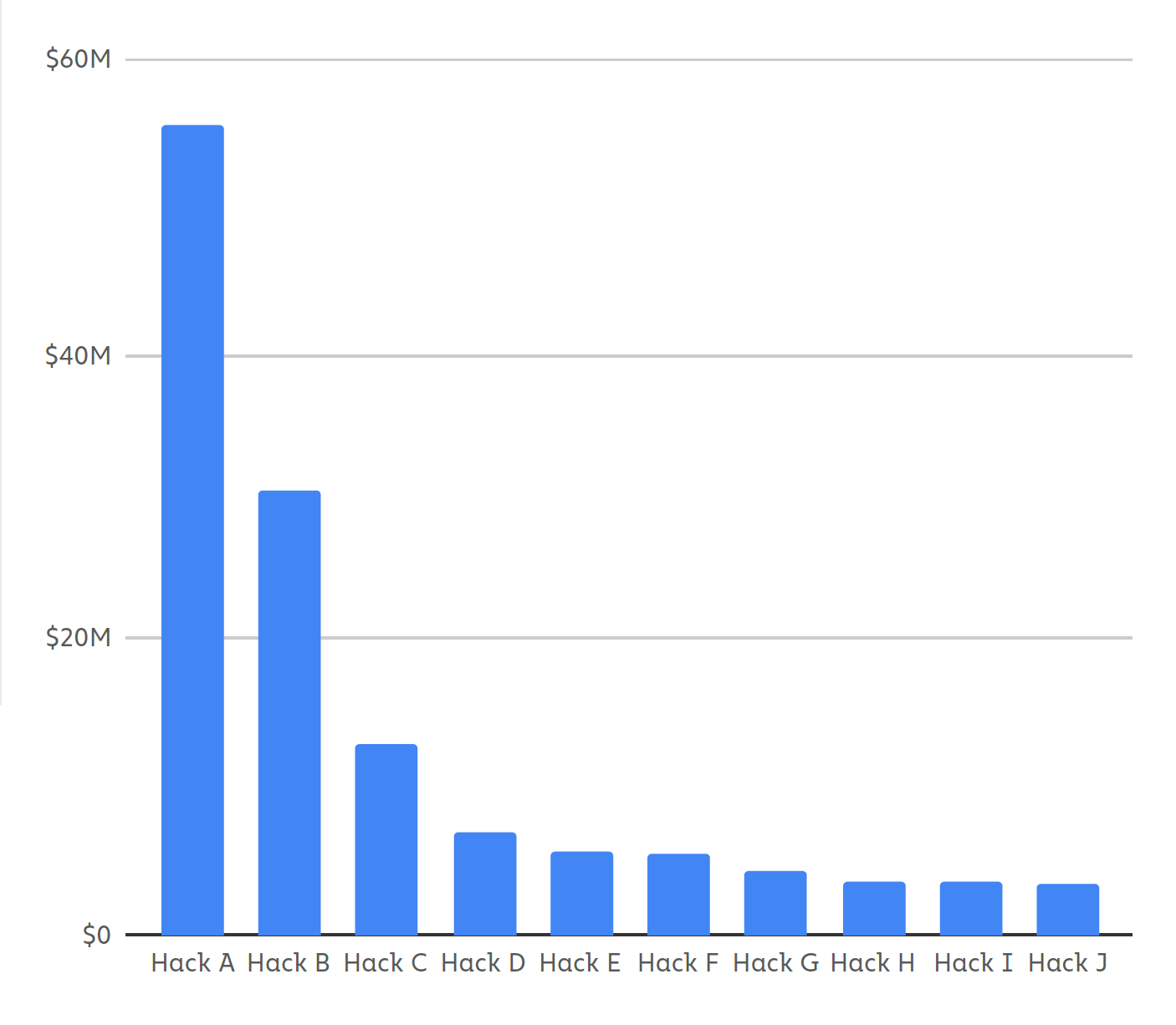

Запасы КНДР: старая криминальная криптовалюта на $170 млн

Chainalysis выявил 170 миллионов долларов, представляющие собой краденные средства 49 отдельных взломов в период с 2017 по 2021 год - на текущих счетах, которые предположительно контролируются Северной Кореей, но еще не отмыты. Ниже перечислены балансы десяти крупнейших кошельков в долларовом эквиваленте.

Рис.98.Крупнейшие не отмытые криптовалютные активы Северной Кореи.

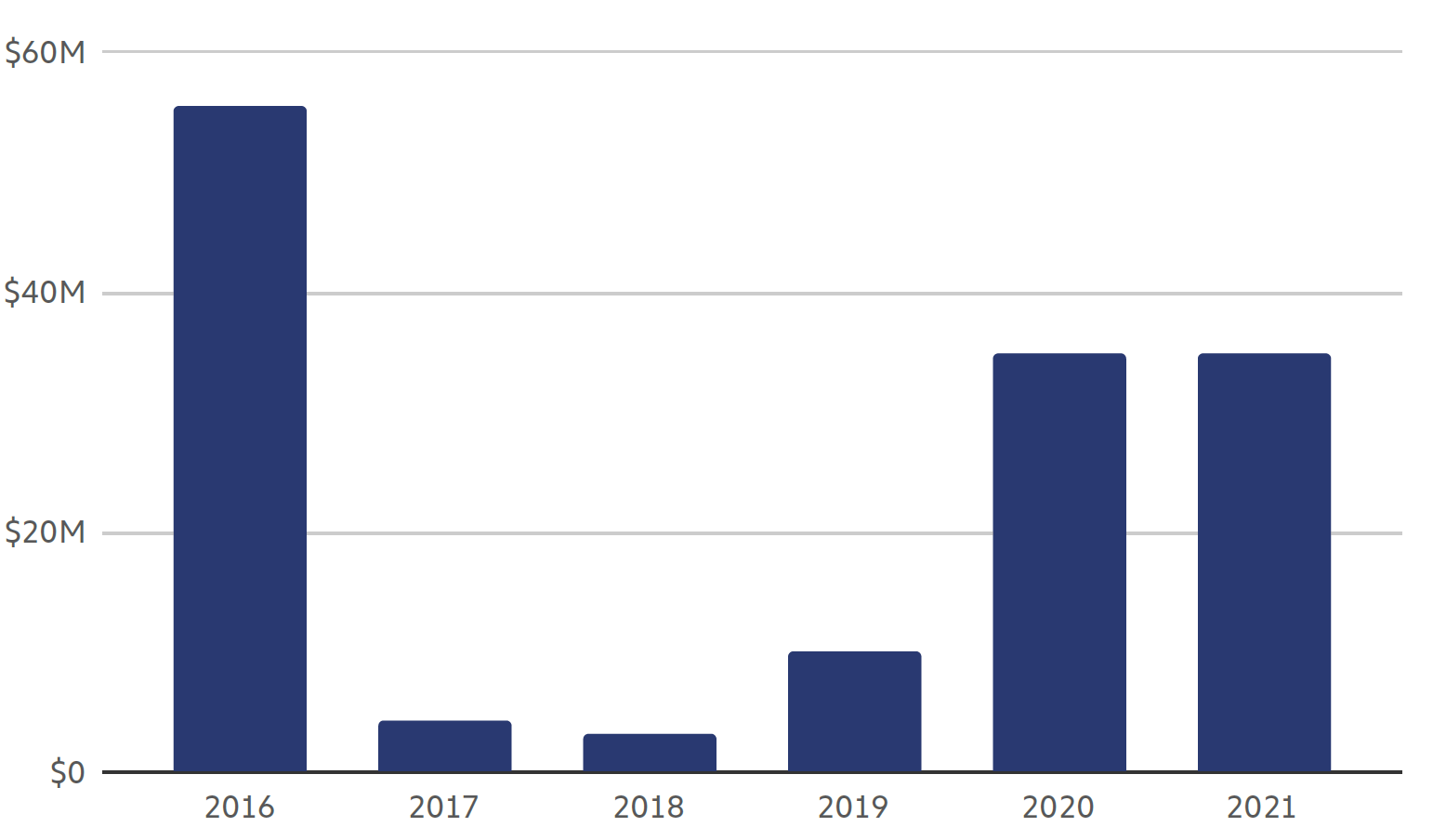

Из общего объема авуаров КНДР примерно $35 млн. были получены в результате атак в 2020 и 2021 годах. Для сравнения, более $55 млн. были получены в результате атак, проведенных в 2016 году, что означает, что КНДР располагает огромными не отмытыми балансами шестилетней давности.

Рис.99.Общий объем криптовалют, принадлежащих северокорейским держателям с корреляцией с датами атак 2016-2021.

Это говорит о том, что связанные с КНДР хакеры не всегда быстро проводят краденную криптовалюту через процесс отмывания. Неясно, почему хакеры до сих пор хранят эти средства, но, возможно, они надеются, что интерес правоохранительных органов к этим делам угаснет, и они смогут обналичить их не засветившись.

Какова бы ни была причина, длительность периода, в течение которого злоумышленники готовы хранить эти средства говорит об осторожности и отсутствии отчаянной или поспешной активности.

Обмен, микширование, консолидация, обналичка: Как связанные с Северной Кореей хакеры отмыли $91 млн. после взлома биржи

В августе одна криптовалютная биржа объявила, что неавторизованный пользователь получил доступ к некоторым кошелькам, которыми она управляла. Накануне вечером 67 различных токенов ERC-20, а также большое количество Ether и Bitcoin были перемещены с этих кошельков на счета, контролируемые стороной, работающей от имени КНДР.

Затем злоумышленник использовал децентрализованные протоколы для обмена различных токенов ERC-20 на Ether. Затем они смешивали Ether, обменивали Ether на Bitcoin, смешивали Bitcoin, консолидировали Bitcoin в новые кошельки, а затем выводили средства на крипто-фиатные биржи, расположенные в Азии. В результате было отмыто около $91,35 млн. в криптоактивах.

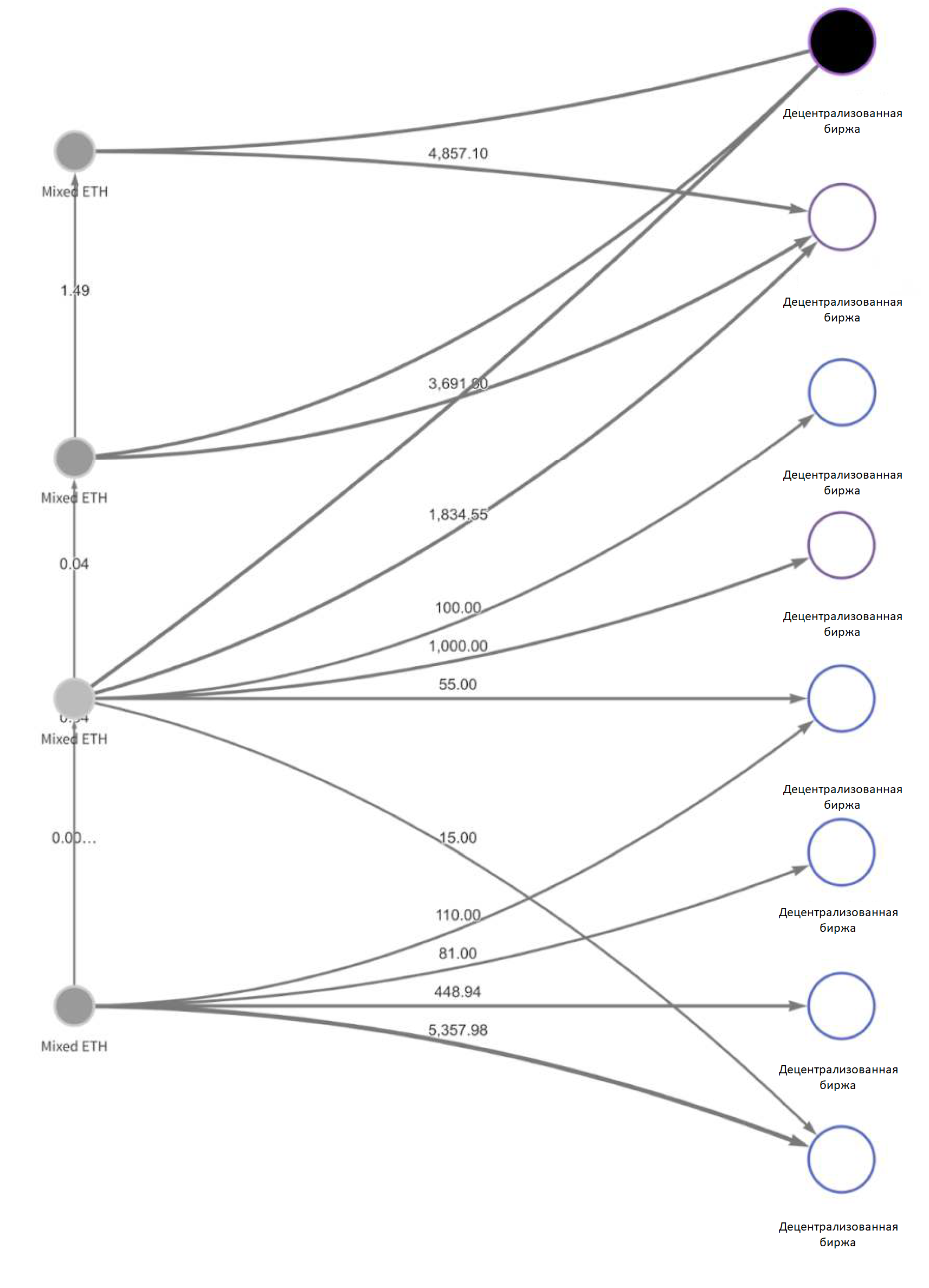

Ниже мы визуализировали каждый этап процесса отмывания в Chainalysis Reactor.

Этап 1: Краденные токены ERC-20 обмениваются на Ether на DEX:

Рис.100.Схема первого этапа атаки.

Затем вновь приобретенный Ether смешивался, а затем снова обменивался.

Этап 2: Смешанный Ether депонируется на DEX и CEX для обмена на Bitcoin.

Рис.101.Схема второго этапа атаки.

Этап 3: Движение украденных средств после обмена на Bitcoin.

Рис.102. Схема третьего этапа атаки.

В конце этого процесса злоумышленники переводят Bitcoin на централизованные биржи, расположенные в основном в Азии, где его, скорее всего, обменивают на фиатную валюту, например, китайский ренминби, что позволяет им наконец получить доступ к деньгам, полученным в результате взлома.

Северокорейские хакеры - передовая комплексная угроза для криптовалютной индустрии

Все эти действия, вместе взятые, рисуют портрет страны, которая поддерживает криптовалютные преступления в огромных масштабах. Систематически и изощренно резиденты Северной Кореи - будь то Lazarus Group или другие преступные синдикаты - закрепили за собой статус передовой постоянной угрозы для криптовалютной индустрии в 2021 году.

Тем не менее, прозрачность, присущая многим криптовалютам, открывает путь вперед. С помощью инструментов анализа блокчейна команды по соблюдению нормативно-правового соответствия, следователи по уголовным делам и жертвы взлома могут проследить за перемещением краденных средств, воспользоваться возможностью заморозить или арестовать активы и привлечь к ответственности недобросовестных участников за совершенные преступления.

Русскоязычная криптопреступность

Русскоязычные киберпреступники ведут активную деятельность по распространению шифровальщиков и отмыванию денег с применением криптовалют

Россия является одной из ведущих стран по внедрению криптовалют, занимая 18-е место в нашем Глобальном индексе внедрения криптовалют. Однако история использования криптовалют в России не совсем позитивна. На отдельных лиц и базирующиеся в России группы - некоторые из которых в последние годы попали под санкции США - приходится непропорционально большая доля активности в нескольких формах криптовалютных преступлений.

В этом разделе мы рассмотрим две взаимосвязанные области российской экосистемы криптопреступности, которые в совокупности имеют серьезные последствия для кибербезопасности, нормативно-правового соответствия и национальной безопасности: шифровальщики и отмывание денег.

Русскоязычные киберпреступники задают тренды в распространении шифровальщиков

Россия уже давно является домом для самых опытных хакеров в мире. По мнению таких исследователей кибербезопасности, как Брайан Кребс, это в значительной степени объясняется тем, что в стране превосходное образование в области компьютерных наук в сочетании с неясными экономическими перспективами даже для тех, кто имеет навыки в этой области. Учитывая эту специфику, неудивительно, что Россия лидирует по количеству программ-выкупов. Степень доминирования штаммов шифровальщиков, происходящих из русскоязычных стран, просто шокирует.

Прежде чем мы погрузимся в данные, небольшое пояснение: мы обычно связываем конкретные шифровальщики с русскоязычными киберпреступниками по одному из трех критериев:

- Evil Corp. Evil Corp - это базирующаяся в России киберпреступная организация, которая занимается распространением программ-вымогателей и руководство которой предположительно может быть связано с государственными органами.

- Отказ от распространения в странах СНГ. Многие штаммы шифровальщиков содержат код, который предотвращает шифрование файлов, если обнаруживает, что операционная система жертвы находится в стране СНГ. В других случаях операторы даже передавали дешифраторы для восстановления доступа к файлам после того, как узнавали, что их жертвой случайно стала русскоязычная организация. Мы можем отнести шифровальщики, избегающие работы в странах СНГ, к российским киберпреступникам, хотя и с меньшей степенью уверенности, поскольку некоторые из них могут базироваться в других странах СНГ.

- Другие связи: язык, местонахождение партнерок и т. д. Существует несколько других характеристик шифровальщиков, которые могут указывать на то, что штамм, скорее всего, базируется в странах СНГ. В качестве примера можно привести шифровальщиков, которые распространяют документы и объявления на русском языке или чьи партнеры с высокой степенью достоверности находятся в России.

Используя эти три критерия, мы показали на круговой диаграмме ниже долю общего дохода от шифровальщиков, приходящуюся на штаммы, связанные с русскоязычными хакерскими группами, в 2021 году.

Рис.103.Доходы от шифровальщиков, полученные русскоязычными хакерскими группами 2021.

В целом, около 74% доходов от шифровальщиков в 2021 году - более 400 миллионов долларов в криптовалюте - получили штаммы, которые, по мнению Chainalysis, с высокой вероятностью связаны с Россией в той или иной степени.

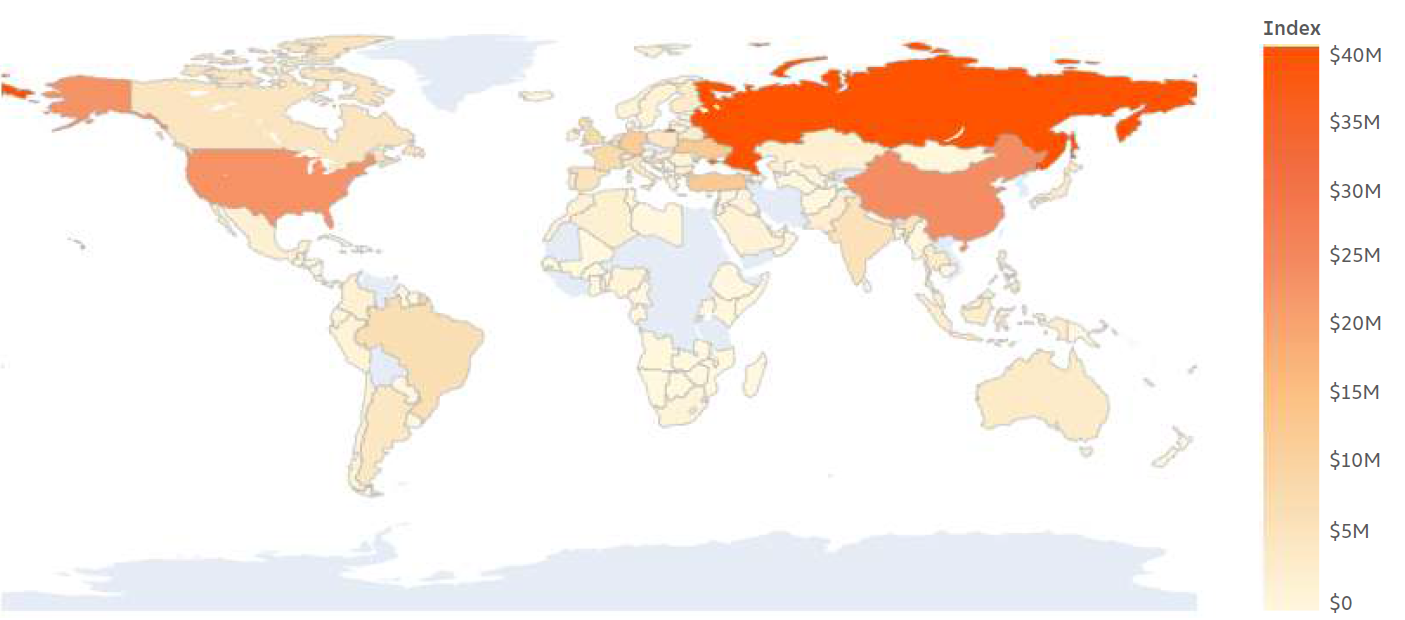

Анализ блокчейна в сочетании с данными о веб-трафике также говорит нам о том, что после атак вымогателей большая часть средств отмывается через сервисы, ориентированные в первую очередь на русскоязычных пользователей.

Рис.104.Оценка регионального распределения полученных шифровальщиками средств 2021.

По оценкам, 13% средств, отправленных с кошельков групп, использующих шифровальщики, были направлены пользователям, предположительно находящимся в СНГ, что больше, чем в любом другом регионе. Это подводит нас к еще одному моменту: огромное количество криптовалютного отмывания - не только средств, полученных от шифровальщиков, но и средств, связанных с другими формами киберпреступности - проходит через русскоязычные сервисы.

Отмывание средств с использованием криптовалют в «Москва-Сити»

В России расположено несколько криптовалютных предприятий, которые обрабатывали значительный объем транзакций с криминальных счетов. Для того чтобы проиллюстрировать масштаб проблемы, мы решили, что будет интересно рассмотреть предприятия со штаб-квартирой или со значительным присутствием в финансовом районе столицы России - Москва-Сити. Chainalysis отслеживает несколько десятков криптовалютных компаний, работающих только в Москва-Сити, которые способствуют отмыванию значительных сумм денег.

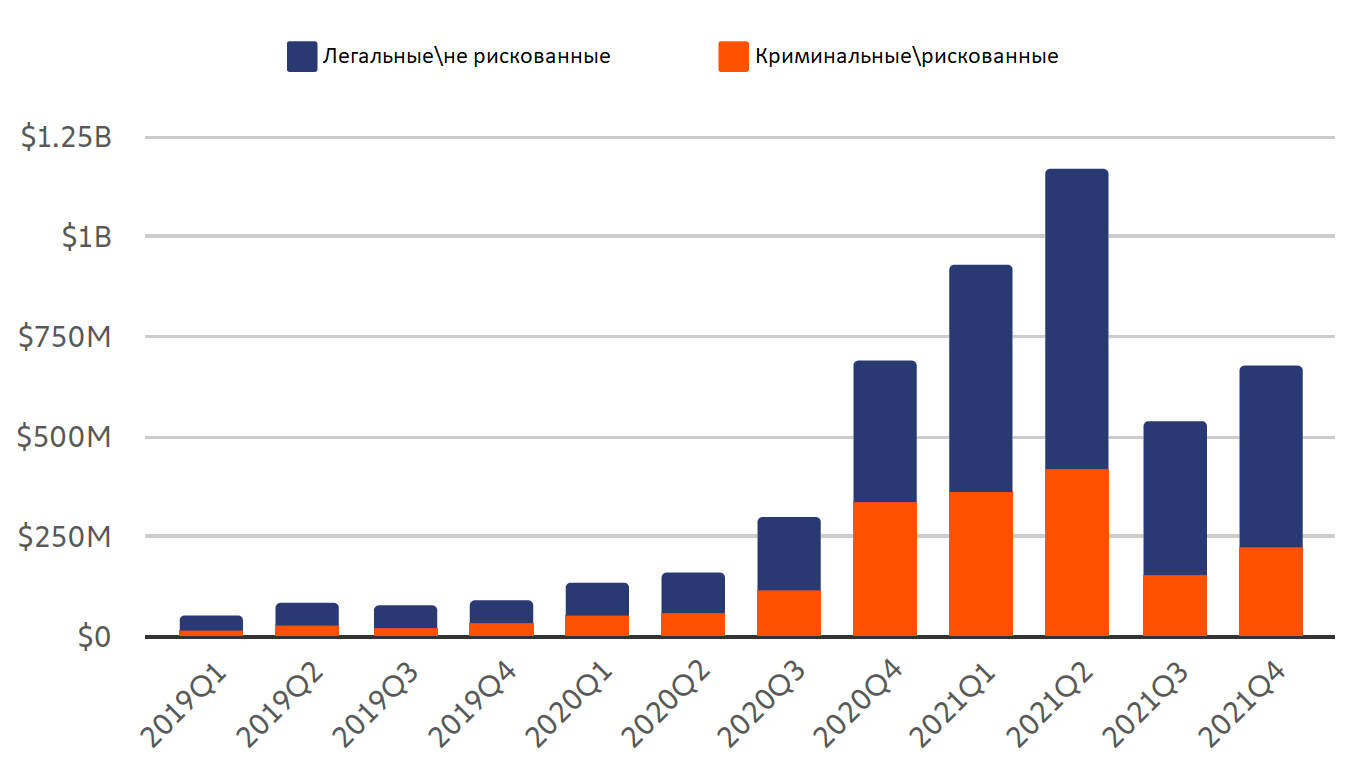

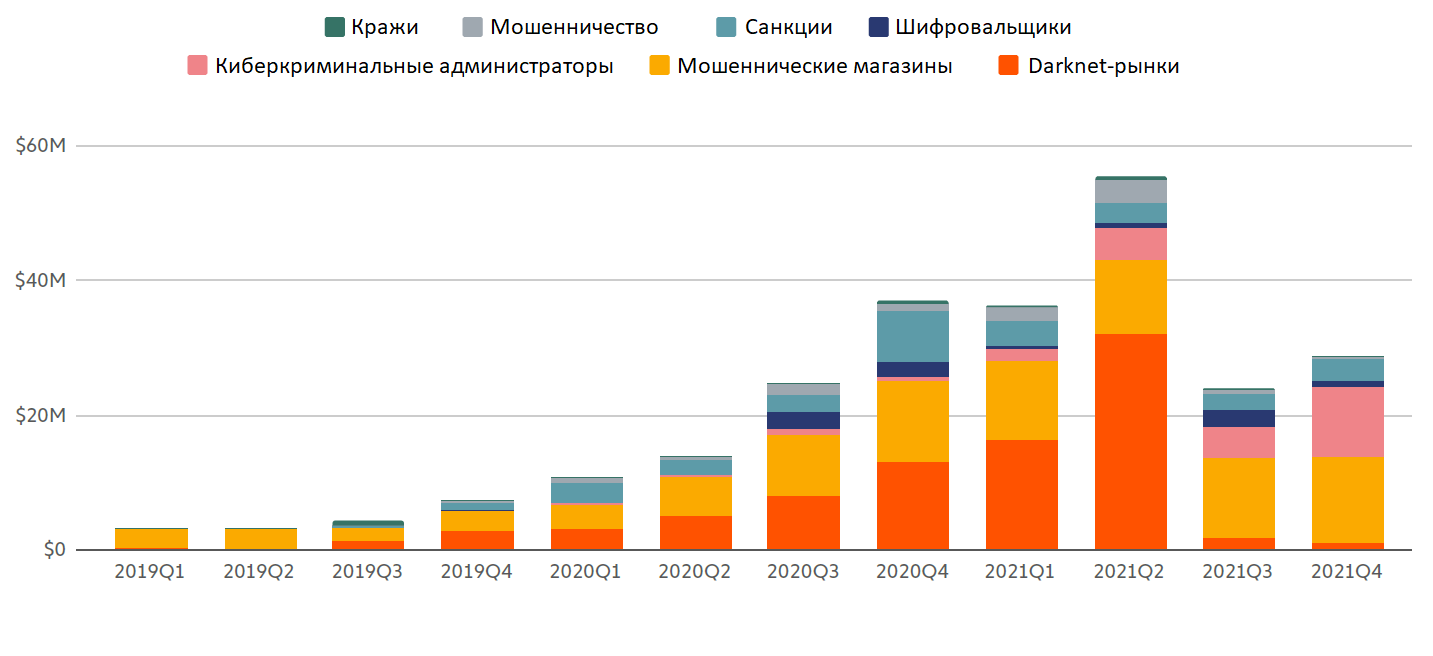

Рис.105.Общий оборот криптовалютного бизнеса в Москва-Сити 2019-2021.

Примечание: Под «рискованные» здесь подразумеваются счета, связанные с организациями, которые, хотя и не обязательно являются криминальными по своей сути, часто связаны с преступной деятельностью, например, высокорисковые биржи и микшеры.

В совокупности эти компании получают криптовалюту на сотни миллионов долларов ежеквартально, а во втором квартале 2021 года их общий объем достиг почти 1,2 миллиарда долларов. В каждом квартале на криминальные и рискованные адреса приходится от 29% до 48% всех средств, полученных криптовалютными предприятиями Москва-Сити. В общей сложности за трехлетний период исследования эти фирмы получили криптовалюту на сумму около $700 млн. со счетов, связанных с явно криминальной деятельностью, что составляет 13% от всех средств, полученных ими за это время. Откуда берутся эти криминальные средства?

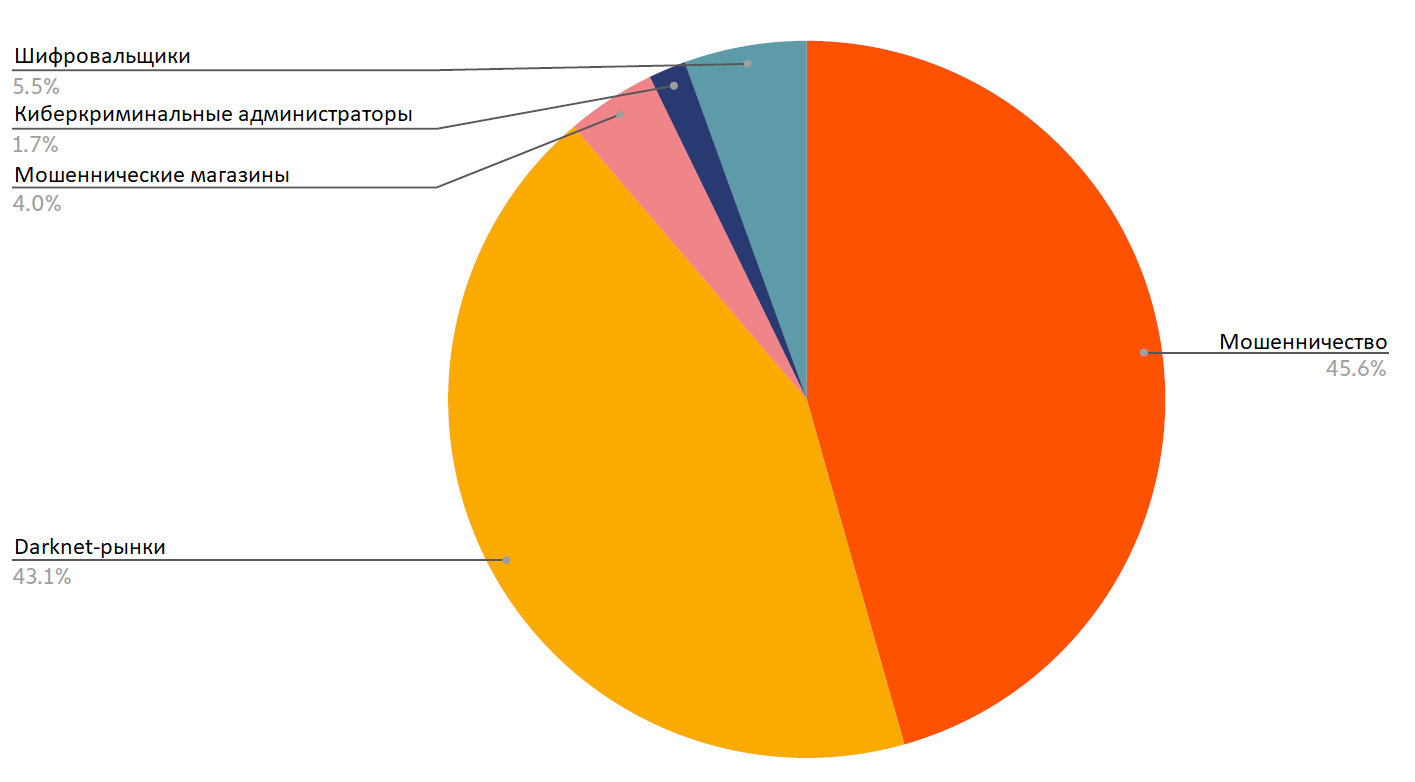

Рис.106.Криминальные транзакции в криптовалютные компании по видам преступлений 2019-2021 .

Примечание: «Киберкриминальный администратор» относится к счетам, которые были приписаны лицам, связанным с киберкриминальной организацией, например, с Darknet-рынком.

Подавляющее большинство отправленных криминальных криптовалют в период с 2019 по 2021 год составляют доходы от мошенничества - $313 млн. и Darknet-рынков - $296 млн. Шифровальщики занимают третье место - $38 млн.

В целом, отслеживаемые нами криптовалютные компании в Сити сильно различаются по роли, которую играет отмывание денег в их общем бизнесе. Некоторые из них настолько велики, что, несмотря на получение средств в размере миллионов долларов с криминальных счетов, эти средства составляют лишь 10% или менее от всей получаемой ими криптовалюты. Такие случаи можно объяснить скорее неосведомленностью компании, чем целенаправленной преступной деятельностью. Однако для других криптовалютных предприятий криминальные средства составляют до 30% и более от всей получаемой криптовалюты, что говорит о том, что эти фирмы, вероятно, предпринимают целенаправленные усилия для обслуживания киберпреступной клиентуры.

Интересно, что более половины предприятий, описанных выше, по некоторым данным, работали в одном и том же небоскребе Москва-Сити: башне «Федерация».

Рис.107. Башня «Федерация».

Башня «Федерация» - комплекс из двух небоскребов в самом центре Москвы - является одним из самых престижных зданий во всей России, в нем располагаются штаб-квартиры нескольких известных компаний, а стоимость жилых помещений достигает 36 миллионов долларов. Однако, как сообщают такие издания, как Bloomberg и New York Times, башня «Федерация» является домом для нескольких криптовалютных компаний, которые способствовали масштабному отмыванию денег, принимая средства с кошельков, вовлеченных в различные формы криптовалютных преступлений - особенно мошенничества, Darknet-рынков и атак шифровальщиков.

Рис.108.Перемещение криминальных средств в криптовалютные компании башни «Федерация» 2019-2021.

Ничто так не свидетельствует о росте экосистемы криптопреступности в России и способности киберпреступников действовать с очевидной безнаказанностью, как присутствие такого количества криптовалютных предприятий, связанных с отмыванием денег, в одной из самых известных достопримечательностей столицы.

Ниже мы приводим некоторые из криптовалютных компаний из Москва-Сити, которые способствовали отмыванию наибольшего количества средств или были замечены нами по другим причинам:

Анализ ряда криптовалютных предприятий Москва-Сити, способствовавших отмыванию средств 2019-2021.

|

Название |

Общие поступления 2019-2021 |

Криминальные поступления 2019-2021 |

% поступлений из криминальных источников 2019-2021 |

Примечание |

|

Garantex |

$2,114,431,000 |

$645,223,700 |

31% |

Получил более $10 млн. от различных шифровальщиков, включая NetWalker, Phoenix Cryptolocker и Conti. |

|

Eggchange |

$34,081,220 |

$3,705,827 |

11% |

Получил сотни тысяч долларов криптовалюты от Darknet-рынков, аферистов, мошеннических магазинов и операторов шифровальщиков. Основатель компании Денис Дубников был арестован за предполагаемую роль в оказании помощи операторам Ryuk в отмывании средств. |

|

Cashbank |

$45,400,600 |

$180,119 |

0.4% |

Хотя выявленная деятельность компании по отмыванию денег относительно невелика по объему, она размещает рекламу на форумах, часто посещаемых преступниками. |

|

Buy-bitcoin |

$41,604,170 |

$11,374,910 |

27% |

Получил $2,1 млн. от Darknet-рынков, $400 000 в виде краденных средств и $400 000 от банд шифровальщиков. |

|

Tetchange |

$21,903,700 |

$4,621,440 |

21% |

Получил более $1 млн. от Darknet-рынков и $600 000 от банд шифровальщиков. |

|

Bitzlato |

$2,000,077,000 |

$966,254,800 |

48% |

Получил $206 млн. от Darknet-рынков, $224,5 млн. от мошенников и $9 млн. от банд шифровальщиков. |

|

Suex |

$426,189,500 |

$158,856,100 |

37% |

Получил $24 млн. от мошенников, $20 млн. от Darknet-рынков и $12 млн. от банд шифровальщиков. Подпадал под санкции OFAC в 2021 году. |

Перспективы русскоязычной криптопреступности

В перспективе криптовалютную экосистему России могут ждать перемены, особенно в том, что касается преступной активности: в январе 2022 года российская полиция арестовала 14 аффилированных лиц организации REvil, занимающейся распространением шифровальщиков, что стало первым случаем, когда местные власти приняли меры против злоумышленников, распространяющих шифровальщики на территории страны. Впрочем, некоторые аналитики предположили, что эти аресты были дипломатическим актом, призванным ослабить напряженность в отношениях с Соединенными Штатами, и, возможно, не свидетельствуют о намерениях в дальнейшем всерьез бороться с шифровальщиками. В то же время, регуляторный статус криптовалют в России, похоже, находится в неопределенном состоянии: президент защищает криптовалютных майнеров, в то же время центральный банк рекомендует ввести полный запрет на любую криптовалютную деятельность.

Независимо от того, что ждет нас в будущем, важно понимать, как обстоят дела сейчас: русскоязычные киберпреступные организации являются одними из крупнейших исполнителей криптовалютных преступлений - особенно атак шифровальщиков - а местные криптовалютные предприятия предоставляют услуги по отмыванию денег, которые способствуют этой деятельности. В 2021 году наблюдалась положительная динамика в борьбе с этой проблемой, начиная с ареста средств организации DarkSide и заканчивая санкциями в отношении Suex и Chatex. Chainalysis надеется на сотрудничество с российскими правоохранительными органами, регуляторами и специалистами по соблюдению нормативно-правового соответствия в 2022 году, чтобы сохранить эту динамику.

Иран

Майнинг Bitcoin помогает Ирану игнорировать санкций запада

До начала 2022 года Иран находился под одними из самых серьезных санкционных давлений со стороны США среди всех стран. По данным Управления по контролю за иностранными активами Казначейства США (OFAC), американским юридическим и физическим лицам фактически запрещено совершать сделки с иранскими предприятиями, включая крупнейшие финансовые учреждения и центральный банк. Некоторые представители иранского правительства призывают страну использовать криптовалюты для обхода этих санкций, и майнинг Bitcoin может предоставить идеальную возможность для этого. Будучи одним из крупнейших в мире производителей энергии, Иран обладает недорогим электричеством, необходимым для дешевой добычи таких криптовалют, как Bitcoin, обеспечивая Ирану финансовые потоки, которые санкции США не могут остановить.

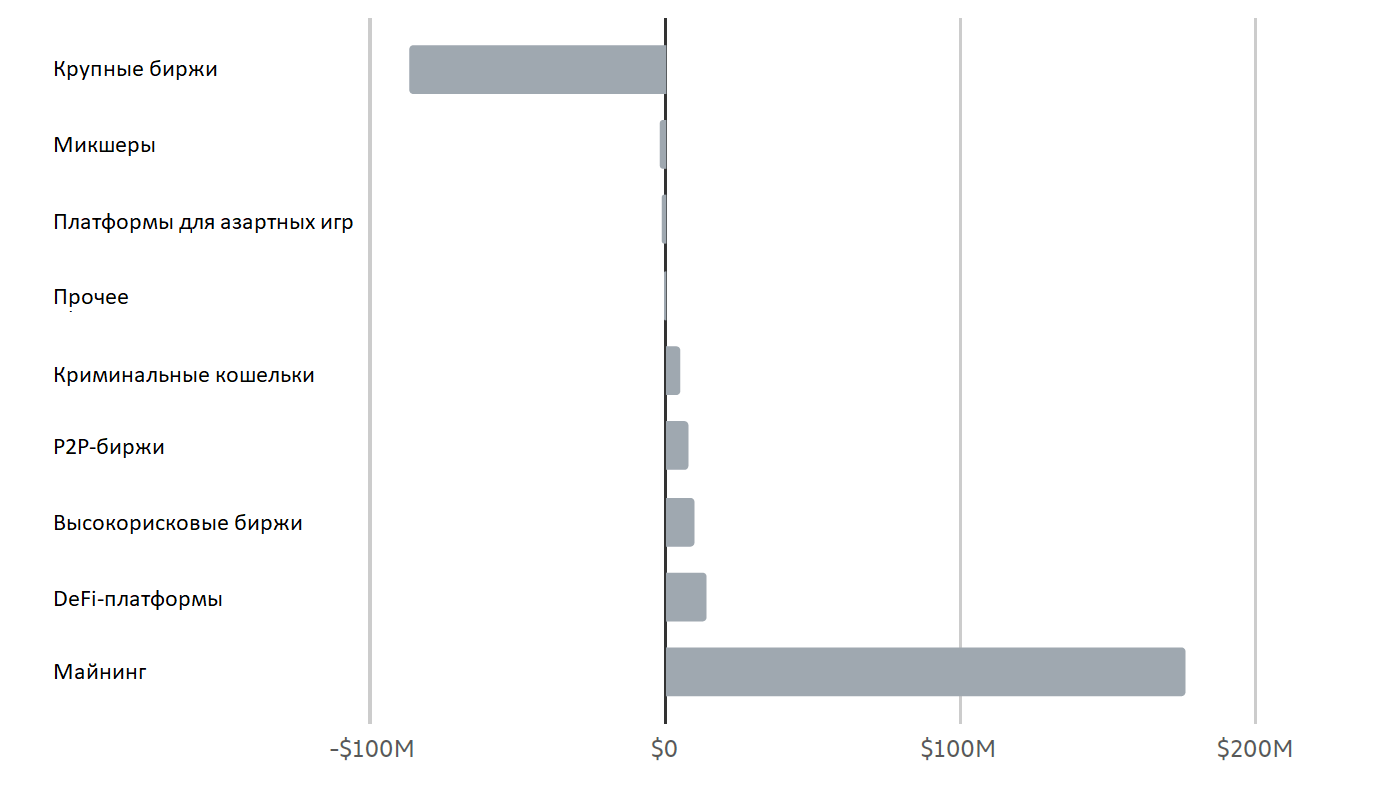

Наше исследование показывает, что иранский майнинг идет полным ходом и в удивительно крупных масштабах. С 2015 по 2021 год мы обнаружили, что через майнинг Bitcoin в иранские сервисы поступило более 186 миллионов долларов, причем большая часть из них - за последний год.

Рис.109.Входящие и исходящие переводы иранских сервисов 2015-2021.

Иранские государственные деятели хорошо осведомлены об этой возможности. В 2019 году правительство Ирана создало режим лицензирования для майнинга криптовалют. А в марте 2021 года аналитический центр офисы президента Ирана выпустил доклад, в котором подчеркивались преимущества этого режима.

Но затраты не ограничиваются только электроэнергией. В этом году правительству Ирана пришлось дважды запретить майнинг Bitcoin из-за частых отключений электричества, во многих из которых государственное энергетическое агентство Ирана обвинило нелицензированный майнинг Bitcoin. А нелицензированные майнеры, со своей стороны, якобы составляют «около 85%» всего майнинга в стране, по словам президента Ирана.

Данная ситуация открывает новые риски для криптовалютных компаний. Теоретически, американские компании могут столкнуться со штрафами или даже уголовным преследованием, если их уличат в нарушении санкций OFAC, которые запрещают американским лицам или компаниям обслуживать финансовые счета, принадлежащие иранским резидентам. Чтобы значительно снизить эти риски, компании могут попытаться контролировать контакты с иранскими майнерами.

Важно также отметить, что связь с санкциями более ослаблена на уровне транзакций/вознаграждения за майнинг. Если бы американский бизнес участвовал в транзакции, а комиссионные, выплаченные в результате этой транзакции, были получены иранским майнером, плательщик и получатель не имели бы права голоса в отношении того, кто может получить эти комиссионные - получатель которых автоматически определяется протоколом Bitcoin. На сегодняшний день санкционные риски наиболее заметны, когда американский бизнес совершает сделки непосредственно с самим майнером.

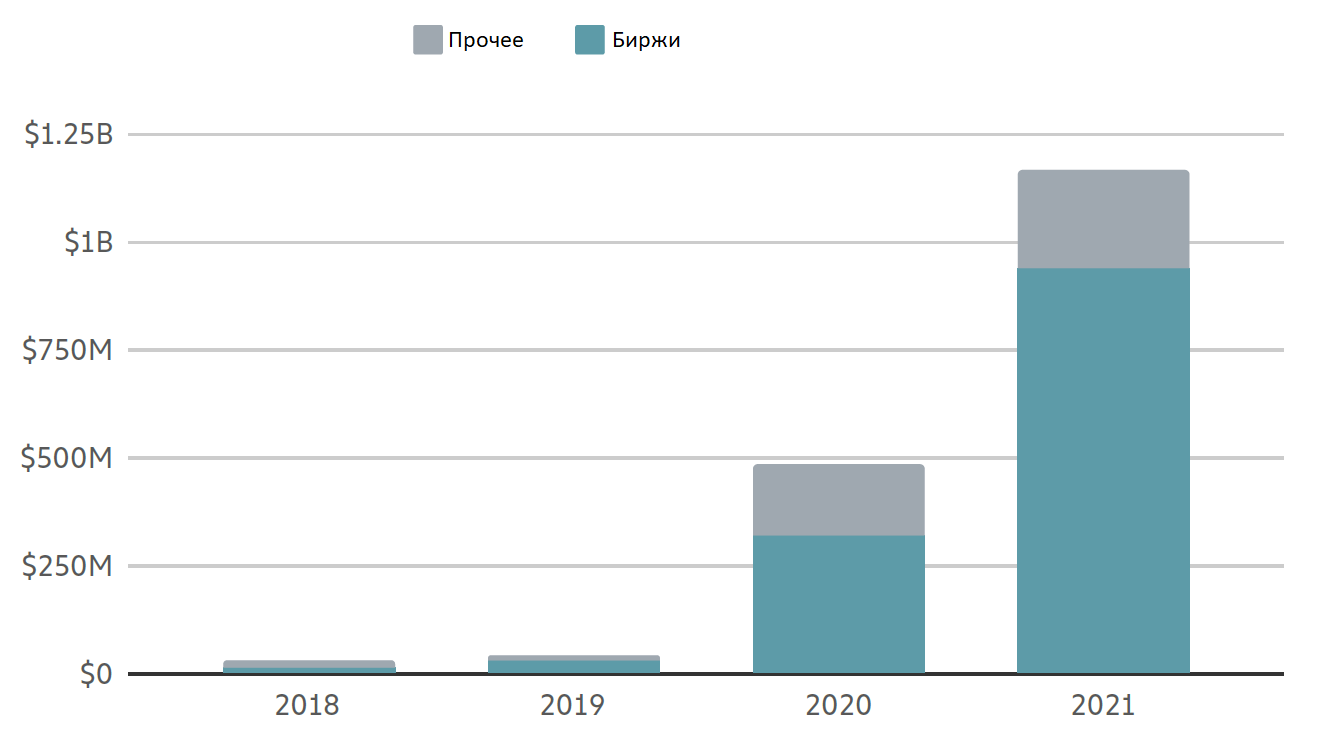

Однако многие биржи, работающие в юрисдикциях без активных санкций, продолжают предоставлять финансовые сервисы иранским компаниям. Фактически, в 2021 году сервисы за пределами Ирана получили от иранских сервисов $1,16 млрд - более чем в два раза больше, чем в прошлом году.

Рис.110.Объем исходящих транзакций иранских сервисов по направлениям 2018-2021.

Перевод средств из майнинговых пулов в иранские сервисы и сервисы более широкой криптовалютной экосистемы является ключевым коридором, через который Иран обходит санкции. В следующем разделе мы проиллюстрируем наиболее распространенные пути достижения этой цели.

От майнинговых пулов до основных бирж: визуализация обхода санкций Ираном

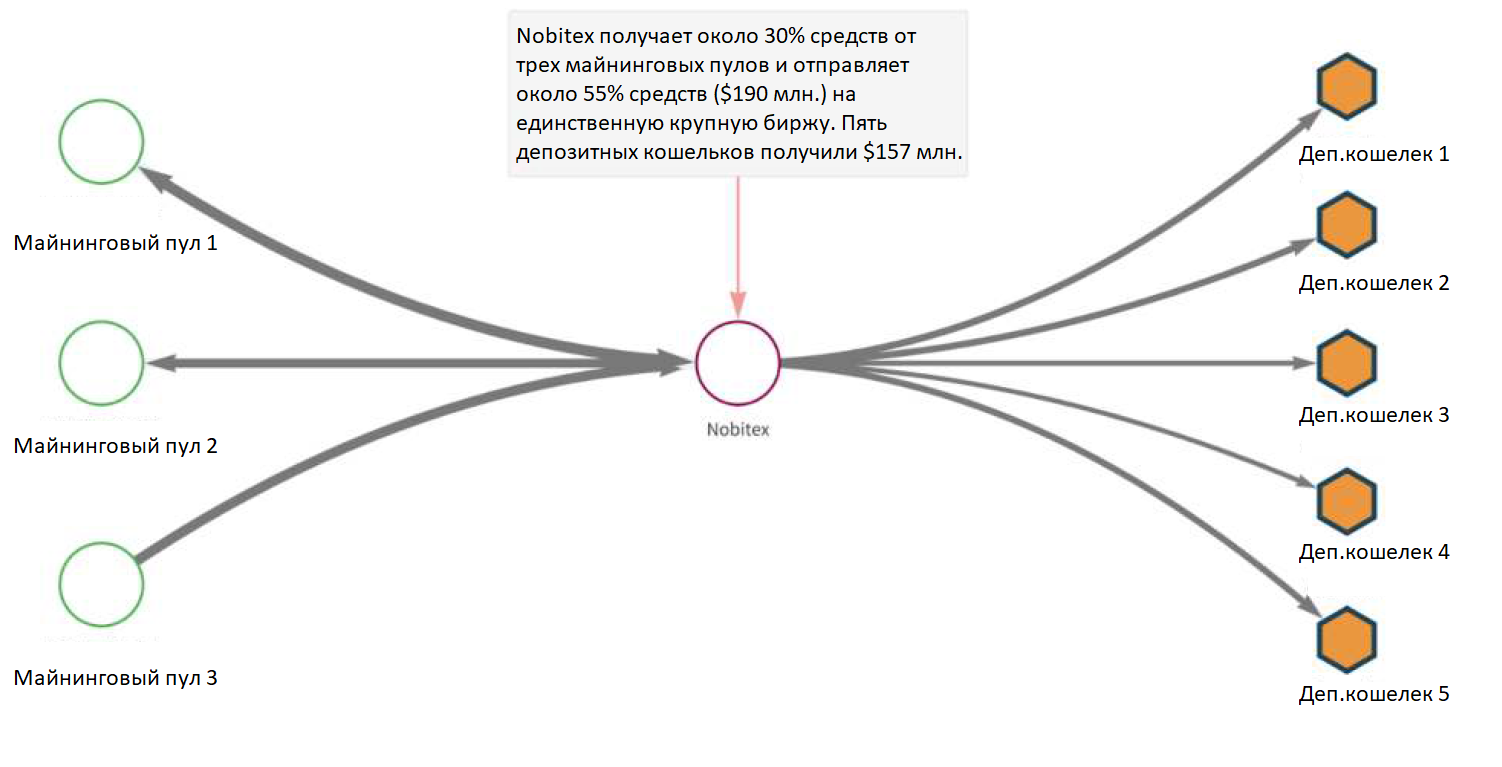

С помощью анализа блокчейна мы можем определить несколько сервисов, позволяющих Ирану обходить санкции. Используя Chainalysis Reactor, мы визуализируем ниже поток средств от трех майнинговых пулов к одной основной бирже через Nobitex.ir, крупнейшую иранскую криптовалютную биржу.

Рис.111.Схема движения средств Nobitex.ir.

Эти же пулы имеют схожую степень взаимодействия со второй по величине иранской бирже Wallex.ir.

Рис.112.Схема движения средств Wallex.ir.

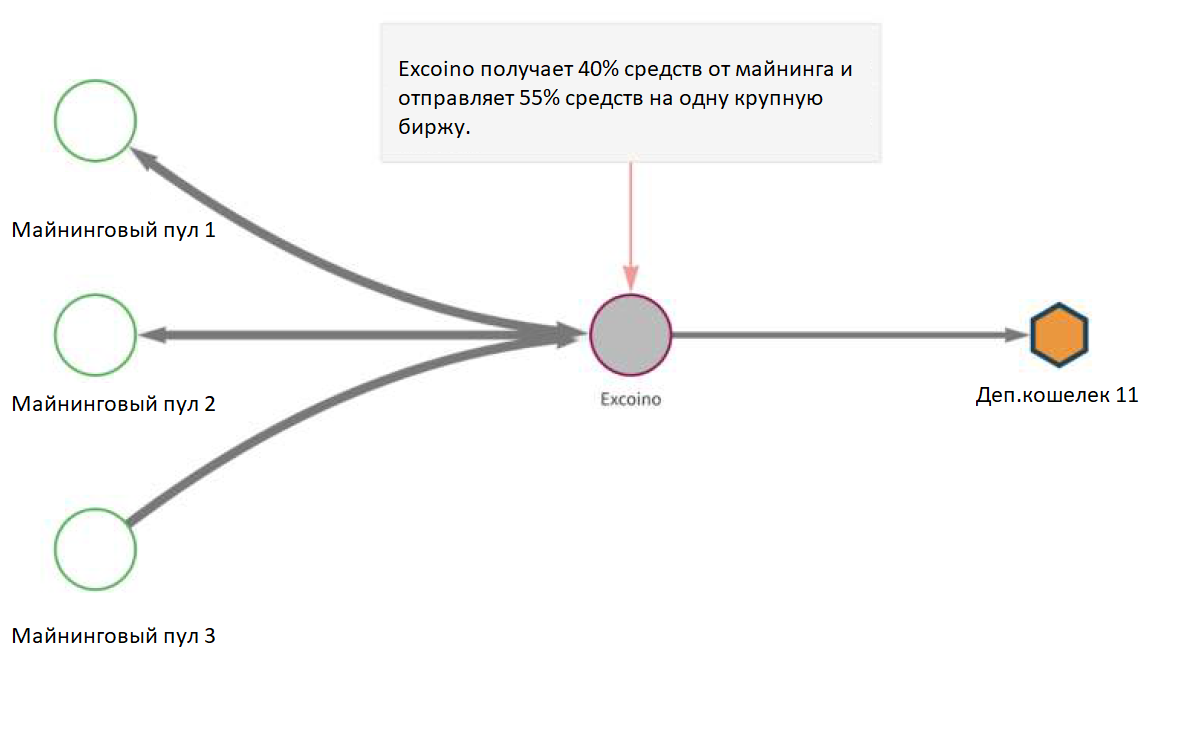

И схожие степени взаимодействия с третьей по величине биржей Ирана, Excoino.com.

Рис.113.Схема движения средств Excoino.com.

Несмотря на большой отток средств в сторону Ирана, каждый из вышеперечисленных майнинговых пулов имеет соглашение об условиях обслуживания, прямо запрещающее работу иранских пользователей. На сайте одного из этих пулов указано, что, пользуясь сервисом, пользователь гарантирует, что он не подвергается экономическим санкциям и не является гражданином Ирана. На двух других сайтах пользователи должны подтвердить, что они не являются резидентами Ирана или любой другой юрисдикции, где предоставляемые услуги ограничены.

Тем не менее, на момент выхода данного отчета каждый из перечисленных выше майнинговых пулов продолжает отправлять средства на иранские сервисы.

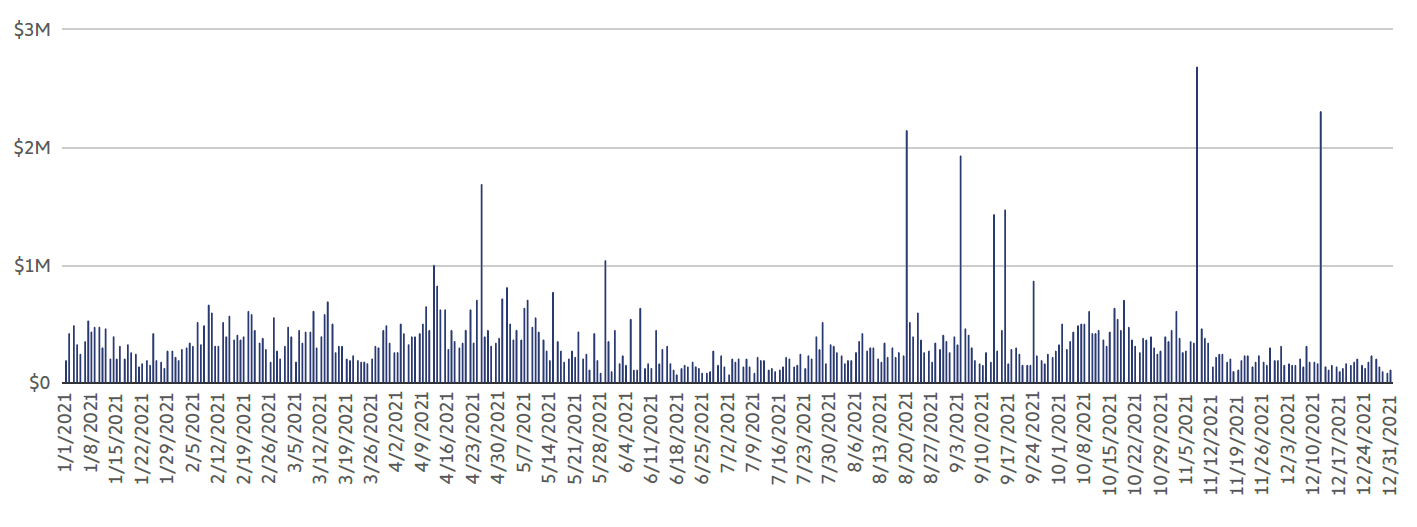

Чтобы получить полную картину отношений иранских сервисов с миром майнинга, мы также измерили ежедневные потоки от всех майнинговых пулов ко всем иранским сервисам в 2021 году - включая те, которые не добывают Bitcoin.

Мы обнаружили, что с 1 января по 31 декабря отток средств из майнинговых пулов в иранские

сервисы в среднем составлял около 343 000 долларов криптовалюты в день, примерно 80% из них

которой составлял Bitcoin.

Рис.114.Ежедневный объем криптовалюты, получаемой иранскими сервисами от майнинговых пулов 2021.

Поскольку наша модель охватывает только те майнинговые пулы, которые отправляют средства, в частности, иранским сервисам, оценка дохода Ирана от майнинга Bitcoin с 2015 по 2021 год в $186 млн., скорее всего, занижена. На самом деле, другие майнинговые пулы могут поддерживать гораздо больший объем иранской майнинговой деятельности, чем три пула, которые мы выявили здесь, и, учитывая, что ежемесячная доля Ирана в мировом хешрейте оценивается в 3,11%, это, вероятно, так и есть. Поэтому данную оценку следует рассматривать как нижнюю границу.

Последствия для государственных учреждений, финансовых институтов и криптовалютных компаний

Поскольку Иран все активнее использует криптовалюты, мы советуем заинтересованным государственным учреждениям внимательно следить за развитием ситуации. Чтобы избежать риска нарушения санкций, мы рекомендуем американским криптовалютным компаниям и финансовым учреждениям делать то же самое. Компании могут автоматически отслеживать транзакции с иранскими организациями с помощью Chainalysis KYT, а государственные органы могут идентифицировать контрагентов этих транзакций с помощью Reactor.

О Chainalysis

Chainalysis - это компания, занимающаяся анализом blockchain. Мы предоставляем данные, программное обеспечение, услуги и проведение исследований для государственных учреждений, бирж, финансовых институтов, страховых компаний и компаний, занимающихся вопросами кибербезопасности в более чем 50 странах. Наша платформа позволяет проводить расследования, управлять рисками и обеспечивать соответствие требованиям регуляторов. Она использовалась для расследования некоторых наиболее резонансных кибер-преступлений и внесла огромный в клад в обеспечение безопасности использования крипто-валют. При поддержке Accel, Addition, Benchmark, Ribbit и других ведущих компаний венчурного капитала, Chainalysis укрепляет доверие к blockchain и способствует развитию финансовой свободы и безопасности. Для получения дополнительной информации посетите сайт www.chainalysis.com.

Источник: https://go.chainalysis.com