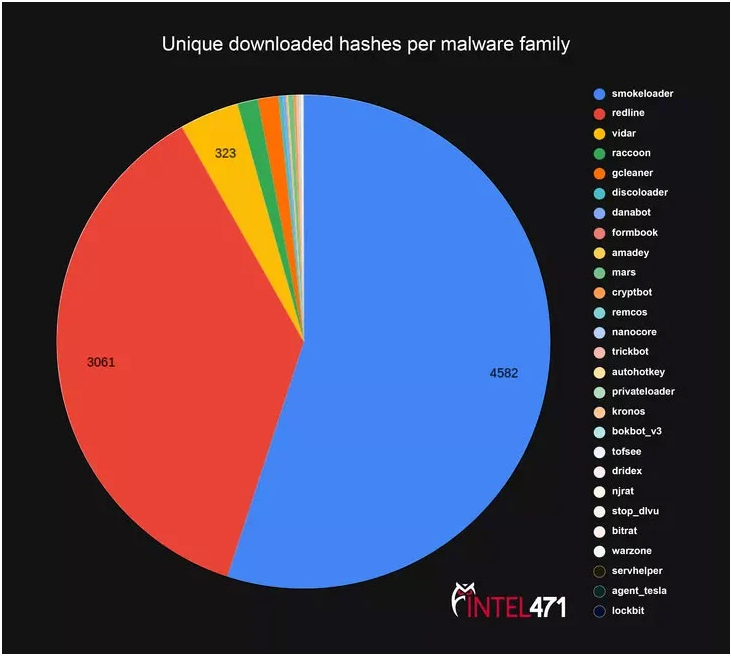

Детальное изучение сервиса распространения вредоносных программ под названием «PrivateLoader» выявило его решающую роль в доставке различных вредоносов, таких как SmokeLoader, RedLine Stealer, Vidar, Raccoon, и GCleaner, по крайней мере, с мая 2021 года.

Загрузчики - это вредоносные программы, используемые для загрузки дополнительных исполняемых файлов на зараженную машину. С помощью вредоносных сервисов Pay-Per-Install (PPI), таких как PrivateLoader, операторы вредоносных программ платят владельцам сервисов за то, чтобы их полезная нагрузка «устанавливалась» на основе списка предоставленных целей.

«Доступность и умеренная стоимость позволяют операторам вредоносных программ использовать эти сервисы в качестве еще одного оружия для быстрого, массового и геотаргетированного заражения вредоносными программами» - сообщается в новом отчете компании Intel 471, предоставленном изданию The Hacker News.

Программа PrivateLoader написан на языке C++ и предназначен для получения URL-адресов вредоносных полезных нагрузок, которые должны быть развернуты на зараженном узле. При этом распространение в основном опирается на сеть фишинговых сайто, которые были подстроены так, чтобы появляться на видном месте в результатах поиска с помощью методов SEO-оптимизации, направленных на пользователей, ищущих пиратское программное обеспечение.

Административная панель, используемая PPI-сервисом, предлагает множество функций, включая добавление новых пользователей, настройку ссылки на устанавливаемый код, изменение геотаргетинга в зависимости от кампании и даже шифрование загрузочного файла.

Распространенные семейства вредоносов, продвигаемые PrivateLoader, включают трояны удаленного доступа, банковские вредоносные программы и шифровальщики, такие как DanaBot, Formbook (XLoader), CryptBot, Remcos, NanoCore, TrickBot, Kronos, Dridex, NjRAT, BitRAT, Agent Tesla, и LockBit.

«PPI-сервисы были опорой киберпреступности на протяжении десятилетий» - заявляют исследователи. «Как и широкие слои населения, преступники будут стремиться к программному обеспечению, которое предоставляет им широкий спектр возможностей для легкого достижения своих целей».

Источник: https://thehackernews.com