Активная кампания по шпионажу была приписана группе злоумышленников, известной как «Molerats», которая использует легальные облачные сервисы - такие как Google Drive и Dropbox - для размещения полезных нагрузок вредоносного ПО, а также для CnC-управления и извлечения данных с объектов на Ближнем Востоке.

По данным компании Zscaler, специализирующейся на облачной информационной безопасности, кибератака ведется по меньшей мере с июля 2021 года, продолжая предыдущие попытки группы провести разведку на целевых узлах и похитить конфиденциальную информацию.

Группа Molerats, также известная как TA402, Gaza Hackers Team и Extreme Jackal, является продвинутой хакерской командой, которая в основном ориентирована на организации, действующие на Ближнем Востоке. В связанных с этой группой атаках использовались геополитические и военные темы, чтобы убедить пользователей открыть вложения Microsoft Office и перейти по вредоносным ссылкам.

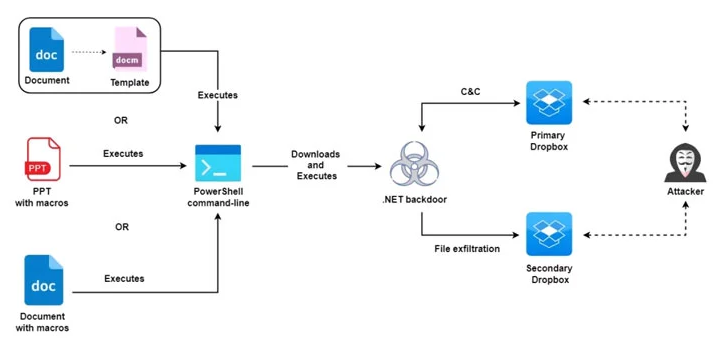

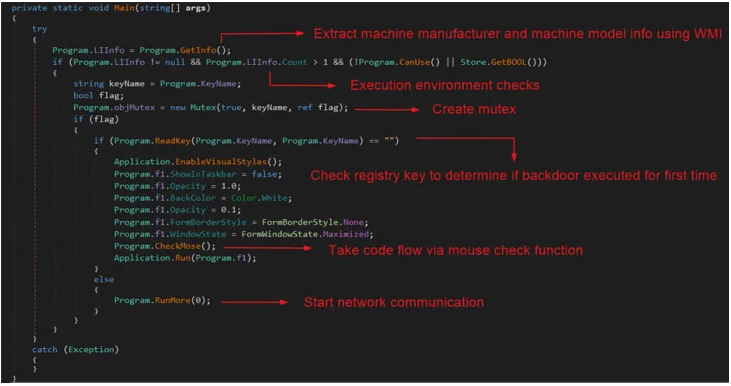

Последняя кампания, подробно описанная Zscaler, не отличается от прочих: в ней используются ложные темы, связанные с текущими конфликтами между Израилем и Палестиной, для доставки .NET-бэкдора на целевые системы. Бэкдор, в свою очередь, использует API Dropbox для установления связи с контролируемым противником сервером и извлечения данных.

Имплант, который использует специальные командные коды для управления зараженной машиной, поддерживает возможности создания моментальных снимков, разведки файловой системы и загрузки файлов в соответствующие каталоги, а также выполнения произвольных команд. Изучая инфраструктуру атакующих, исследователи обнаружили как минимум пять учетных записей Dropbox, использовавшихся для этих целей.

«Жертвы этой кампании были выбраны намеренно, они включали критически важных членов банковского сектора в Палестине, людей, связанных с палестинскими политическими партиями, а также правозащитников и журналистов в Турции» - заявили исследователи Zscaler ThreatLabz Сахил Антил и Судип Сингх.

Источник: https://thehackernews.com