Хакерская группа под названием «Tardigrade» связана с кибератаками в этом году на две биопроизводственные компании с помощью кастомного загрузчика вредоносного ПО.

Согласно оповещению, опубликованному Центром обмена информацией и анализа биоэкономики (BIO-ISAC), вредоносное ПО активно распространяется в отрасли с вероятной целью кражи интеллектуальной собственности, создания плацдарма в сетях жертв в течение длительного периода времени и последующего заражения систем шифровальщиками.

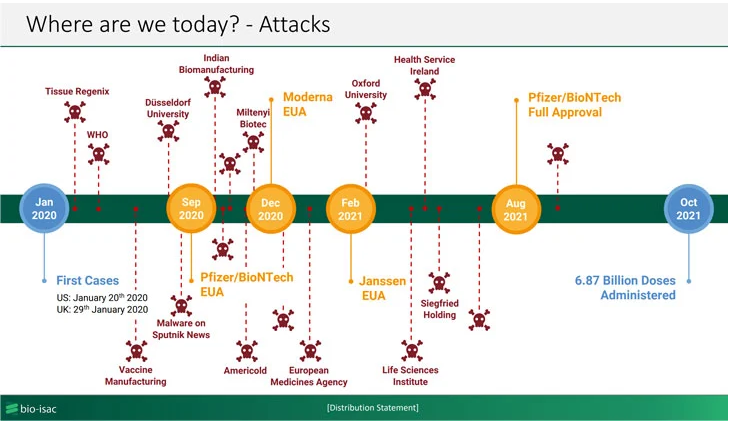

BIO-ISAC, который начал расследование после атаки шифровальщика на неназванное предприятие по производству биопрепаратов весной этого года, охарактеризовал Tardigrade как комплексную вредоносную программу с «высокой степенью автономности, а также возможностями к быстрому изменению». Затем эта же вредоносная программа была использована для атаки второго предприятия в октябре 2021 года.

Эти активно распространяющиеся вторжения не были приписаны конкретному злоумышленнику или государству, но агентство сообщило изданию The Hill, что тактика напоминает предыдущие атаки хакерской группы, связанной с Россией.

Tardigrade распространяется через фишинговые письма или зараженные USB-накопители и является усовершенствованным ответвлением SmokeLoader, бэкдора для Windows, управляемого группой под названием Smoky Spider и продающегося на теневых рынках с 2011 года. Первый обладает возможностями перехвата нажатий клавиш, латерального перемещения по скомпрометированной сети и повышения привилегий.

Более того, вредоносная программа служит точкой входа для дополнительных вредоносных нагрузок и способна работать автономно, даже будучи отрезанной от сервера управления. Организациям биопроизводственной отрасли рекомендуется устанавливать актуальные обновления программного обеспечения, обеспечить сегментацию сети и проводить автономное резервное копирование критической инфраструктуры для уменьшения угрозы.

«Это вредоносное ПО крайне сложно обнаружить из-за метаморфического поведения. Необходимо проявлять бдительность на корпоративных компьютерах ключевого персонала» - заявили исследователи, добавив: «Многие машины в секторе используют устаревшие операционные системы. Активно отсекайте их и ускоряйте обновление систем».

Источник: https://thehackernews.com