Исследователи из группы безопасности Netlab компании Qihoo 360 опубликовали подробности о новом развивающемся ботнете под названием «Abcbot», который обладает функциями распространения, аналогичные вирусам-червям, и активно применяется в DDoS-атаках на Linux-системы.

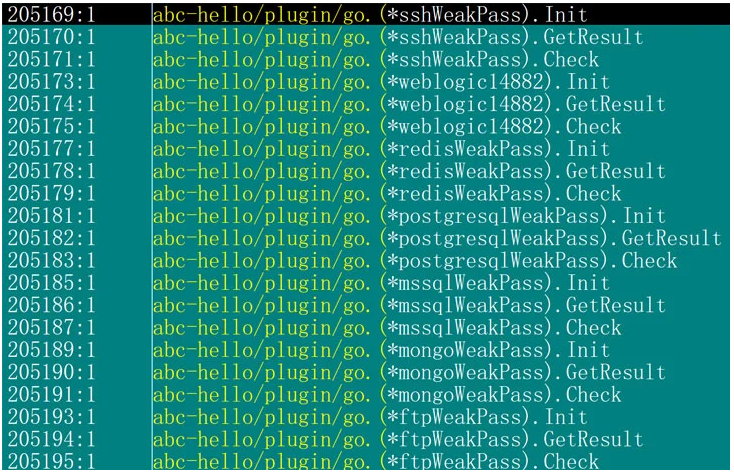

Самая ранняя версия ботнета датируется июлем 2021 года, новые же его варианты, замеченные 30 октября, были оснащены дополнительными обновлениями для поражения веб-серверов Linux со слабыми паролями и подверженные 0-day-уязвимостям, включая кастомную реализацию функциональности DDoS, что указывает на постоянное улучшение и доработку данного вредоносного ПО.

Выводы Netlab также основываются на опубликованном в начале прошлого месяца отчете Trend Micro в котором были описаны атаки на Huawei Cloud с использованием вредоносного ПО для майнинга криптовалют и угона криптовалютных кошельков. Вторжения были также примечательны тем, что вредоносные shell-скрипты специально отключали процесс, предназначенный для мониторинга и сканирования серверов на предмет проблем с безопасностью, а также для сброса паролей пользователей к облачному сервису Elastic.

Теперь, по данным китайской компании по интернет-безопасности, эти скрипты используются для распространения Abcbot. Всего на сегодняшний день было замечено шесть версий ботнета.

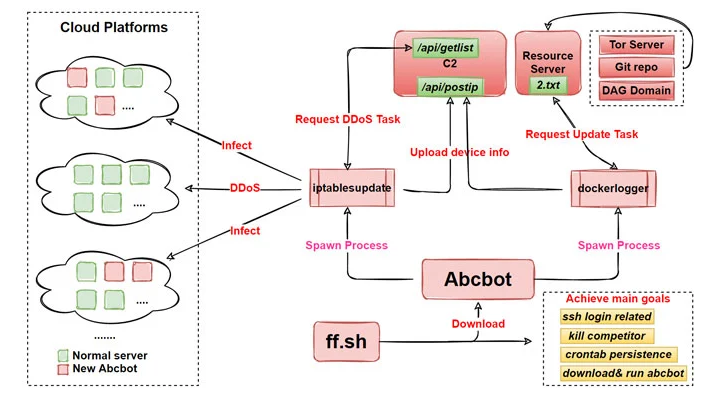

После установки на скомпрометированный узел вредоносная программа запускает выполнение ряда операций, в результате которых зараженное устройство перепрофилируется в веб-сервер, а также сообщает системную информацию на CnC-сервер, распространяет вредоносную программу на новые устройства путем сканирования открытых портов и автоматически обновляется по мере появления новых функций.

«Интересно, что в обновленном образце от 21 октября для реализации функции DDoS используется ATK Rootkit с открытым исходным кодом» - механизм, который, по словам исследователей, «требует от Abcbot загрузки исходного кода, компиляции и загрузки модуля руткита перед выполнением DDoS-атаки".

«Этот процесс требует слишком много шагов, и любая ошибка приведет к отказу функции DDoS» - отметили исследователи, что заставило атакующих заменить готовый компонент на собственный модуль атаки в последующей версии, выпущенной 30 октября, которая полностью отказалась от руткита ATK.

Новость о новом ботнете появилась чуть больше недели спустя после того, как команда безопасности Netlab раскрыла подробности о другом ботнете - «Pink» - который, как считается, заразил более 1,6 миллиона устройств, расположенных преимущественно в Китае, с целью проведения DDoS-атак и внедрения вредоносной рекламы в веб-сайты. Команда исследователей AT&T Alien Labs также опубликовала данные о новом вредоносе на языке Golang под названием «BotenaGo», который использует более тридцати эксплойтов для потенциальной атаки на миллионы маршрутизаторов и IoT-устройств.

«Эволюция ботнета за последние шесть месяцев - это не столько непрерывное обновление функций, сколько компромисс между различными технологиями» - заключили исследователи. «Abcbot медленно переходит от младенчества к зрелости. Мы не считаем эту стадию окончательной формой, очевидно, что на данном этапе есть много областей для улучшения или функций, которые злоумышленникам еще необходимо разработать».

Источник: https://thehackernews.com