В пробной версии программы архиватора файлов WinRAR для Windows обнаружена уязвимость, которая может быть использована удаленно для выполнения произвольного кода на целевых системах. Данный факт в очередной раз подчеркивает, что уязвимости в популярном и широко распространенном программном обеспечении могут открыть вратами для целого ряда атак.

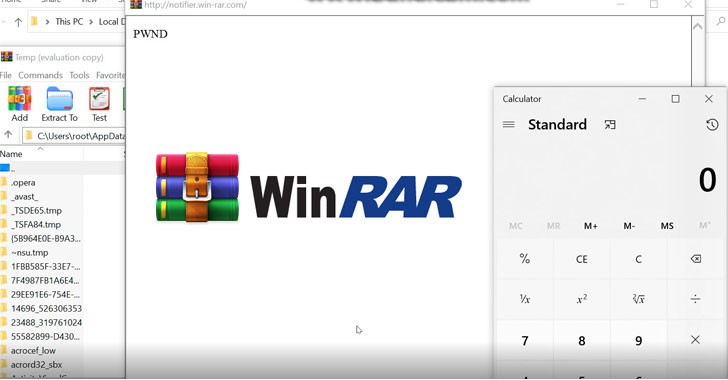

Отслеживаемая как CVE-2021-35052, ошибка затрагивает пробные инсталляции WinRAR версии 5.70. «Эта уязвимость позволяет злоумышленнику перехватывать и изменять запросы, отправляемые пользователю приложения» - сообщил Игорь Сак-Саковский из Positive Technologies в техническом описании. «Это может быть использовано для удаленного выполнения кода на компьютере жертвы».

Сак-Саковский отметил, что расследование в отношении WinRAR началось после наблюдения за ошибкой JavaScript, выдаваемой MSHTML (он же Trident), собственным движком браузера для ныне выведенного из эксплуатации Internet Explorer, который используется в Office для рендеринга веб-контента в документах Word, Excel и PowerPoint, что привело к обнаружению факта что окно ошибки отображается три раза при запуске приложения после истечения пробной версии.

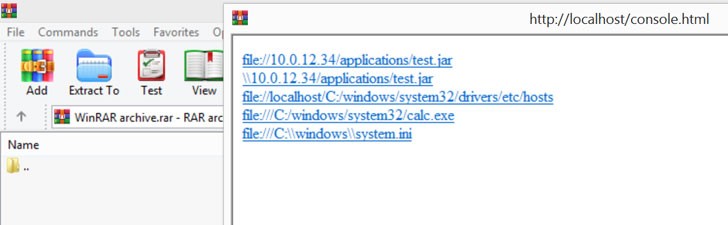

Перехватив код ответа, отправляемый, когда WinRAR предупреждает пользователя об окончании бесплатного пробного периода через «notifier.rarlab[.]com», и изменив его на перенаправление «301 Moved Permanently», Positive Technologies обнаружила, что им можно злоупотреблять, чтобы кэшировать перенаправление на контролируемый злоумышленником вредоносный домен для всех последующих запросов.

Кроме того, злоумышленник, уже имеющий доступ к тому же сетевому домену, может организовать атаки ARP spoofing для удаленного запуска приложений, получения информации о локальном узле и даже выполнения произвольного кода.

«Одной из самых больших проблем, с которыми сталкиваются организации, является управление программным обеспечением сторонних производителей. После установки стороннее программное обеспечение имеет доступ к чтению, записи и изменению данных на устройствах, которые имеют доступ к корпоративным сетям» - отметил Сак-Саковский.

«Невозможно проверить каждое приложение, которое может быть установлено пользователем, поэтому политика безопасности организации имеет решающее значение для управления рисками, связанными с внешними приложениями, и балансирования этих рисков с потребностями бизнеса. Неправильное управление приложениями может иметь далеко идущие последствия».

Источник: https://thehackernews.com