Исследователи сняли покровы с массовой атаки по электронной почте, затронувшей широкий спектр отраслей, в частности - одна из региональных операций была нацелена на Германию и Австрию.

Специализирующаяся на корпоративной безопасности Компания Proofpoint с большой долей уверенности связала эту кампанию с TA505 - так называется финансово мотивированная группа хакеров, действующая в киберпреступном бизнесе по крайней мере с 2014 года и стоящая за печально известным банковским трояном Dridex и прочими вредоносными инструментами, такими как FlawedAmmyy, FlawedGrace, ботнет Neutrino и шифровальщик Locky.

По имеющимся данным, атаки начались как серия небольших электронных рассылок, в ходе которых на каждом этапе отправлялось всего несколько тысяч сообщений. Затем в конце сентября и до 13 октября количество вредоносных писем резко увеличилось, составив от десятков до сотен тысяч.

«Многие хакерские кампании - особенно крупномасштабные – по своему формату сильно напоминают активность TA505 в 2019 и 2020 годах» - заявили исследователи. «Общие черты - это схожие соглашения об именах доменов, форматы фишинговых писем, вредоносных файлов Excel и методы доставки трояна удаленного доступа FlawedGrace».

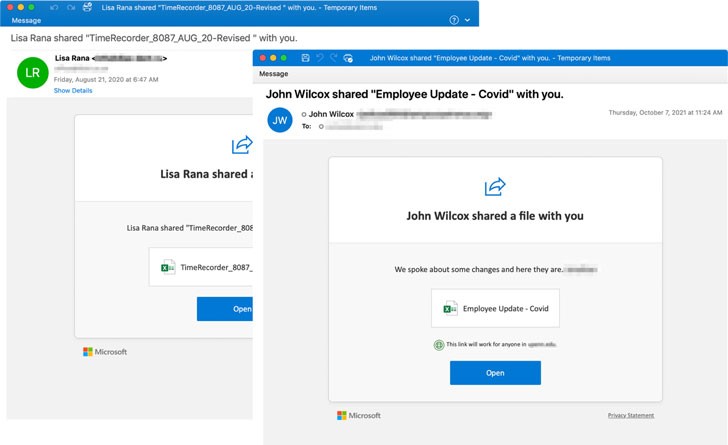

В послужном списке группы - нападения на научно-исследовательские институты, банки, предприятия розничной торговли, энергетические компании, медицинские учреждения, авиакомпании и правительственные агентства с целью извлечения прибыли, причем вредоносные действия обычно начинаются после открытия вложений с вредоносным ПО в фишинговых сообщениях, якобы связанных с новостями на тему COVID-19, страховыми выплатами или уведомлениями об общих файлах Microsoft OneDrive.

«Со временем TA505 превратилась из мелкой хакерской группировки в зрелую, самостоятельную и разностороннюю преступную группу с широким спектром целей» - говорится в анализе NCC Group, опубликованном в ноябре 2020 года. «На протяжении многих лет группа в значительной степени полагалась на сервисы и инструменты третьих сторон для поддержки своей мошеннической деятельности, однако сейчас она в основном действует самостоятельно на всех этапах атаки с момента первоначального заражения до монетизации».

Успех последней кампании, однако, зависит от включения пользователями макросов после открытия вредоносных вложений Excel, после чего загружается обфусцированный файл MSI для поиска загрузчиков следующего этапа перед доставкой обновленной версии трояна FlawedGrace, включающей поддержку зашифрованных строк и обфусцированных вызовов API.

FlawedGrace - впервые замеченный в ноябре 2017 года - представляет собой полнофункциональный троян удаленного доступа , написанный на C++, который намеренно разработан для того, чтобы помешать реверс-инжинирингу и анализу. Он обладает целым рядом возможностей, которые позволяют устанавливать связь с командно-контрольным сервером для получения инструкций и передавать результаты команд обратно на сервер.

Октябрьская волна атак также примечательна своим изменением в тактике, которая включает использование переделанных промежуточных загрузчиков, написанных на необычных языках - таких как Rebol и KiXtart - вместо Get2, загрузчика, который ранее использовался группой для проведения разведки, загрузки и установки трояна.

«TA505 - это уже устоявшаяся угроза, которая имеет финансовую мотивацию и известна проведением вредоносных кампаний по электронной почте в беспрецедентных масштабах» - заявили в Proofpoint. «Группа регулярно меняет свои тактики и считается законодателем мод в мире киберпреступности. Эти злоумышленники не ограничивают свой набор целей и одинаково атакуют компании любых отраслей и местоположения".

«Это, в сочетании с гибкостью TA505, их фокусе на наиболее прибыльных направлениях и постоянном совершенствовании тактик атак, делает эту группировку серьезнейшей угрозой» - добавили в компании по кибербезопасности.

Источник: https://thehackernews.com