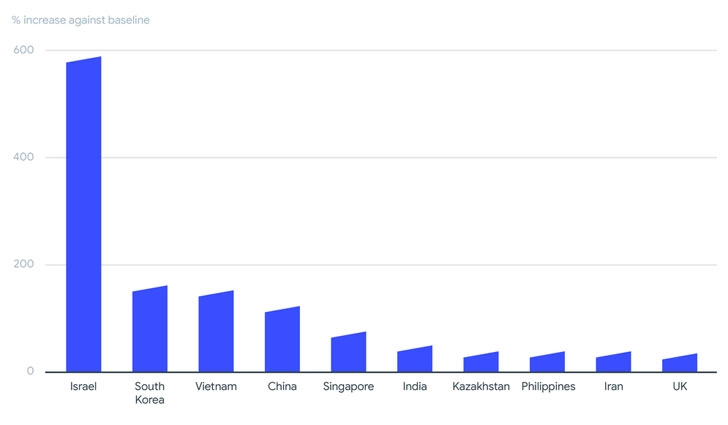

В 2020 году и первой половине 2021 года было обнаружено 130 различных семейств шифровальщиков. Наиболее пострадавшими странами оказались Израиль, Южная Корея, Вьетнам, Китай, Сингапур, Индия, Казахстан, Филиппины, Иран и Великобритания – по данным комплексного анализа 80 миллионов образцов программ-вымогателей.

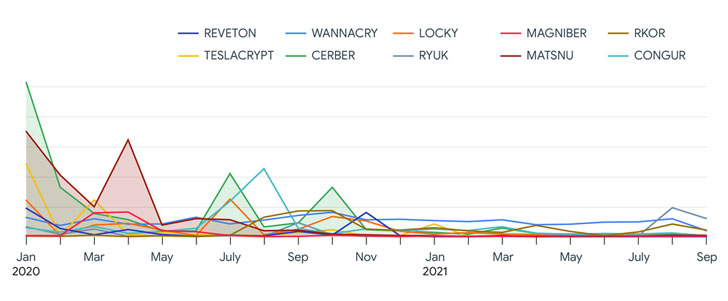

Подразделение компании Google по кибербезопасности «VirusTotal» приписало значительную часть активности группе GandCrab ransomware-as-a-service (RaaS) (78,5%), затем следуют Babuk (7,61%), Cerber (3,11%), Matsnu (2,63%), Wannacry (2,41%), Congur (1,52%), Locky (1,29%), Teslacrypt (1,12%), Rkor (1,11%) и Reveon (0,70%).

«Злоумышленники используют различные подходы, включая известные вредоносные ботнеты и другие троянские программы удаленного доступа в качестве средств доставки шифровальщиков» - сообщает стратег VirusTotal Threat Intelligence Висенте Диас. «В большинстве случаев для своих кампаний они используют новые, ранее незамеченные образцы».

Ниже перечислены некоторые другие ключевые моменты, выявленные в ходе исследования.

- В первых двух кварталах 2020 года большая часть активности программ-вымогателей приходилась на GandCrab, а в июле 2021 года всплеск заражений пришелся на семейство Babuk.

- 95% обнаруженных файлов шифровальщиков были исполняемыми файлами или библиотеками динамических связей (DLL) для Windows, а 2% - для Android.

- Около 5% проанализированных образцов были связаны с эксплойтами повышения привилегий Windows, раскрытия информации SMB и удаленного выполнения кода.

- Emotet, Zbot, Dridex, Gozi и Danabot были основными вредоносными артефактами, используемыми для распространения шифровальщиков.

Результаты исследования были получены на фоне непрекращающейся волны атак на критически важную инфраструктуру, когда кибер-преступные группировки агрессивно преследуют жертв в критически важных секторах, включая операторов трубопроводов и медицинские учреждения, даже несмотря на постоянные изменения в ландшафте, в результате которых группы, занимающиеся распространением программ-вымогателей, развиваются, откалываются и реорганизуются под новыми именами или исчезают с рынка чтобы избежать внимания.

Взрывной рост числа новых семейств вредоносных программ привлек новых участников в эти преступные схемы, превратив шифровальщики в прибыльную криминальную бизнес-модель.

«В то время как крупные хакерские кампании приходят и уходят, существует постоянный базовый уровень активности шифровальщиков - примерно из 100 семейств - который никогда не исчезает» - говорится в отчете. «С точки зрения распространения вредоносов - злоумышленникам не нужны эксплойты, кроме как для повышения привилегий и латерального перемещения по внутренним сетям».

Источник: https://thehackernews.com