Для подсистем Windows Subsystem for Linux появился ряд образцов вредоносного ПО, нацеленных на компрометацию машин Windows, что свидетельствует о новом хитром методе, позволяющем атакам оставаться незамеченными и препятствовать обнаружению популярными антивирусными системами.

Этот «особый метод» - первый случай, когда злоумышленники были замечены в использовании WSL для установки компонентов вредоносного ПО.

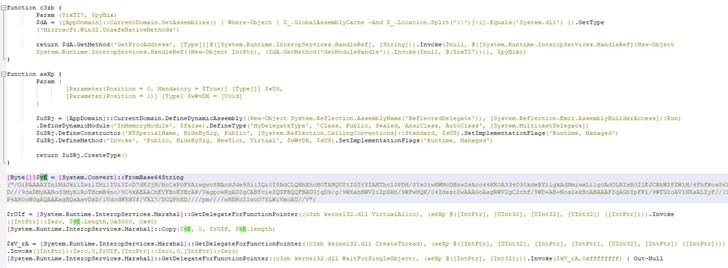

«Эти файлы действовали как загрузчики, запускающие вредоносную нагрузку, которая была либо встроена в образец, либо получена с удаленного сервера, а затем внедрялась в запущенный процесс с помощью вызовов Windows API» - сообщили исследователи из Lumen Black Lotus Labs.

Windows Subsystem for Linux, запущенная в августе 2016 года, представляет собой механизм совместимости, предназначенный для запуска бинарных исполняемых файлов Linux (в формате ELF) на платформе Windows без необходимости использования традиционной виртуальной машины или двойной загрузки.

Самые ранние артефакты датируются 3 мая 2021 года, а серия двоичных файлов Linux загружалась каждые две-три недели до 22 августа 2021 года. Образцы не только написаны на Python 3 и преобразованы в исполняемый файл ELF с помощью PyInstaller, но и организованы таким образом, что загружают шеллкод с удаленного командно-контрольного сервера и используют PowerShell для выполнения последующих действий на зараженном хосте.

Этот вторичный код затем внедряется в запущенный процесс Windows с помощью вызовов Windows API для того, что Lumen описывает как «исполнение бинарных файлов ELF в Windows», но не раньше, чем образец попытается завершить работу запущенных на машине антивирусных продуктов и инструментов безопасности. Более того, использование стандартных библиотек Python делает некоторые варианты совместимыми как на Windows, так и на Linux.

«На данный момент мы выявили ограниченное количество образцов с одним публичным IP-адресом, что указывает на то, что эта деятельность имеет ограниченный масштаб или, возможно, все еще находится в стадии разработки» - сообщают исследователи. «Поскольку некогда четкие границы между операционными системами продолжают становиться все более туманными злоумышленники получают все новые возможности для проведения кибер-атак».

Источник: https://thehackernews.com