Кражи.

Количество случаев кражи Криптовалют в 2020 выросло – платформы DeFi, похоже, крайне уязвимы к кибератакам.

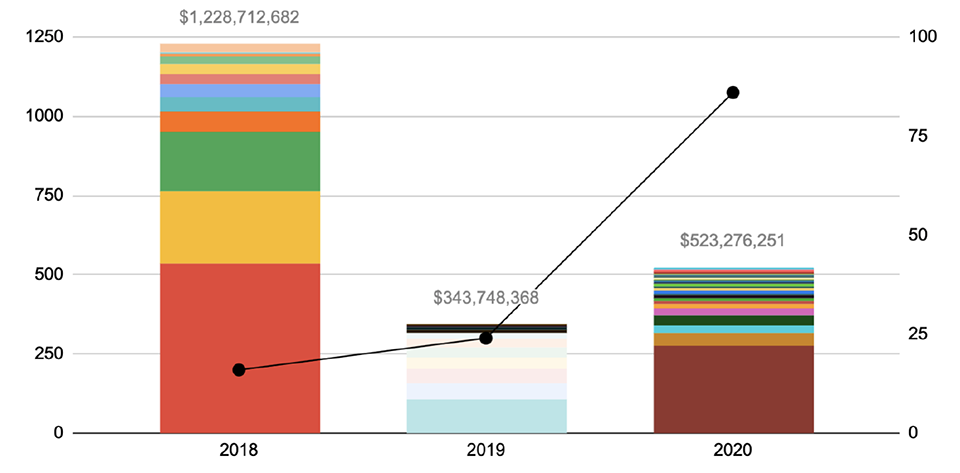

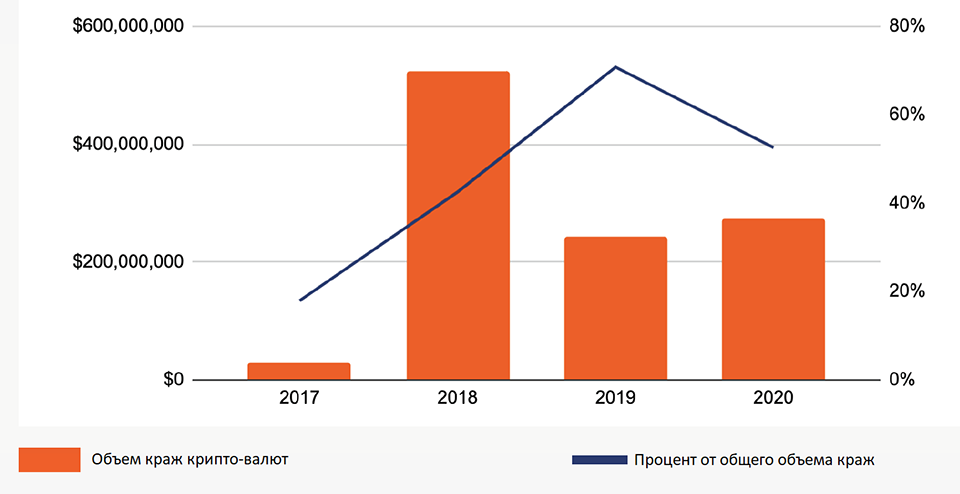

Рис.77. Количество краж Криптовалюты и объем украденных средств 2018-2020

Различные цвета обозначают различные типы кражи криптовалют. Пожалуйста, обратите внимание, что этот график частично основан на публичной отчетности, поэтому мы не можем перечислить все включенные валюты.

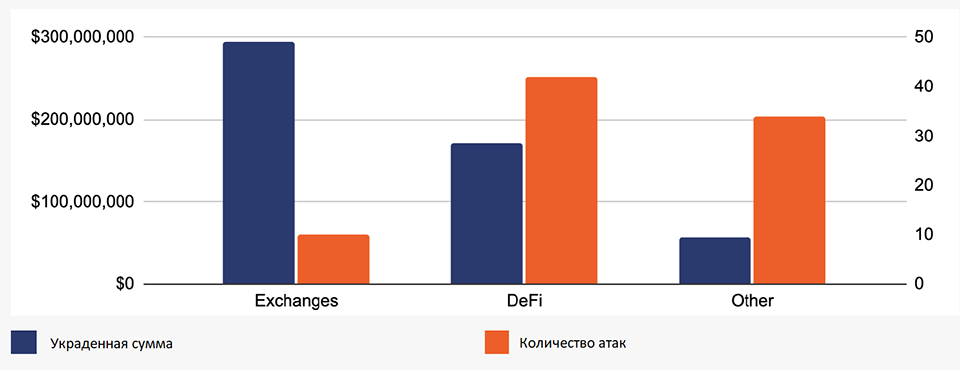

Рис.78. Объем украденных средств и количество атак по типу жертвы 2020

Примечание: под категорией «прочее» здесь подразумевается кража криптовалюты у физических лиц или у криптовалютных бизнесов помимо бирж.

|

Год |

Количество атак |

Украденная сумма |

|

2018 |

16 |

$1.23 млрд. |

|

2019 |

14 |

$343.7 млн. |

|

2020 |

86 |

$523.3 млн. |

В 2020 году у сервисов и частных лиц было похищено криптовалюты на сумму более $520 млн. как через взломы, так и с применением не технических атак, таких как социальная инженерия или фишинг. Это небольшой рост по сравнению с 2019 годом после огромного снижения объемов краж по сравнению с 2018. Большую часть объема краж в 2018 году можно отнести к взлому «Coincheck» на $534 млн. Более половины украденной в 2020 году криптовалюты - взлом биржи KuCoin, который мы теперь можем публично приписать Lazarus Group, известной хакерской группе из Северной Кореи, ответственной за взлом многочисленных криптовалютных бирж за последние несколько лет. Хакеры умудрились забрать у KuCoin криптовалюту на $275 млн., что делает этот кейс крупнейшей криптовалютной кражей года и третьей по величине в мире, хотя KuCoin утверждает, что большая часть средств была возвращена. Позже в этом разделе мы рассмотрим подробнее этот взлом и поделимся подробностями о том, как изменилась стратегия Lazarus Group по отмыванию денег в 2020 году.

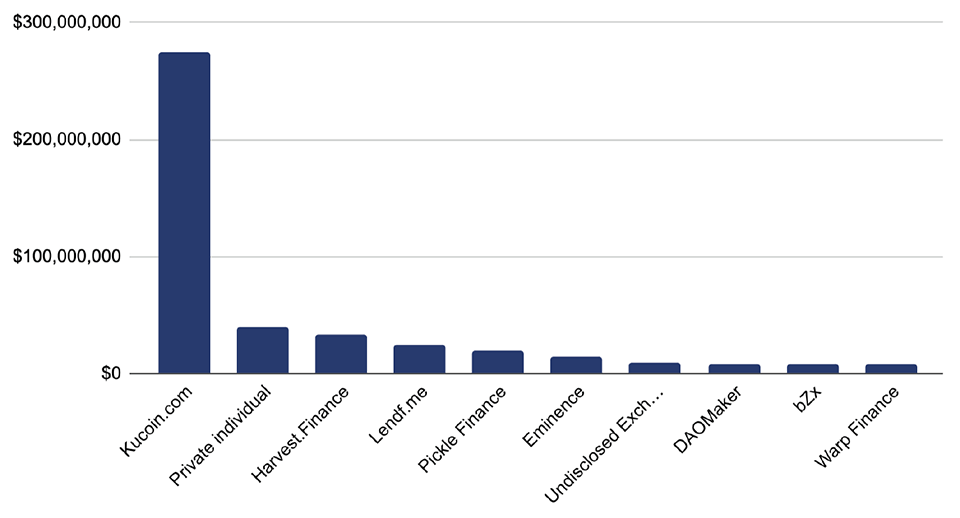

На диаграмме и в таблице ниже представлена подробная информация о десяти крупнейших кражах криптовалюты в 2020 году.

Рис.79. Топ-10 краж криптовалюты 2020

Топ-10 краж Криптовалюты 2020

|

Жертва |

Тип жертвы |

Похищенная сумма |

Описание |

|

KuCoin |

Биржа |

$275 млн. |

Третья по величине кража криптовалюты за всю историю. Хакеры Lazarus Group получили доступ к закрытым ключам кошельков KuCoin и украли множество видов криптовалют. Затем хакеры использовали платформы DeFi - Uniswap и Kyber для обмена краденых средств. |

|

Josh Jones |

Кошелек частного лица |

$40 млн. |

Кража из частных кошельков Джоша Джонса, генерального директора компании Bitcoin Builder. |

|

Harvest Finance |

Платформа DeFi |

$34 млн. |

Атака флеш-кредитами, с использованием заемных средств для манипулирования ценами на криптовалюту и искусственного увеличения своей доли доходов на платформе. |

|

Lendf.me |

Платформа DeFi |

$25 млн. |

Reentrancy-атака с использованием уязвимости Lendf.me, кредитной платформы DeFi. |

|

Pickle Finance |

Платформа DeFi |

$20 млн. |

|

|

Eminence |

Платформа DeFi |

$15 млн. |

|

|

Undisclosed exchange |

Биржа |

$9 млн. |

В связи с ведущимся расследованием, подробности раскрыть не можем. |

|

MakerDAO |

Платформа DeFi |

$8.3 млн. |

Атака с использованием уязвимости платформы MakerDAO |

|

bZx |

Платформа DeFi |

$8 млн. |

Атака с использованием ошибки в коде, позволившей свободно манипулировать балансом на платформе. |

|

Warp Finance |

Платформа DeFi |

$8 млн. |

Одна из топовых тенденций - это сумма краж с DeFi платформ. Популярность этих платформ в 2020 году стремительно возросла, и это дало киберпреступникам новую, и крайне уязвимую, мишень для нападения. Несмотря на долю криптовалютных операций всего в 6% DeFi платформы потеряли около 33% всей криптовалюты, украденной в 2020 году и стали жертвами почти половины всех атак. Далее в этом разделе мы рассмотрим, что делает платформы DeFi настолько восприимчивым к нападениям.

Платформы DeFi также занимают заметное место среди сервисов, используемых киберпреступниками для отмывания украденной криптовалюты и конвертации ее в наличные.

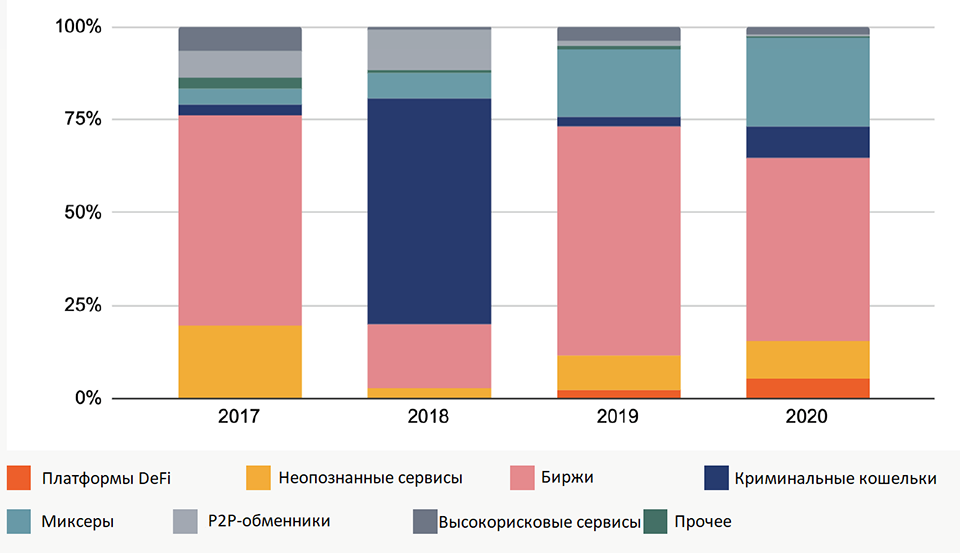

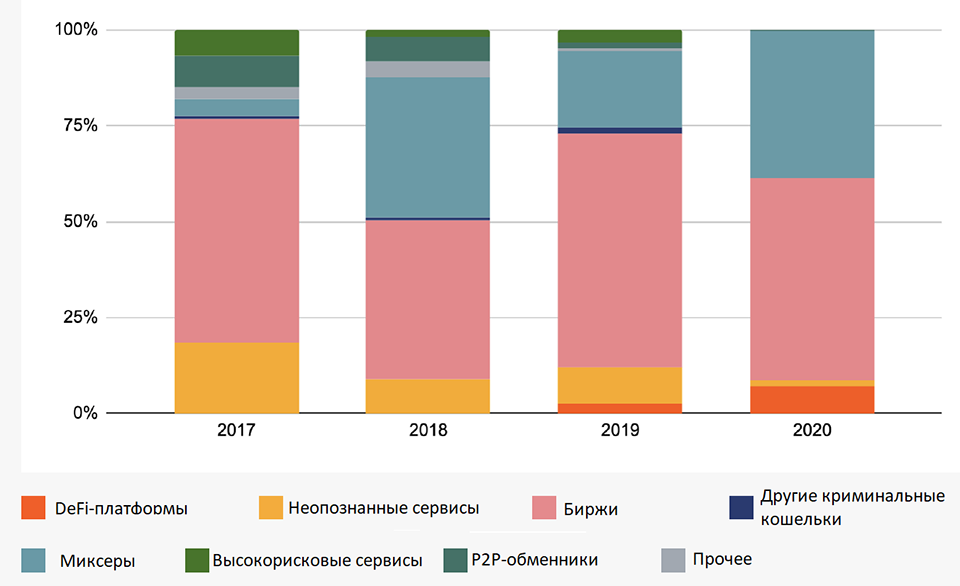

Рис.80.Получатели переводов краденых средств 2017-2020. Валюты: BAT, BCH, BTC, ETH, LTC, MKR, OMG, PAX, TUSD, USDC, USDT

Похищенные средства, в основном, отправляются на биржи, как и в случае с поступлениями от других форм криптовалютного криминала, но доля DeFi-платформ от общей суммы краденых средств выросла более чем вдвое в 2020 году. Децентрализованный характер DeFi-платформ, вероятно именно то, что делает их привлекательным в качестве механизма отмывания денег. Так как эти платформы никогда напрямую не принимают средства, внесенные на их хранение, а многие к тому же не ведут KYC-программы и не предоставляют отчетность об операционной деятельности регуляторам.

Что делает платформы DeFi такими уязвимыми для кибератак?

Необычайный рост популярности платформ DeFi стал одним из самых больших открытий на рынке криптовалют 2020 года. DeFi означает «децентрализованное финансирование» - децентрализация, вытекающая из того факта, что DеFi платформы могут, по крайней мере в теории, работать автономно без поддержки центральной компаний, группы или частного владельца. Платформы DeFi построены на основе технологии smart-контрактов blockchain, в первую очередь сети Ethereum, и могут выполнять специфические финансовые операции, которые определяются базовым кодом платформы, например сделки и займы, автоматически при выполнении определенных условий. Без необходимости централизованной инфраструктуры или человеческого управления, платформы DeFi могут позволить пользователям выполнять финансовые операции с более низкими комиссиями, чем другие финансовые сервисы. В целом, В 2020 году платформы DeFi получили переводов криптовалюты на сумму $86,5 млрд., что составляет 67-кратное увеличение по сравнению с 2019 годом.

В 2020 году киберпреступники украли более $170 млн. с платформ DeFi, что составляет непропорционально высокую с долю от общей криптовалютной активности DeFi судя по отчетам сервисов. Основная причина этого заключается в том, что платформы DeFi крайне уязвимы для атаки манипуляцией цен. Манипулирование ценами было ключом почти к каждой заметной атаке на платформы DeFi в 2020 году. Транзакции в DeFi происходят почти мгновенно, при этом существует мало механизмов для предотвращения теневых сделок и атакующие могут получать огромную прибыль за счет манипуляций ценами криптовалют на одной или нескольких DeFi-платформах. DeFi полагаются на инструменты, называемые «ценовыми оракулами», для получения данных о ценах на активы из внешнего источника, как правило, от других бирж, сервисов или сторонних поставщиков информации, например CoinMarketCap, для оценки активов в соответствии с рыночными ценами. Тем не менее, большинство DeFi-платформ используют централизованные ценовые оракулы, которые полагаются только на один узел для передачи данных на остальную часть платформы и часто опираются на единый источник информации о ценах, что и делает их уязвимыми для атак.

Манипуляции с ценами могут показаться маловероятным методом атаки для киберпреступников, так как повышение цены любого криптоактива требует финансовых вливаний, чтобы поднять его стоимость, верно? Нет, в случае с DeFi , не правильно благодаря флеш-кредитам.

Флеш-кредиты позволяют пользователям DeFi мгновенно получать кредит без залога и использовать заимствованные средства для совершения сделок в других местах или погашения кредита в рамках одной мгновенной сделки. Если кредит не возвращается, вся сделка мгновенно сворачивается, то есть кредитор получает первоначальный капитал обратно как будто ссуды никогда не было. Схема, возможная только в smart-контрактах. По сути, это означает, что ни одна из сторон не рискует: если сделка, которую хочет совершить заемщик с помощью кредита, не случается, и он не может вернуть кредит - ни заемщик, ни кредитор ничего не теряют. Это также означает, что кредиторы могут брать очень низкие проценты по срочным кредитам. Трейдеры часто используют флеш-кредиты для получения средств, необходимых для использования в целях извлечения небольшой выгоды из ценовых диспропорций между платформами.

Однако в 2020 году киберпреступники использовали флеш-кредиты в качестве оружия: на заимствованные средства покупалась криптовалюта, поднималась ее цена, чтобы потом продать с большой прибылью, тем самым позволив с легкостью выплатить первоначальный кредит и прикарманить оставшиеся средства. Мы видели пример этого в двух февральских взломах bZx - протокола DeFi, который позволяет пользователям создавать приложения для децентрализованного кредитования, маржинальной торговли и других видов финансовой деятельности. При первом взломе киберпреступники одолжили большую сумму Ether у bZx в виде флеш-кредита, использовали его для покупки и поднятия цены wrapped bitcoin на Uniswap. На момент атаки цена wrapped bitcoin на Uniswap достигла 109,8 ETH по сравнению с 38 в среднем по рынку. Тогда атакующие обменяли wrapped bitcoin с крупной прибылью в Ether, часть которой была использована для погашения первоначального кредита. В результате атаки было получено около $350 000. Вторая атака – полностью аналогичная первой, принесла $633 000. Личность хакеров не установлена и неясно стоит ли за этими атаками одна и та же хакерская группировка.

Эти атаки на bZx сработали, потому что в коде платформы не содержалось ни одной проверки за большие скачки цен на других платформах DeFi, которые, возможно, могли бы определить накачку цены на wrapped bitcoin на Uniswap. Репозиторий GitHub bZx показывает, что данная техническая проблема на данный момент исправлена. Тем не менее, это подчеркивает еще одну причину, по которой платформы DeFi уязвимы для атак: их open-source природа. Платформы DeFi перемещают средства пользователей, основываясь исключительно на их коде без вмешательства человека, поэтому пользователи должны иметь возможность проверять этот код, чтобы доверять платформе, что делает открытый исходный код необходимостью. Однако, это означает что злоумышленники также могут анализировать код на уязвимости и планировать идеальную атаку, как они похоже и поступили в двух атаках, описанных выше. На самом деле, bZx был снова взломан в конце года на сумму $8,1 млн., и все потому, что одна неуместная строчка кода позволяла пользователям при определенных обстоятельствах манипулировать балансами собственных депозитов и создавать токены по своему желанию.

Эти атаки показывают насколько важно для DeFi-платформ внедрять новейшие и серьезнейшие меры безопасности. Один поставщик, на которого можно взглянуть - Chainlink, компания, которая помогает платформам DeFi защититься от атак через манипулирование ценами с помощью децентрализованных ценовых оракулов. Децентрализованные ценовые оракулы агрегируют ценовые данные из большего количества источников и доставляют их на платформы DeFi через сеть независимых узлов, тем самым усложняя задачу для ценовых манипуляторов. Однако, даже при таких улучшениях регуляторы и правоохранительные органы должны искать пути обеспечения дополнительной безопасности чрезвычайно перспективного DeFi-пространства.

Lazarus Group провернула крупнейший в 2020 году взлом биржи и, похоже, изучает новые возможности для отмывания денег.

Lazarus Group – хакерская группа, работающая из Северной Кореи. Она ответственна за многочисленные атаки на криптовалютные биржи, такие как взлом UpBit в 2019 году, в результате которого они заработали более $49 млн. В целом, считается, что группа похитила более $1,75 млрд. в криптовалютах за все время активности. Западные эксперты полагают, что выручка от деятельности Lazarus Group идет на развитие ядерной программы Северной Кореи, так что борьба с ними «имеет огромное значение для международной безопасности и стабильности». В связи с этим, в 2020 году правительство США ввело санкции в отношении двух китайских граждан, которые помогали Lazarus Group в отмывании средств, и подало многочисленные запросы на конфискацию собственности с 280, связанных с Lazarus Group, криптовалютных кошельков.

Рис.81.Процент суммы краж Lazarus Group от общего объема краж 2017-2020. Валюты: BAT, BCH, BNB, BTC, ETH, LTC, MKR, OMG, PAX, TUSD, USDC, USDT

Несмотря на активное противодействие, Lazarus Group сумела провернуть крупнейшую криптовалютную кражу года, похитив на криптовалютной бирже KuCoin около $275 млн. И эта сумма составляет более половины всей украденной в 2020 году криптовалюты. По заявлению генерального директора KuCoin, взлом произошел после того, как злоумышленники получили доступ к приватным ключам от биржевых «горячих» кошельков. Вскоре после этого он заявил, что биржа смогла вернуть $204 млн. украденных средств.

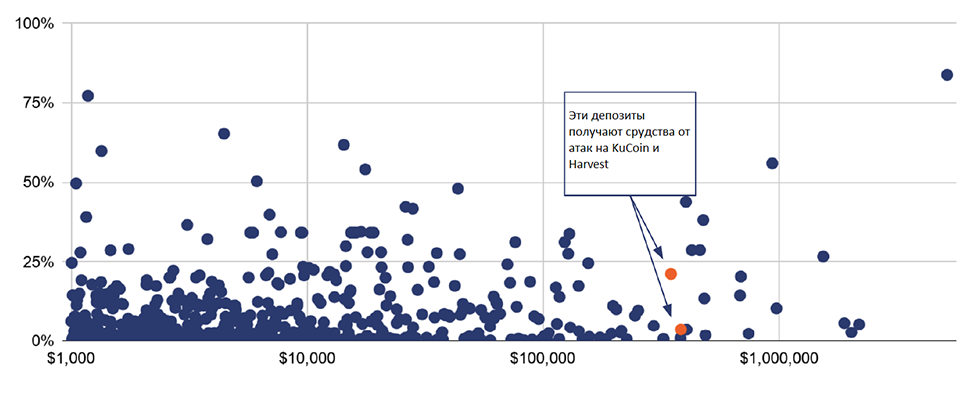

Мы смогли приписать этот взлом Lazarus Group отчасти благодаря использованию хакерами специфической стратегии отмывания денег, которую Lazarus Group часто использовала в прошлом. Стратегия включает в себя отправку украденных средств миксерам в структурированных платежах одного и того же размера (обычно, это количество чуть ниже круглой суммы в bitcoin), который может быть больше или меньше, в зависимости от общей суммы, подлежащей отмыванию. Lazarus Group обычно ждет подтверждения каждого платежа миксером перед отправкой нового, что позволяет минимизировать потери в случае выхода миксера. Как только средства смешиваются, Lazarus Group, как правило, отправляет средства внебиржевым брокерам на одной из нескольких бирж. Хакеры KuCoin использовали эту стратегию для отмывания части украденных средств. Это, вместе с другими доказательствами, которые мы не можем опубликовать сейчас, помогло определить, что KuCoin был атакован именно Lazarus Group. Кроме того, два депозита, на которые Lazarus Group в этом году отправляла украденную криптовалюту, также получали переводы украденных в ходе взлома системы Harvest Finance средств, что привело к подозрению, что и за этим взломом стоит Lazarus Group. Однако, этот факт до сих пор не подтвержден.

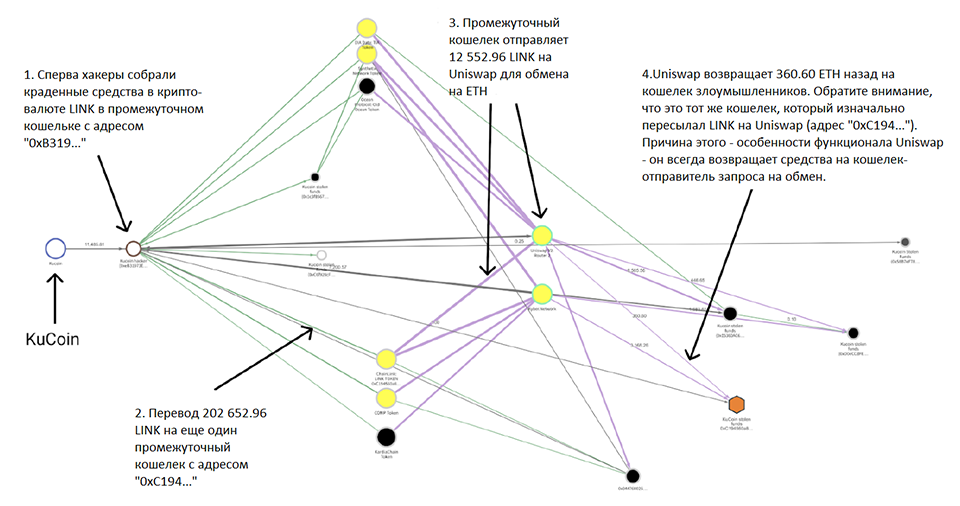

Одним из новых аспектов взлома KuCoin было то, как Lazarus Group использовала платформы DeFi для отмывания части украденных средств. DeFi позволяют пользователям обменивать один тип криптовалюты на другой без централизованной платформы, которая приняла бы на себя ответственность за средства пользователей. Отсутствие ответственности позволяет многим DeFi-платформам считать, что им не нужно собирать информацию KYC по клиентам, что сильно облегчает киберпреступникам анонимное перемещение средств. Приведенная ниже диаграмма системы Reactor представляет собой пример того, как именно Lazarus Group использовала DeFi-платформы для отмывания части средств KuCoin.

Рис.82. Схема отмывания средств с использованием DeFi-платформы Uniswap. Зеленые линии – переводы ETH или токенов. Фиолетовые линии – взаимодействия с DeFi-платформой.

Сначала киберпреступники перевели украденную валюту LINK из своего первоначального кошелька посреднику, а оттуда отправили ее на Uniswap для обмена на ETH. Uniswap, в качестве платформы DeFi, позволяет пользователям обменивать ETH и несколько типов токенов ERC-20 без хранения средств на самой платформе, что означает, что пользователи не обязаны предоставлять KYC-информацию. Пользователи просто отправляют средства на Uniswap с кошелька и получают эквивалентную сумму обратно на тот же кошелек за вычетом минимального процента. Итак, в данном случае взломщики KuCoin отправили 12 552.96 LINK на Uniswap с адреса "0xC194..." и получили 360.60 ETH обратно. Если бы следователи уже не знали, что хакеры контролировали кошелек-отправитель, было бы трудно отследить движение средств и заметить обмен. Как видно на графике, хакеры совершили множество похожих транзакций с DeFi с использованием и других типов токенов, украденных при взломе.

Использование платформ DeFi представляет собой сдвиг в стратегии Lazarus Group по отмыванию денег. На приведенном ниже графике показана разбивка типов сервисов, которым группа отправляла украденные средства за последние несколько лет.

Рис.83.Получатели переводов от Lazarus Group 2017-2020. Валюты: BCH, BTC, ETH, LTC, MKR, OMG, PAX, TUSD, USDT

Использование DeFi-платформ Lazarus Group увеличилось почти вдвое в 2020 году. Другая тенденция - группа снижает использование основных бирж. В то время как биржи получили большинство украденных Lazarus Group средств в 2019 году, большая их часть в 2020 году ушла на миксеры. Это может быть результатом активных усилий по обеспечению безопасности со стороны бирж, что стало результатом подачи Минюстом США гражданского иска в августе. Иск показал, как хакеры Lazarus Group часто перемещали украденные средства через биржи и внебиржевых брокеров с использованием депозитов на биржах.

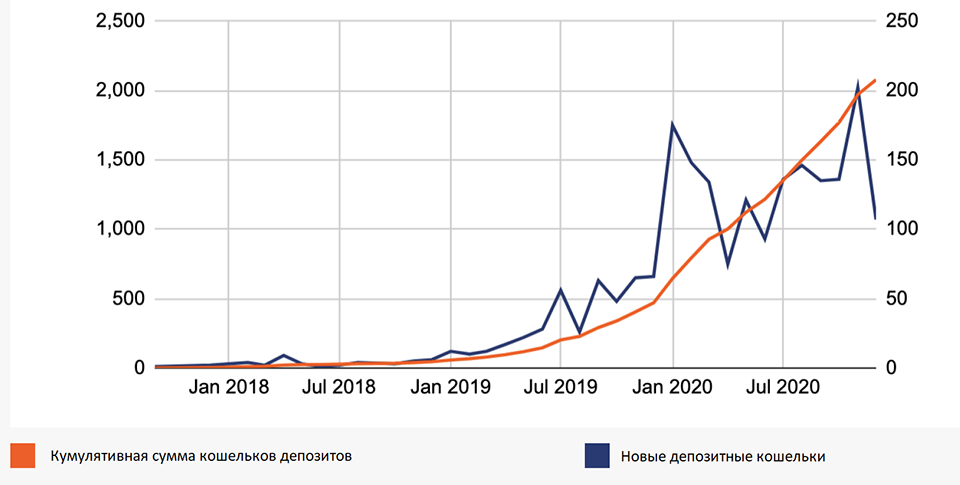

Однако, даже если Lazarus Group и не посылает столько средств на какие-то сервисы, они используют все больше и больше уникальных кошельков депозитов в схемах по отмыванию средств. Этот тренд оформился в сентябре 2019 года и с тех пор продолжается. Lazarus Group обычно предпочитает депозитные кошельки на 20 различных биржах. На диаграмме ниже мы показываем рост объема переводов на эти биржи от Lazarus Group с 2018 года.

Рис.84. Переводы Lazarus Group на биржевые депозиты сентябрь 2017 – декабрь 2020. Диаграмма включает только кошельки депозитов 20 наиболее предпочитаемых бирж Lazarus Group. Валюты: BCH, BTC, LTC, USDT.

В декабре 2019 года Lazarus Group располагала 470 отдельными криптовалютными кошельками на 20 биржах, которые получили, по меньшей мере, $1000 украденной криптовалюты. К концу декабря 2020 года эта цифра увеличилась до 2078. Это говорит о том, что Lazarus Group распределяет свои средства для снижения рисков выявления и заморозки кошелька. Это также соответствует ежегодной схеме адаптации со стороны Lazarus Group - каждый год их стратегия отмывания денег меняется по мере того, как сервисы улучшают свою работу по обеспечению безопасности.

Мы не можем точно сказать, сколько из этих адресов напрямую контролируются Lazarus Group, а сколько внебиржевыми брокерами и другими вложенными сервисами, перемещающими средства от имени Lazarus Group. Тем не менее, ниже мы пытаемся аппроксимировать это через анализ активности всех кошельков сервисных депозитов, получивших криптовалюту на сумму более $1000 от Lazarus Group в 2020 году.

Рис.85. Получение депозитными кошельками криминальных средств, связанных с Lazarus Group. Валюты: BTC

Большая часть средств направляется на депозиты, получившие крупные суммы от Lazarus Group и других криминальных кошельков, но чья общая деятельность в основном является законной, и поэтому, на первый взгляд, это может показаться случайным. Эти кошельки депозитов, вероятно, принадлежат вложенным сервисам по обработке, в основном, законных сделок. Эта тенденция подчеркивает важность внимания со стороны бирж к деталям операций, выполняемых вложенными сервисами на своих платформах, даже крупные вложенные сервисы, для которых криминальные транзакции составляют малую долю от общего оборота, могут отмывать сотни тысяч долларов для различных криминальных групп.

Продолжение исследования ждите вскоре в разделе «Аналитика» нашего блога!

Источник: https://go.chainalysis.com