Исследователи обнаружили новый троян для кражи информации, который нацелен на Android-устройства с широкими возможностями извлечения данных - от сбора информации при поиске в браузере до записи звука и телефонных звонков.

В то время как вредоносные программы для Android ранее принимали облик приложений-подражателей, которые идут под именами, схожими с легитимными программами, это изощренный новый вредонос маскируется под приложение System Update для своего распространения.

«Шпионская программа создает уведомление на экране блокировки устройства, когда получает команду с помощью службы сообщений Firebase», - сообщают исследователи Zimperium. «Поиск обновлений...» - это не легитимное уведомление от операционной системы, а индикатор активности трояна.»

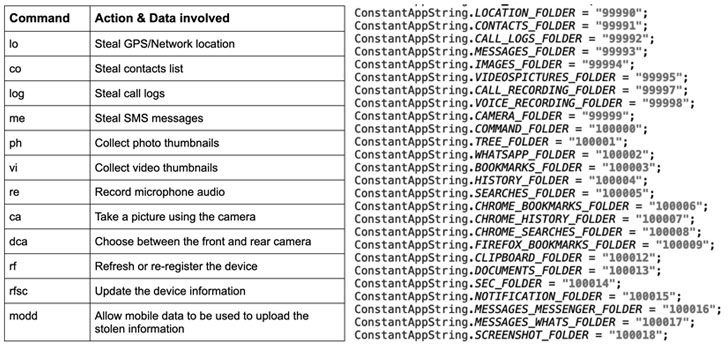

После установки вредонос регистрирует устройство на CnC-сервере Firebase и отправляет данные о проценте заряда батареи, статистике хранилища, установлен ли на телефоне WhatsApp. Далее троян собирает и извлекает любые интересующие злоумышленника данные на сервер в виде зашифрованного ZIP-архива.

Шпионское ПО обладает множеством возможностей с акцентом на скрытность, включая возможность кражи контактов, закладок браузера и истории поиска, кражи сообщений через службы accessibility, записей звука и телефонных звонков, а также съемки фото с камеры телефона. Вредонос также может отслеживать местоположение жертвы, искать файлы с определенными расширениями и получать данные из буфера обмена устройства.

«Функционал трояна и эксфильтрация данных выполняются при нескольких триггерах – добавлении нового контакта, поступлении новых SMS-сообщений или установки новых приложений с помощью contentObserver и Broadcast», - сообщают исследователи.

Вредонос не только организует собранные данные в несколько папок в своем личном хранилище, он также стирает любые следы своей активности, удаляя ZIP-файлы, как только получает сообщение об «успехе» от CnC-сервера после извлечения данных. В попытке уклониться от обнаружения, шпионская программа также снижает потребление полосы пропускания, загружая эскизы а не фактические изображения и видео, присутствующие в хранилище устройства.

Хотя приложение «System Update» никогда не распространялось через официальный магазин Google Play Store, исследование еще раз подчеркивает, как сторонние магазины приложений могут быть местом размещения опасных вредоносных программ. Личность авторов вредоносного ПО, его жертв и конечный мотив хакерской кампании до сих пор остается неясным.

Перевод сделан со статьи: https://thehackernews.com