Будто экспоненциальный рост фишинговых атак и распространения вредоносных программ за последние пять лет был недостаточным, кризис COVID-19 еще больше усугубил его.

Нынешние реалии предоставили киберпреступникам отличную возможность найти способ атаковать как отдельных лиц, так и любые предприятия государственные или частные.

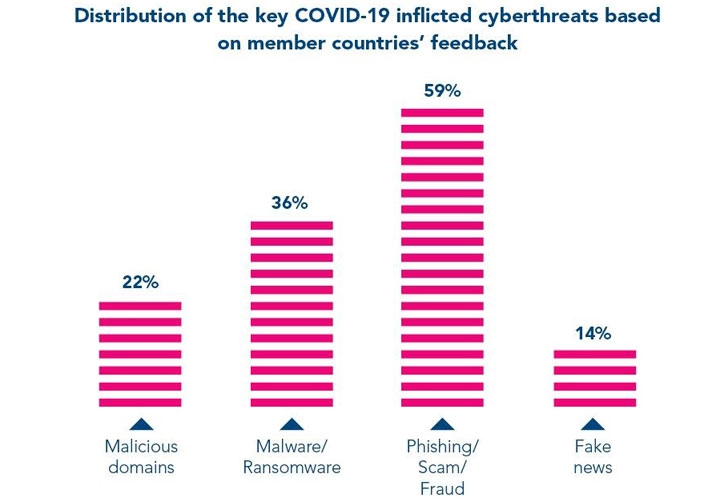

Согласно аналитическому отчету Интерпола по киберпреступности, основанному на отзывах 194 стран, фишинг\мошенничество, вредоносные программы\шифровальщики, вредоносные домены и фальшивые новости стали самыми большими цифровыми угрозами во всем мире в эпоху пандемии.

Две основных причины появления киберугроз в 2020 году:

- Большинство населения работает, учится, закупается или управляет своим бизнесом из дома, где использует персональные устройства и домашний интернет, который, как правило, небезопасен и весьма уязвим для кибератак.

- Киберпреступники используют тему COVID-19 для взлома частных лиц и предприятий через вредоносные электронные письма и фишинговые домены. Например, многие мошенники развернули кампании, предлагая вакцины COVID-19, бесплатные медицинские тесты и наборы для тестирования, налоговые скидки, пожертвования в фонды помощи при пандемии, информацию о случаях заболевания COVID-19 и новые возможности трудоустройства в связи с экономическим спадом. Некоторые даже запустили поддельные веб-сайты электронной торговли, на которых продаются продукты для охраны здоровья и дезинфекции.

Давайте рассмотрим несколько примеров кибератак, которые имели место в 2020 году.

Мошенничество

- В апреле 2020 года мошенники выдали себя за Всемирную организацию здравоохранения и произвели рассылку по электронной почте в поисках пожертвований в фиктивный фонд КОВИД-19.

- В марте 2020 года Министерство юстиции США подало судебную апелляцию в федеральный суд с требованием закрыть веб-сайт под названием coronavirusmedicalkit[...] com, который утверждал, что продает бесплатные наборы для вакцинации от COVID-19.

Фишинг

- Фишинговая рассылка фальшивых приглашений в ZOOM соискателям от HR. Идея заключалась в том, чтобы украсть их пароли.

- Несколько граждан Великобритании получили электронные письма с поддельного адреса госструктур, в которых было предложено требовать возврата налогов для защиты от кризиса COVID-19.

Заражение вредоносным ПО

- В 2020 году атаки Powershell-вредоносов в Северной Америке выросли на 117%.

- Вредоносная кампания «Ryuk» стала одной из крупнейших атак на больницы и медицинские учреждения США.

Способы защиты от цифровых угроз в эпоху COVID-19

Управление кибербезопасностью сейчас особенно требует развития комбинации как превентивных, так и детективных мер:

1 - Обучение персонала

Большинство фишинговых электронных писем выглядят настолько «настоящими», что ваши сотрудники, скорее всего, откроют вложение или вложенную ссылку, не проверив идентификатор отправителя или информацию в теле сообщения.

Обеспечьте осведомленность сотрудников о кибербезопасности, чтобы помочь им идентифицировать сообщения электронной почты, не прошедшие проверку подлинности. Скажите им, чтобы они перепроверили адрес электронной почты отправителя и искали грамматические ошибки или необычные запросы. Если они что-то заподозрят, им следует немедленно связаться с ИТ-командой, а не пересылать электронное письмо коллегам.

2 - Шифрование и резервное копирование данных

Используйте полное шифрование всех конфиденциальных данных вашей компании, клиентов и сотрудников.

Кроме того, всегда полезно делать системное резервное копирование ваших файлов и баз данных через регулярные промежутки времени.

Общее правило резервного копирования 3-2-1: создайте не менее трех копий, две из которых должны быть на разных платформах (внутренние сервера/облако), и одна копия должна быть на внешнем носителе для аварийного восстановления.

3 – Проведите ревизию политики безопасности для удаленной работы

Крайне важно создать строгий свод правил для ваших сотрудников, устанавливающий протокол для использования домашних вычислительных устройств и подключения к интернету. Они должны использовать безопасное подключение к интернету, избегать использования офисных устройств в личных целях и хранить рабочие файлы/информацию только на корпоративных системах хранения данных.

Также убедитесь, что ваша компания внедряет надежные правила брандмауэра и многоуровневую аутентификацию для VPN, критических бизнес-систем и любых других удаленных сетевых подключений. Сообщите своим сотрудникам об одобренных компанией приложениях и инструментах для совместной работы, которые они должны использовать.

4 - Используйте антивирусные решения

Это может звучать как базовое правило безопасности, но чрезвычайно важно установить комплексное и надежное антивирусное программное обеспечение на серверах и устройствах вашей компании.

5 - Обезопасьте ваши веб и мобильные приложения

Благодаря тому, что COVID-19 подталкивает мир к использованию цифровых технологий на всех фронтах, ваши веб-приложения и мобильные приложения подвергаются большему риску возникновения киберугроз и нарушений безопасности. Поэтому вы должны активно отслеживать риски для безопасности приложений и принимать превентивные меры для их снижения.

Это можно сделать, внедрив одно из решений по безопасности, которое обеспечивает защиту веб-приложений в реальном времени от эксплойтов OWASP, DDOS-атак, вредоносных ботнетов и Zero-Day атак, проводят автоматические тестирования на проникновения как для веб так и для мобильных приложений.

Заключение

COVID-19 поставил перед организациями насущную необходимость перестраивать свою политику в области кибербезопасности, чтобы не допустить реализации новых цифровых угроз. Важно понимать, что киберугрозы останутся даже после окончания пандемии, поскольку ожидается, что в ближайшие годы глобальное использование цифровых технологий будет постоянно возрастать.

Поэтому полезно подготовиться по всем фронтам к эффективной борьбе с кибератаками.

Перевод сделан со статьи: https://thehackernews.com