«Виртуальные устройства, даже если они продаются крупными поставщиками программного обеспечения или кибербезопасности, могут представлять серьезный риск для организаций», - говорится в отчете, опубликованном во вторник компанией Orca Security, специализирующейся на «облачной» безопасности.

Виртуальные устройства могут быть очень полезны организациям, так как они устраняют необходимость в выделенном оборудовании, часто недороги или бесплатны, просты в настройке и обслуживании, а также легко развертываются на «облачных» платформах. Многие виртуальные устройства можно сразу использовать в настройке по умолчанию.

Компания Orca Security использовала технологию SideScanning для проверки виртуальных устройств на наличие уязвимостей и устаревших операционных систем. В апреле и мае компания просканировала в общей сложности более 2200 виртуальных устройств от 540 поставщиков и выявила более 400 000 уязвимостей.

Виртуальные устройства были получены из магазинов, связанных с «облачными» платформами, такими как AWS, VMware, Google Cloud Platform и Microsoft Azure, однако исследователи Orca утверждают, что эти виртуальные устройства во многих случаях идентичны устройствам, предоставляемым непосредственно поставщиками.

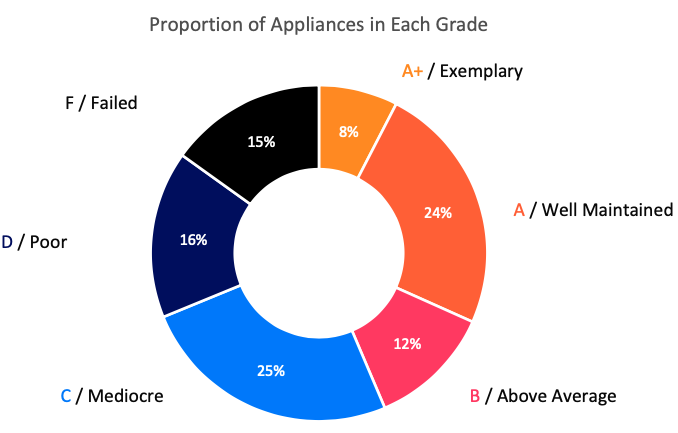

Анализ, в ходе которого каждому устройству была выставлена оценка риска безопасности в диапазоне от 0 до 100, показал, что устройства от 8% производителей не имеют никаких проблем. К таким поставщикам, получившим оценку "A+", относятся Trend Micro, Pulse Secure, BeyondTrust и Versasec.

Почти четверть протестированных поставщиков получили оценку A и 12 % - B. Однако 15 % протестированных устройств получили оценку F, в том числе компании CA Technologies, Software AG, Intel, Zoho, Symantec, A10 Networks, Cloudflare и Micro Focus.

Однако компания Orca отметила, что некоторые устройства одного и того же производителя получили оценку «А» или «А+», а другие того же вендора – «F». К таким компаниям относятся Intel, Symantec, Soho, Cognosys и Tibco.

Прежде чем обнародовать свои выводы, исследователи связались с каждым из поставщиков. Компания утверждает, что поставщики устранили примерно 36 000 из 400 000 обнаруженных уязвимостей, разместив исправления, либо удалив виртуальное устройство в целом. В частности, 287 продуктов были обновлены и 53 были удалены.

В список компаний, принявших меры, входят Dell EMC, Cisco, IBM, Symantec, Splunk, Oracle, Kaspersky, Cloudflare, Zoho и Qualys.

С другой стороны, некоторые поставщики заявили, что заказчики должны были сами обеспечить исправление своих виртуальных устройств, в то время как другие отказались предпринимать какие-либо действия, аргументируя это тем, что обнаруженные уязвимости не могут быть использованы. Также некоторые поставщики угрожали возбудить против компании Orca судебное разбирательство.

Один из интересных выводов отчета заключается в том, что более дорогие продукты не получили более высокого балла по сравнению с менее дорогими и даже бесплатными продуктами.

«Один факт того, что поставщик получил наивысшую оценку, не означает, что все его виртуальные устройства гарантированно не подвержены риску. Представленные данные служат лишь обзором, дающим представление о том, как поставщики подходят к поддержке и обслуживанию своих виртуальных устройств. Некоторые из них получили хорошие оценки и заслуживают определенной степени доверия. Другие проявили себя не лучшим образом, и к их продуктам следует подходить с осторожностью», - говорится в отчете Orca.

Компания также поделилась некоторыми рекомендациями для организаций по снижению рисков, связанных с использованием виртуальных устройств. Сюда входит управление активами для отслеживания виртуальных устройств, инструменты управления уязвимостями, которые могут выявить слабые места, а также процесс управления уязвимостями с приоритезацией наиболее серьезных багов.

Отчет Orca «State of Virtual Appliance Security 2020» доступен на веб-сайте компании.

Перевод сделан со статьи https://www.securityweek.com